Propaganda

Descoberta no final de 2016, a Dirty COW é uma vulnerabilidade de segurança de computador que afeta todos os sistemas baseados em Linux. O surpreendente é que essa falha no nível do kernel existe no Linux Kernel desde 2007, mas só foi descoberta e explorada em 2016.

Hoje, veremos o que exatamente é essa vulnerabilidade, os sistemas que ela afeta e como você pode se proteger.

O que é a vulnerabilidade da vaca suja?

A vulnerabilidade de COW suja é um tipo de exploração de escalonamento de privilégios, que basicamente significa que pode ser usada para obter acesso de usuário root O que é SU e por que é importante usar o Linux de maneira eficaz?A conta de usuário root ou SU do Linux é uma ferramenta poderosa que pode ser útil quando usada corretamente ou devastadora se usada de forma imprudente. Vejamos por que você deve ser responsável ao usar o SU. consulte Mais informação em qualquer sistema baseado em Linux. Embora os especialistas em segurança afirmem que esses tipos de explorações não são incomuns, sua natureza fácil de explorar e o fato de existir há mais de 11 anos é bastante preocupante.

De fato, Linus Torvalds reconheceu que a havia descoberto em 2007, mas a desconsiderou, considerando-a uma "exploração teórica".

COW sujo recebe seu nome do cópia na gravação (COW) mecanismo no sistema de gerenciamento de memória do kernel. Programas maliciosos podem potencialmente configurar uma condição de corrida para transformar um mapeamento somente leitura de um arquivo em um mapeamento gravável. Assim, um usuário desprivilegiado pode utilizar essa falha para elevar seus privilégios no sistema.

Ao obter privilégios de root, programas maliciosos obtêm acesso irrestrito ao sistema. A partir daí, ele pode modificar arquivos do sistema, implantar keyloggers, acessar dados pessoais armazenados no seu dispositivo, etc.

Quais sistemas são afetados?

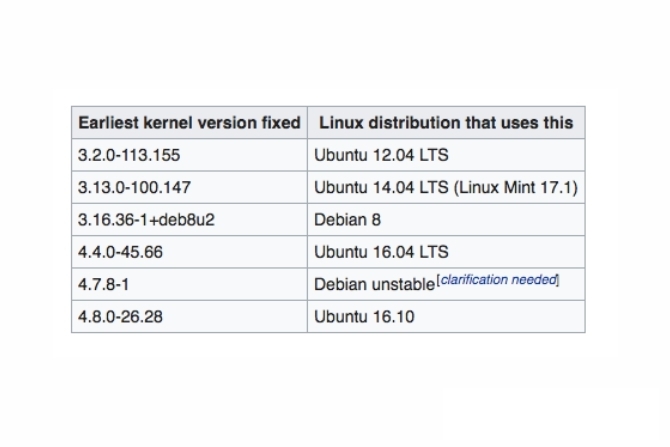

A vulnerabilidade de COW sujo afeta todas as versões do Linux Kernel desde a versão 2.6.22, lançada em 2007. Segundo a Wikipedia, a vulnerabilidade foi corrigida nas versões 4.8.3, 4.7.9, 4.4.26 e mais recentes do kernel. Um patch foi lançado inicialmente em 2016, mas não solucionou completamente o problema; portanto, um patch subsequente foi lançado em novembro de 2017.

Para verificar o número da versão atual do kernel, você pode usar o seguinte comando no seu sistema baseado em Linux:

uname - rAs principais distribuições Linux como Ubuntu, Debian, ArchLinux têm todas lançou as correções apropriadas. Então, se você ainda não o fez, certifique-se de atualize seu kernel do Linux 5 razões pelas quais você deve atualizar seu kernel frequentemente [Linux]Se você estiver usando uma distribuição Linux como Ubuntu ou Fedora, também estará usando o kernel Linux, o núcleo que realmente torna sua distribuição uma distribuição Linux. Sua distribuição constantemente pede que você atualize seu kernel ... consulte Mais informação .

Como a maioria dos sistemas agora está corrigida, o risco é atenuado, certo? Bem, não exatamente.

Embora a maioria dos sistemas convencionais tenha sido corrigida, existem várias outras Dispositivos embarcados baseados em Linux Linux está em todo lugar: 10 coisas que você não sabia que eram movidas a pinguinsSe você acha que o mundo repousa no Windows, pense novamente. O Linux desempenha um papel crucial em manter o mundo funcionando. consulte Mais informação que ainda são vulneráveis. A maioria desses dispositivos incorporados, especialmente os baratos, nunca recebe uma atualização dos fabricantes. Infelizmente, não há muito o que fazer sobre isso.

Portanto, é muito importante comprar Dispositivos da Internet das Coisas (IoT) Os 10 melhores gadgets da Internet das coisas que você deve experimentarApenas uma década atrás, aparelhos como esses eram o material da imaginação. Mas agora, brinquedos, fones de ouvido, malas e muito mais conectados à Internet estão amplamente disponíveis. Aqui estão alguns produtos incríveis que você definitivamente deveria conferir! consulte Mais informação de fontes respeitáveis que fornecem suporte pós-venda confiável.

Como o Android é baseado no kernel do Linux, a maioria dos dispositivos Android também é afetada.

Como Dirty COW afeta dispositivos Android

O ZNIU é o primeiro malware para Android baseado na vulnerabilidade Dirty COW. Ele pode ser utilizado para fazer root em qualquer dispositivo Android até o Android 7.0 Nougat. Embora a própria vulnerabilidade afete todas as versões do Android, o ZNIU afeta especificamente dispositivos Android com a arquitetura de 64 bits do ARM / X86.

De acordo com um relatório da Trend Micro, mais de 300.000 aplicativos maliciosos com ZNIU foram descobertos na natureza, em setembro de 2017. Usuários em 50 países, incluindo China, Índia, Japão etc. são afetados por ele. A maioria desses aplicativos se disfarça de aplicativos e jogos para adultos.

Como o malware ZNIU Android funciona

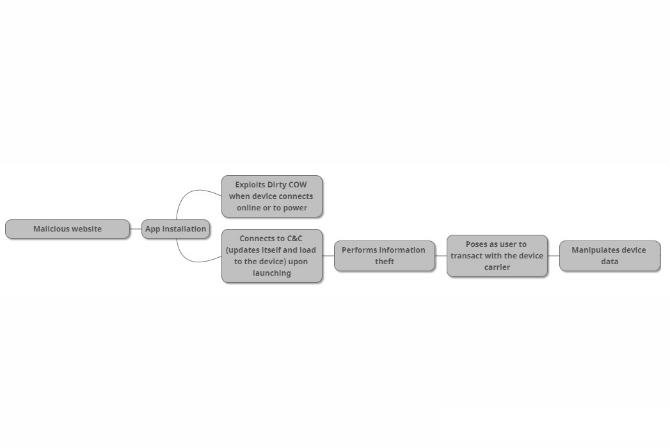

O aplicativo afetado pelo ZNIU geralmente aparece como um aplicativo de pornografia suave em sites maliciosos, onde os usuários são induzidos a baixá-lo 5 maneiras de visitar sites adultos prejudica sua segurança e privacidadeEmbora a pornografia seja frequentemente discutida no contexto da moralidade, há um enorme ângulo de segurança e privacidade que geralmente é esquecido. Se você souber o que procurar, mais seguro estará. consulte Mais informação . Como o Android facilita o carregamento lateral de aplicativos, muitos usuários iniciantes caem nessa armadilha e fazem o download.

Depois que o aplicativo infectado é iniciado, ele se comunica com seu servidor de comando e controle (C&C). Em seguida, explora a vulnerabilidade Dirty COW para conceder permissões de superusuário. Embora a vulnerabilidade não possa ser explorada remotamente, o aplicativo mal-intencionado ainda pode instalar um backdoor e executar ataques de controle remoto no futuro.

Depois que o aplicativo obtém acesso root, ele coleta e envia as informações da operadora de volta aos seus servidores. Em seguida, ele realiza transações com a operadora por meio de um serviço de pagamento baseado em SMS. Em seguida, ele coleta o dinheiro através do serviço de pagamento da operadora. Pesquisadores da Trend Micro afirmam que os pagamentos são direcionados a uma empresa fictícia sediada na China.

Se o destino for baseado fora da China, não será possível realizar essas microtransações com a operadora, mas ainda plantará um backdoor para instalar outros aplicativos maliciosos.

Uma coisa interessante sobre o malware é que ele realiza microtransações, em torno de US $ 3 / mês para passar despercebido. Também é inteligente o suficiente para excluir todas as mensagens após a conclusão da transação, dificultando a detecção.

Como você pode se proteger do ZNIU

O Google resolveu rapidamente o problema e lançou um patch em dezembro de 2016 para corrigir esse problema. No entanto, esse patch funcionou em dispositivos com Android 4.4 KitKat ou superior.

Em janeiro de 2018, cerca de 6% dos dispositivos ainda estavam executando uma versão do Android abaixo do 4.4 KitKat.

Embora isso possa não parecer muito, ainda coloca um número razoável de pessoas em risco.

Se o seu dispositivo estiver executando o Android 4.4 KitKat e superior, verifique se você tem o patch de segurança mais recente instalado. Para verificar isso, abra Configurações> Sobre o telefone. Role para baixo e verifique Nível de patch de segurança do Android.

Se o patch de segurança instalado for mais recente que dezembro de 2016, você deverá estar protegido contra esta vulnerabilidade.

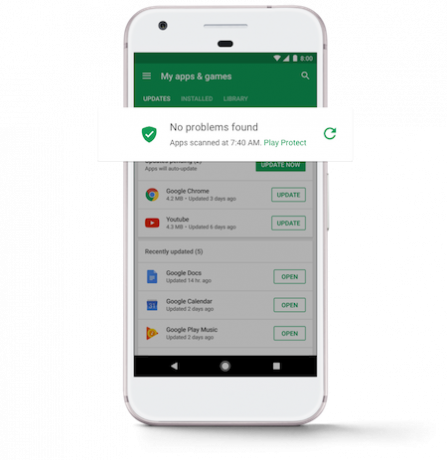

O Google também confirmou que Google Play Protect Como o Google Play Protect está tornando seu dispositivo Android mais seguroVocê pode ter visto o "Google Play Protect" aparecendo, mas o que exatamente é isso? E como isso ajuda você? consulte Mais informação pode procurar aplicativos afetados e ajudar a manter a segurança. Mas lembre-se de que o Google Play Protect exige que seu dispositivo seja certificado para funcionar corretamente com os aplicativos do Google. Os fabricantes podem incluir aplicativos proprietários como o Google Play Protect somente após a aprovação no teste de compatibilidade. A boa notícia é que a maioria dos principais fabricantes é certificada pelo Google. Portanto, a menos que você tenha um dispositivo Android imbatível realmente barato, não há muito com que se preocupar.

Enquanto Aplicativos antivírus para Android 6 aplicativos de segurança para Android que você deve instalar hojeAplicativos de segurança Android - capazes de bloquear tentativas de malware e phishing - são necessários se você deseja executar um smartphone seguro. Vejamos alguns dos melhores aplicativos de segurança para Android atualmente ... consulte Mais informação podem detectar ataques de permissão elevada, eles não podem impedi-lo. Aplicativos antivírus podem ser úteis para outros recursos, como anti-roubo Os 7 melhores aplicativos anti-roubo Android para proteger seu dispositivoSe o seu telefone Android for roubado, você precisará de uma maneira de recuperá-lo. Aqui estão os melhores aplicativos anti-roubo para Android. consulte Mais informação , mas eles certamente não são muito úteis nesse caso.

Como precaução final, lembre-se de instalar aplicativos de fontes desconhecidas. Android 8.0 Oreo 9 razões de segurança para atualizar para o Android 8.0 OreoO Android 8.0 Oreo melhorou a segurança do sistema operacional aos trancos e barrancos - e isso significa que você precisa atualizar. consulte Mais informação torna a instalação de aplicativos de fontes desconhecidas um pouco mais segura, mas você deve continuar com cuidado.

Mantendo-se seguro: o principal objetivo

Não é segredo que a vulnerabilidade Dirty COW afeta um grande número de sistemas. Felizmente, as empresas entraram em ação rapidamente para controlar a situação. A maioria dos sistemas baseados em Linux como Ubuntu, Debian e Arch-Linux foram corrigidos. O Google implantou o Play Protect para procurar aplicativos afetados no Android.

Infelizmente, um número razoável de usuários executando sistemas embarcados com o kernel Linux afetado provavelmente nunca receberá atualizações de segurança, colocando-os em risco. Fabricantes que vendem dispositivos Android baratos baratos Seu smartphone chinês pode ter um sério problema de segurançaUma vulnerabilidade recentemente descoberta em muitos aparelhos chineses econômicos, que podem permitir que um invasor obtenha acesso root, é atualmente uma ameaça para os proprietários de dispositivos Android 4.4 KitKat consulte Mais informação não são certificados pelo Google, colocando em risco seus compradores. Esses compradores não recebem atualizações de segurança, muito menos atualizações de versão do Android.

Portanto, é extremamente importante pular a compra de dispositivos desses fabricantes. Se você possui um, é hora de desconsiderá-lo imediatamente. Aqui estão alguns dos melhores telefones Android Os 5 melhores telefones Android baratos em 2017Procurando um telefone Android barato? Você veio ao lugar certo. consulte Mais informação que não queimem um buraco no seu bolso. O resto de nós deve certificar-se de instalar as atualizações prontamente e usar nosso bom senso para fique seguro na internet Entendendo como permanecer seguro online em 2016Por que alguns usuários vagam cegamente pela Internet com o mínimo de software de segurança online instalado? Vamos examinar algumas declarações de segurança mal interpretadas e tomar as decisões de segurança corretas. consulte Mais informação .

Seu sistema Linux já foi afetado pela vulnerabilidade Dirty COW ou pelo malware ZNIU? Você instala atualizações de segurança imediatamente? Compartilhe seus pensamentos conosco nos comentários abaixo.

Abhishek Kurve é graduado em Ciência da Computação. Ele é um nerd que adota qualquer nova tecnologia de consumo com entusiasmo desumano.