Propaganda

Há pessoas que ganham milhões ao se intrometer no seu computador. Cada clique e e-mail podem levá-lo ao alcance deles. Como você se protege? Aprendendo quais técnicas eles usam e o que você pode fazer sobre eles. Aqui está o seu guia para ransomware e as outras ameaças que você pode encontrar.

Ransomware

Ransomware é qualquer software que exige que você pague um preço antes de poder desinstalá-lo ou obter acesso ao seu outro software. Ele mantém o bom funcionamento do seu computador como refém por um resgate.

O ransomware pode ser tão simples quanto uma janela que indica que você tem um vírus ou outro malware no seu computador. Em seguida, ele informa que eles têm o único antivírus que pode se livrar dele e o venderão por apenas US $ 19,95. Digite os detalhes do seu cartão de crédito aqui. Eles então fazem cobranças fraudulentas no seu cartão de crédito e você ainda terá o vírus. De um modo geral, não pague o resgate. Confira nosso artigo sobre batendo ransomware e como removê-lo

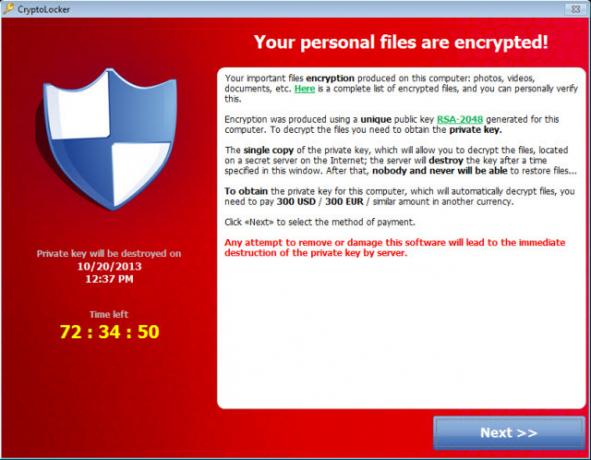

Não pague - Como vencer o Ransomware!Imagine se alguém aparecesse à sua porta e dissesse: "Ei, há ratos em sua casa que você não conhecia. Dê-nos US $ 100 e nós nos livraremos deles. "Este é o Ransomware ... consulte Mais informação para algumas sugestões.Existe um pedaço de ransomware realmente ruim chamado CryptoLocker. Não há esperança para pessoas cujos computadores são infectados por ela. O ransomware criptografa seus arquivos no momento em que é aberto, tornando-os inúteis para você sem a chave para descriptografar. Eles venderão a chave por trezentos dólares.

Depois de ver que você possui o CryptoLocker no seu computador, desconecte o computador da sua rede. Desconecte o cabo de rede e desligue sua placa WiFi. Não use nada para remover o CryptoLocker ainda - ele parou de criptografar arquivos - no entanto, você precisa decidir se vai pagar o resgate para obter a chave de descriptografia.

Se você remover o CryptoLocker, não poderá pagar o resgate para descriptografar seus arquivos. Recomendamos não pagar o resgate - isso os incentiva a criar mais golpes, mas a decisão é sua. Às vezes funciona, às vezes não. Depois de tomar sua decisão e tomar medidas, você pode usar MalwareBytes para removê-lo.

A melhor coisa a fazer é seguir estes etapas para evitar que você fique preso com o CryptoLocker O CryptoLocker é o malware mais desagradável de todos os tempos e aqui está o que você pode fazerO CryptoLocker é um tipo de software malicioso que torna seu computador totalmente inutilizável, criptografando todos os seus arquivos. Em seguida, exige pagamento monetário antes que o acesso ao seu computador seja retornado. consulte Mais informação . Consulte também nosso e-book gratuito Um guia universal para segurança do PC Um guia universal para segurança do PCDe cavalos de Tróia a worms, phishers a farmacêuticos, a web está cheia de perigos. Manter-se seguro requer não apenas o software certo, mas uma compreensão de que tipo de ameaças deve ser observado. consulte Mais informação .

Chamadas falsas de suporte técnico

Algumas ameaças de computador surgem na forma de uma ligação telefônica. Isso é conhecido como Engenharia social O que é engenharia social? [MakeUseOf explica]Você pode instalar o firewall mais forte e mais caro do setor. Você pode educar os funcionários sobre os procedimentos básicos de segurança e a importância de escolher senhas fortes. Você pode até bloquear a sala do servidor - mas como ... consulte Mais informação no mundo da segurança, e há coisas que você pode fazer para proteja-se da engenharia social Como se proteger contra ataques de engenharia socialNa semana passada, vimos algumas das principais ameaças de engenharia social que você, sua empresa ou seus funcionários devem estar atentos. Em poucas palavras, a engenharia social é semelhante a uma ... consulte Mais informação . Isso depende da vítima não ter muita experiência com computadores. O golpe atual é o Suporte técnico falso da Microsoft ligar. Você recebe uma ligação de alguém dizendo que seu computador enviou uma notificação de que há um problema. Eles podem dizer que são um Microsoft Certified Technician ou que são um Microsoft Partner. Alguns dirão que estão ligando da Microsoft.

A pessoa solicitará que você instale um aplicativo. O aplicativo é um backdoor no seu computador que permite que eles façam o que quiserem com ele. Então eles vão pedir para você pagar. Se você recusar, eles dizem que terão que desfazer sua ajuda. Quando você os paga, eles efetuam cobranças fraudulentas no seu cartão de crédito. Se isso acontecer com você, temos ajuda para você depois de ser vítima do golpe de suporte técnico O que você deve fazer após se apaixonar por um golpe falso de suporte de TI?Procure por "golpe falso de suporte técnico" e entenderá como é comum em todo o mundo. Algumas precauções simples após o evento podem ajudar você a se sentir menos vítima. consulte Mais informação .

Phishing

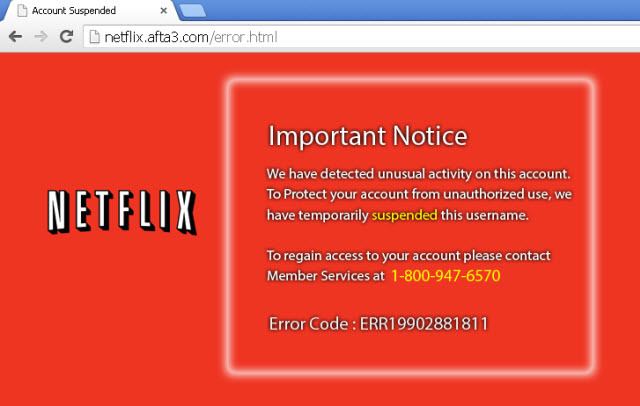

Phishing é uma maneira nerd de dizer pesca - como nas pessoas que pescam informações valiosas. A isca é uma mensagem que indica que você precisa atualizar os detalhes da conta para continuar usando um serviço. O atual esquema de phishing popular é baseado no Netflix.

Nesta versão do golpe, um e-mail solicita que você faça login na sua conta Netflix. Você clica no link e insere seu nome de usuário e senha do Netflix. Em seguida, você é encaminhado para um site informando que sua conta Netflix foi suspensa e precisa ligar para um número gratuito para obter assistência.

Quando você liga para o número gratuito, eles fazem o download de uma atualização para a Netflix, que é apenas uma porta dos fundos do seu computador. Agora o Golpe do Suporte Técnico da Microsoft Suporte técnico falso e por que você não deve confiar em tudo que vê no GoogleVocê está sentado em casa, cuidando do seu próprio negócio. De repente, o telefone toca. Você atende e é a Microsoft (ou Norton, ou Dell, ou…). Especificamente, é um engenheiro de suporte e ele está preocupado - preocupado com ... consulte Mais informação acontece em.

Para ajudar a evitar esses golpes, ative a detecção de phishing do seu navegador. A maioria dos navegadores vem com esse recurso ativado, mas verifique isso e atualize seu navegador com frequência.

Se você não tem certeza se um link é seguro, existem sites que ajudarão você identificar se o link é seguro ou suspeito 7 sites rápidos que permitem verificar se um link é seguroAntes de clicar em um link, use esses verificadores de links para verificar se não levam a malware ou outras ameaças à segurança. consulte Mais informação . Se você for solicitado a ligar para um número gratuito, faça uma pesquisa na web no número. Existem sites dedicados ao rastreamento de golpistas e os números de telefone que eles usam. Se você deseja ser informado de forma proativa, siga os sites que relatam novas tendências de malware como o blog do MalwareBytes.

Ciberataques da IoT

IoT é a inicialização do termo EuInternet of Things. O que é a Internet das Coisas? O que é a Internet das Coisas?O que é a Internet das Coisas? Aqui está tudo o que você precisa saber sobre isso, por que é tão emocionante e alguns dos riscos. consulte Mais informação É a extensão da Internet em dispositivos que a maioria não considera computadores. São todos os dispositivos aos quais seu computador pode se conectar; armazenamento conectado à rede, impressoras sem fio, TVs inteligentes, geladeiras, termostatos e lâmpadas. Na Internet das Coisas, todos esses são pontos de ataque agora.

Recentemente, foi lançado um ataque de negação de serviço distribuído usando mais de 100.000 dispositivos capazes de enviar e-mails. A maioria das pessoas não fazia ideia de que alguns desses dispositivos poderiam enviar e-mail, muito menos ser contatados por outra pessoa na Internet. Segundo a Proofpoint, empresa de segurança que descobriu essa situação, grande parte do email foi enviado, "... por aparelhos de consumo comuns, como roteadores de rede doméstica comprometidos, centros multimídia conectados, televisões e pelo menos uma geladeira".

O seguinte documentário, “Um presente para hackers”, é um must-watch. São apenas 30 minutos. Ele aborda alguns dos problemas com diferentes dispositivos conectados à rede e tenta solucionar os problemas com as empresas que fabricaram os produtos.

O que você pode fazer para evitar que suas coisas sejam controladas? Assegure-se de ter segurança sólida configurada no seu roteador 7 dicas simples para proteger seu roteador e rede Wi-Fi em minutosAlguém está farejando e escutando seu tráfego Wi-Fi, roubando suas senhas e números de cartão de crédito? Você saberia se alguém estivesse? Provavelmente não, então proteja sua rede sem fio com essas 7 etapas simples. consulte Mais informação e esses outros dispositivos. Ler e seguir os manuais também ajuda bastante na proteção.

Aplicativos potencialmente indesejados

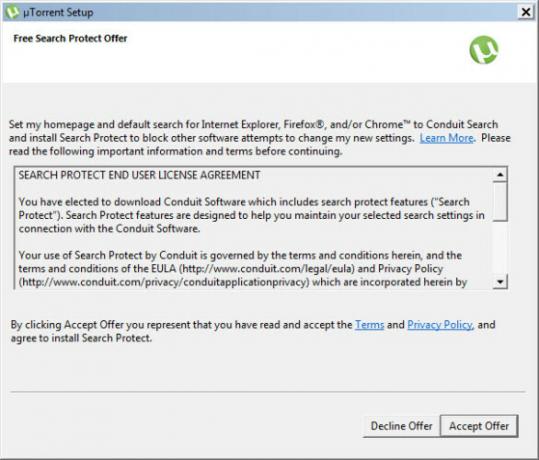

Potencialmente vocênwanted UMApedidos ou PUAs, são programas que são instalados no seu computador juntamente com outros programas, por engano ou ignorância. O PUA pode ser um software que não prejudica nada, mas que você realmente não queria nem precisava. Também pode ser um software que abre seu computador para qualquer pessoa. Esses PUAs podem vir do clique em anúncios projetados para se parecerem com notificações do seu computador, ou podem pegar carona em uma instalação do software que você deseja.

Para os anúncios, às vezes eles são feitos para que, mesmo clicando no X para fechá-lo, pode iniciar o download. A maneira de lidar com isso é fechá-los usando a combinação de teclas Alt + F4. Isso fecha a janela imediatamente.

Um exemplo de instalação de software de captura de tela é o software Free Search Protect da Conduit, que pode ser instalado juntamente com o uTorrent, por exemplo. Não é um software ruim, mas provavelmente é algo que você não quer ou precisa. No entanto, é tão fácil clicar no botão Aceitar oferta ao longo do processo de instalação do uTorrent. Desacelere e demore algum tempo para ler o que você está clicando.

Se você está ciente de que a está instalando e está ciente de que a empresa que solicitou a instalação está tentando ganhar um pouco de dinheiro extra com ela, isso não é necessariamente uma coisa ruim. No caso do uTorrent - um cliente de torrent muito amado - alguém precisa pagar as contas para continuar desenvolvendo-o.

Ameaças a smartphones

Devido à forma como os smartphones são relativamente novos e às complexidades de seu hardware e sistemas operacionais, as ameaças aos smartphones podem ser um artigo totalmente novo. Existem os problemas típicos que afetam laptops e smartphones, bem como aplicativos obtendo acesso a coisas que eles realmente não precisam 4 riscos de segurança do smartphone para estar ciente deParece haver um tipo de mal-estar geral entre os usuários - tanto os entendidos em tecnologia quanto os usuários comuns - que, como o seu computador cabe no seu bolso, ele não pode ser infectado por malware, Trojans, ... consulte Mais informação , compras no aplicativo são muito fáceis de fazer O que são compras no aplicativo e como posso desativá-las? [MakeUseOf explica]"Eu não acredito!" meu primo me disse outro dia: "alguém acabou de comprar uma compra no aplicativo de US $ 10 no telefone da minha mãe e ela nem sabe do que estou falando!". Soa familiar? Quão... consulte Mais informação , buracos no firmware que permitem manipular o telefone e assim por diante.

As últimas notícias são que existe uma drone aéreo desenvolvido que pode roubar facilmente todas as suas informações enquanto você pensa que está apenas usando seu telefone. Isso faz com que seu telefone pense que está se conectando a um ponto de acesso WiFi que ele usou no passado. À medida que seus dados passam, o drone pega o que quiser.

Então, como você se protege contra tudo isso? Use os métodos básicos descritos no e-book gratuito, Um guia universal para segurança do PC Um guia universal para segurança do PCDe cavalos de Tróia a worms, phishers a farmacêuticos, a web está cheia de perigos. Manter-se seguro requer não apenas o software certo, mas uma compreensão de que tipo de ameaças deve ser observado. consulte Mais informação . Siga os mesmos passos que você tomaria se estivesse banca com seu telefone 5 dicas vitais de segurança para serviços bancários mais inteligentes para smartphonesÀ medida que os smartphones se tornam mais capazes, muitas pessoas começaram a usá-los como uma ferramenta bancária, e fazer login em uma conta bancária on-the-go é muito mais fácil e rápido através de dados móveis do que qualquer outro ... consulte Mais informação e criptografar os dados do seu smartphone Como criptografar dados no seu smartphoneCom o escândalo Prism-Verizon, o que supostamente está acontecendo é que a Agência de Segurança Nacional (NSA) dos Estados Unidos da América foi mineradora de dados. Ou seja, eles estão analisando os registros de chamadas de ... consulte Mais informação .

The Takeaway

O fato de você agora saber essas coisas é bom. Você sabe que existem bandidos por aí, mas também sabe que existem bandidos por aí ajudando você. Você aprendeu um pouco mais, e isso é bom. Apenas diminua a velocidade e comece a prestar atenção. Não desanime. ser encorajado e capacitado.

Com mais de 20 anos de experiência em TI, treinamento e negociações técnicas, é meu desejo compartilhar o que aprendi com qualquer pessoa disposta a aprender. Esforço-me para fazer o melhor trabalho possível, da melhor maneira possível e com um pouco de humor.