Propaganda

Como consumidores, somos todos obrigados a depositar uma certa confiança nas empresas de tecnologia que usamos. Afinal, a maioria de nós não tem habilidade suficiente para descobrir brechas de segurança e vulnerabilidades por conta própria.

O debate em torno da privacidade e os recentes furor causado pelo Windows 10 O recurso WiFi Sense do Windows 10 representa um risco à segurança? consulte Mais informação é apenas uma parte do quebra-cabeças. Outra - parte completamente mais sinistra - é quando o próprio hardware apresenta falhas.

Um usuário de computador experiente pode gerenciar sua presença on-line e ajustar configurações suficientes para limitar suas preocupações com a privacidade Tudo o que você precisa saber sobre os problemas de privacidade do Windows 10Embora o Windows 10 tenha alguns problemas que os usuários precisam conhecer, muitas reivindicações foram exageradas. Aqui está o nosso guia para tudo o que você precisa saber sobre os problemas de privacidade do Windows 10. consulte Mais informação

, mas um problema com o código subjacente de um produto é mais sério; é muito mais difícil identificar e mais difícil para um usuário final.O que aconteceu?

A mais recente empresa a tropeçar em um pesadelo de segurança é o popular fabricante de equipamentos de rede de Taiwan, a D-Link. Muitos de nossos leitores usarão seus produtos em casa ou no escritório; em março de 2008, eles se tornaram o fornecedor número um de produtos Wi-Fi no mundo e atualmente controlam cerca de 35% do mercado.

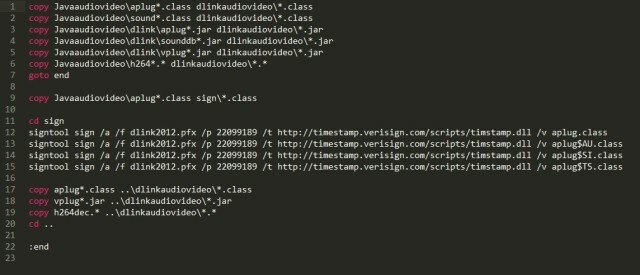

As notícias surgiram hoje mais cedo sobre o gaffe, que viu a empresa liberar suas chaves privadas de assinatura de código dentro do código-fonte de uma atualização recente de firmware. As chaves privadas são usadas como uma maneira de um computador verificar se um produto é genuíno e se o código do produto não foi alterado ou corrompido desde que foi criado originalmente.

Portanto, nos termos dos leigos, essa brecha significa que um hacker pode usar as chaves publicadas por conta própria programas para induzir um computador a pensar que seu código malicioso era realmente legítimo um D-Link produtos.

Como isso aconteceu?

A D-Link se orgulha de sua abertura há muito tempo. Parte dessa abertura é o compromisso de fornecer código aberto todo o seu firmware sob uma licença General Public License (GPL). Na prática, isso significa que qualquer pessoa pode acessar o código de qualquer produto D-Link - permitindo que você o altere e o altere de acordo com seus próprios requisitos precisos.

Em teoria, é uma posição louvável a ser tomada. Aqueles de vocês que acompanham o debate entre Apple iOS e Android, sem dúvida, estarão cientes de que uma das maiores críticas levantadas na empresa sediada em Cupertino, é seu compromisso inabalável de permanecer fechado para as pessoas que gostariam de ajustar a fonte código. É a razão pela qual não existem ROMs personalizadas como Mod Cyanogen do Android Como instalar o CyanogenMod no seu dispositivo AndroidMuitas pessoas podem concordar que o sistema operacional Android é incrível. Não só é ótimo de usar, mas também é gratuito como em código aberto, para que possa ser modificado ... consulte Mais informação para dispositivos móveis da Apple.

O lado oposto da moeda é que, quando são cometidos erros de código aberto em larga escala, eles podem ter um efeito imenso. Se o firmware deles fosse de código fechado, o mesmo erro teria sido muito menos problemático e muito menos provável de ter sido descoberto.

Como foi descoberto?

A falha foi descoberta por um desenvolvedor norueguês conhecido como "bartvbl" que havia comprado recentemente a câmera de vigilância DCS-5020L da D-Link.

Sendo um desenvolvedor competente e curioso, ele decidiu vasculhar "por baixo do capô" no código-fonte do firmware do dispositivo. Dentro dele, ele encontrou as chaves privadas e as senhas necessárias para assinar o software.

Ele começou a conduzir seus próprios experimentos, descobrindo rapidamente que era capaz de criar um Windows pedido assinado por uma das quatro chaves - dando a impressão de que estava chegando da D-Link. As outras três chaves não funcionaram.

Ele compartilhou suas descobertas com o site de notícias de tecnologia holandês Tweakers, que passou a descoberta para a empresa de segurança holandesa Fox IT.

Eles confirmaram a vulnerabilidade, emitindo a seguinte declaração:

“O certificado de assinatura de código é realmente um pacote de firmware, versão de firmware 1.00b03. Sua origem data em 27 de fevereiro deste ano, o que significa que as chaves deste certificado foram liberadas muito antes do vencimento do certificado. É um grande erro ".

Por que é tão sério?

É sério em vários níveis.

Em primeiro lugar, a Fox IT informou que havia quatro certificados na mesma pasta. Esses certificados vieram da Starfield Technologies, KEEBOX Inc. e Alpha Networks. Todos eles poderiam ter sido usados para criar código malicioso que tem a capacidade de ignorar software antivírus Compare o desempenho do seu antivírus com esses 5 principais sitesQual software antivírus deve usar? Qual é o melhor"? Aqui, examinamos cinco dos melhores recursos online para verificar o desempenho do antivírus, para ajudá-lo a tomar uma decisão informada. consulte Mais informação e outras verificações de segurança tradicionais - na verdade, a maioria das tecnologias de segurança confia nos arquivos assinados e os deixa passar sem questionar.

Em segundo lugar, os ataques avançados de ameaça persistente (APT) estão se tornando um modus operandi cada vez mais preferido para hackers. Eles quase sempre usam certificados e chaves perdidos ou roubados para subjugar suas vítimas. Exemplos recentes incluem o Descobrir malware do limpador Controvérsia final de 2014: Sony Hack, The Interview & North KoreaA Coréia do Norte realmente invadiu a Sony Pictures? Onde está a evidência? Alguém mais se beneficiou com o ataque e como o incidente se transformou em promoção para um filme? consulte Mais informação usado contra a Sony em 2014 e o ataque Duqu 2.0 aos fabricantes chineses da Apple.

Adicionar mais poder ao arsenal do criminoso não é sensato e volta ao elemento de confiança mencionado no início. Como consumidores, precisamos que essas empresas estejam vigilantes na proteção de seus ativos baseados em segurança, a fim de ajudar a combater a ameaça de criminosos cibernéticos.

Quem é afetado?

A resposta honesta aqui é que não sabemos.

Embora a D-Link já tenha lançado novas versões do firmware, não há como saber se os hackers conseguiram extrair e usar as chaves antes da descoberta pública do bartvbl.

Espera-se que a análise de amostras de malware em serviços como o VirusTotal possa, em última análise, dar uma resposta à pergunta. Primeiro precisamos esperar que um possível vírus seja descoberto.

Esse incidente abala sua confiança na tecnologia?

Qual a sua opinião sobre essa situação? Falhas como essa são inevitáveis no mundo da tecnologia ou as empresas são culpadas por sua má atitude em relação à segurança?

Um incidente como esse o desencorajaria no uso de produtos D-Link no futuro ou você aceitaria o problema e continuaria independentemente?

Como sempre, gostaríamos de ouvir você. Você pode nos informar sua opinião na seção de comentários abaixo.

Crédito de imagem: Matthias Ripp via Flickr.com

Dan é um expat britânico que vive no México. Ele é o editor-gerente do site irmão do MUO, Blocks Decoded. Em vários momentos, ele foi o editor social, o criativo e o financeiro da MUO. Você pode encontrá-lo perambulando pelo salão do show na CES em Las Vegas todos os anos (pessoal de relações públicas, entre em contato!), E ele faz muitos sites nos bastidores…