Propaganda

Após a notícia de uma grande violação dos servidores do Google, que resultou em uma suposta invasão de 5 milhões de endereços de e-mail, vários sites sugeriam que os leitores deveriam verifique se foram vítimas inserindo seus endereços de email em "ferramentas de verificação" - sites que podem determinar se um endereço de email está em uma lista de hackers credenciais.

O problema é que algumas dessas ferramentas de verificação não eram tão legítimas quanto os sites com links para eles esperavam ...

5 milhões de endereços de e-mail: a verdade

Relatado na época como um vazamento maciço de 5 milhões de nomes de usuário e senhas de contas do Gmail, logo se revelou que a história era, bem, apenas isso: uma história.

Explicando um pouco mais tarde, O Google revelou que menos de 2% das combinações de nome de usuário / senha eram precisas, e que suas próprias ferramentas de segurança de login teriam capturado a maioria delas.

Eles também esclareceram que as credenciais não foram invadidas em seus próprios servidores, mas em outros sites:

É importante observar que, neste caso e em outros, os nomes de usuário e senhas vazados não foram o resultado de uma violação dos sistemas do Google. Geralmente, essas credenciais são obtidas por meio de uma combinação de outras fontes.

Por exemplo, se você reutilizar o mesmo nome de usuário e senha nos sites, e um desses sites for invadido, suas credenciais poderão ser usadas para fazer login nos outros.

Portanto, uma conta do Gmail detectada em uma violação anterior - de alto perfil ou não - poderia ter sido uma daquelas no depósito de dados de credenciais nas mãos dos "hackers". Essencialmente, informações que podem já estar on-line de uma forma ou de outra, as contas do Gmail foram extraídas de várias fontes.

Mas como essa história se popularizou tão rapidamente? Provavelmente com a ajuda de um número grande e redondo, como 5 milhões, e o puxão inteligente dos hackers que postaram as senhas da conta em um fórum russo de Bitcoin. Use uma ferramenta de verificação on-line que confirme se sua própria conta de e-mail está no lixo e você tem uma grande notícia.

Claro, parece provável que isleaked.com não é o site que as pessoas pensavam que era.

Como funciona um verificador falso de contas de e-mail invadido

Verificando um endereço de email em um banco de dados (que pode ser SQL, Access ou mesmo um arquivo de texto Então, o que é um banco de dados, afinal? [MakeUseOf explica]Para um programador ou um entusiasta da tecnologia, o conceito de banco de dados é algo que realmente pode ser tomado como garantido. No entanto, para muitas pessoas, o conceito de banco de dados em si é um pouco estranho ... consulte Mais informação ) de contas de email invadidas é relativamente simples. Combinado com um script facilmente baixado, esse site pode ser configurado em 30 minutos ou mais.

Troy Hunt, enquanto isso, tem uma abordagem muito melhor, e é por isso que você deve usar o site dele para verificar o vazamento de suas credenciais sempre que ler ou ouvir um hackeamento de conta.

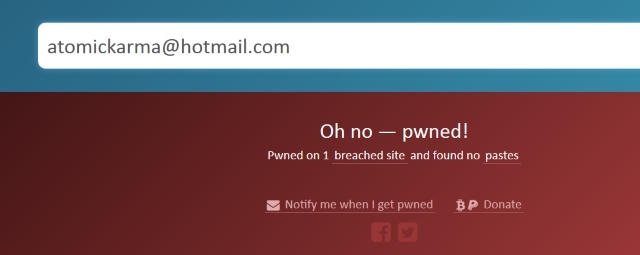

Como explicado em seu blog, Hunt construiu Fui sacaneado?, um site legítimo (Hunt é um Microsoft MVP for Developer Security) projetado para usuários comuns digitarem seus endereços de email e descobrirem se foram ou não invadidos. Usando dados enviados para sites como Pastebin.com, ele ainda informa qual violação é responsável pela presença da sua conta de e-mail no banco de dados.

Procurando uma verificação legítima da conta de e-mail hackeado?

Quando os resultados são exibidos, o site exibe o nome do site do qual foram vazados os detalhes da sua conta. Felizmente, esse site teria enviado um e-mail para você em particular ou feito um anúncio.

(Obviamente, se você está preocupado com o fato de sua conta de email ter sido invadida, altere sua senha de qualquer maneira. Lembrar de torná-lo seguro e memorável 6 dicas para criar uma senha inquebrável que você possa lembrarSe suas senhas não forem únicas e inquebráveis, é melhor abrir a porta da frente e convidar os assaltantes para almoçar. consulte Mais informação .)

Como você pode ver na imagem acima, minha conta de e-mail foi uma das muitas recuperadas na enorme violação da Adobe de 2013. Você deve usar as informações que o site da Hunt fornece para agir imediatamente, embora esteja ciente de que, mesmo quando sua senha for alterada, seu endereço de e-mail permanecerá no site.

Se possível, também pode ser necessário alterar o endereço de e-mail usado nas suas contas online.

Due Diligence não deve ser uma coisa do passado

Um elemento vital do jornalismo é a devida diligência; a verificação de fatos. Simplesmente regurgitar comunicados à imprensa não é suficiente. Qualquer escritor, produzindo conteúdo por US $ 1 por 1.000 palavras ou assalariado com um nome de destaque na publicação, pode fazer isso.

Infelizmente na World Wide Web, isso não acontece o suficiente.

Alguns minutos de verificação de fatos teriam mostrado que a reivindicação de 5 milhões de endereços era uma invenção. Como relatamos na época, os endereços foram extraídos de uma coleção de vazamentos anteriores Senhas do Gmail vazam on-line, Microsoft lança Windows Phone e muito mais... [Tech News Digest]Além disso, críticas negativas, Deezer nos EUA, Google Pyramids, NES 3DS e uma máquina Rube Goldberg iluminadora. consulte Mais informação . Os hackers russos conseguiram reunir uma lista em vez de violar a segurança do Google.

Enquanto isso, suspeitava particularmente o site recomendado por muitos sites para verificar e-mails, isleaked.com. Curiosamente registrado apenas dois dias antes do vazamento, na Rússia, sua existência repentina era extremamente fortuita ou planejada.

Como sempre digo, não há coincidências na segurança online.

Afinal, qual a melhor maneira de confirmar a lista de endereços que você alega ter invadido do que fazer com que os proprietários da conta verifiquem se eles ainda os estão usando ou não? É o modus operandi dos remetentes de spam - endereços mortos são inúteis, e é por isso que muitos e-mails de spam solicitam que você responda. Sua resposta é registrada e o endereço retido.

O verificador de e-mail de vazamento isleaked.com poderia ser facilmente uma abordagem mais sofisticada. Enquanto eles afirmam:

Não coletamos seus e-mails, URLs / endereços IP, registros de acesso nem verificamos resultados. Ou não fazemos nada prejudicial ao seu dispositivo durante o teste!

… Há poucas razões para confiar no site. Troy Hunt, que tem uma reputação a defender, explica como o site funciona, por isso faz sentido usá-lo.

O veredicto: não reaja sem os fatos

O que podemos aprender com isso é que ninguém deve agir de acordo com reivindicações de violações de dados e hacks sem possuir os fatos completos. Existem simplesmente muitas variáveis a serem consideradas.

Com as alegações de invasão do Gmail, parece uma suposição segura de que os supostos hackers estavam simplesmente verificando sua coleção de endereços, presumivelmente usados em várias campanhas de spam.

Alguns eram genuínos, outros expiraram por muito tempo.

O melhor site para verificar se seu email foi invadido e encontrado em um site como o Pastebin.com é haveibeenpwned.com.

Ironicamente, no que diz respeito aos 5 milhões de endereços do Gmail que supostamente foram hackeados no Google, foi a imprensa de tecnologia que realmente se interessou.

Rob Hyrons via Shutterstock

Christian Cawley é editor adjunto de segurança, Linux, bricolage, programação e tecnologia explicada. Ele também produz o Podcast Realmente Útil e tem uma vasta experiência em suporte a desktops e softwares. Um colaborador da revista Linux Format, Christian é um funileiro de Raspberry Pi, amante de Lego e fã de jogos retro.