Propaganda

Nesta era digital, onde quase todo o conhecimento humano é armazenado on-line, algumas das informações mais valiosas que você possui são sua própria identidade. O termo refere-se a informações que permitem que um ladrão de identidade personifique sua vítima para acessar conta bancária, para obter e abusar de um cartão de crédito em nome da vítima ou para acessar outras Recursos.

Nesta era digital, onde quase todo o conhecimento humano é armazenado on-line, algumas das informações mais valiosas que você possui são sua própria identidade. O termo refere-se a informações que permitem que um ladrão de identidade personifique sua vítima para acessar conta bancária, para obter e abusar de um cartão de crédito em nome da vítima ou para acessar outras Recursos.

Os hackers encontraram muitas maneiras de obter essas informações, por exemplo, quebra de senhas de contas de email, introdução de keyloggers que gravar todas as teclas digitadas em um computador ou interceptar o tráfego da Internet de sua vítima e gravar as mensagens transmitidas em formação. Da mesma forma, existem várias etapas que você pode executar para proteger você e suas informações pessoais contra esses ataques.

1. Use um firewall

Os hackers que não têm acesso direto ao seu computador podem entrar no seu sistema através da sua conexão com a Internet. Uma maneira de entrar é através de uma porta de rede aberta. UMA

firewall Qual é a definição de um firewall? [Tecnologia explicada] consulte Mais informação controla todo o tráfego que passa pelas suas portas de rede, entrando ou saindo. O software funciona como um gatekeeper e permite que você decida quais programas devem enviar e receber informações.

O Windows vem com um firewall básico. No Windows 7, você pode acessar as configurações do seu firewall em> Começar > Painel de controle > Sistema e Segurança > Firewall do Windows. Um software que pode ajudá-lo a gerenciar seu firewall é Controle de Firewall do Windows 7 Gerencie melhor o firewall do Windows com o controle de firewall do Windows 7 consulte Mais informação .

Existem várias alternativas ao firewall padrão do Windows, que oferecem mais recursos para usuários avançados. Nós cobrimos o 7 principais programas de firewall Os 7 principais programas de firewall a serem considerados na segurança do seu computadorOs firewalls são cruciais para a segurança moderna dos computadores. Aqui estão suas melhores opções e qual é a certa para você. consulte Mais informação assim como o Três melhores firewalls Os três melhores firewalls gratuitos para Windows consulte Mais informação para Windows. Se você estiver usando um Mac, talvez queira pesquisar Como ativar o firewall no Mac OS X Snow Leopard Como ativar o firewall no Mac OS X Snow LeopardComo raramente ouvimos falar de problemas de segurança no hardware da Apple, os usuários de Mac geralmente ignoram alguns dos aplicativos e recursos básicos de segurança da Apple, como o Firewall. É fácil de configurar, mas existem ... consulte Mais informação .

2. Proteja sua rede

Uma pessoa que tem acesso à sua rede pode interceptar o tráfego da rede e possivelmente obter acesso a dados confidenciais. Portanto, é imperativo alterar as informações de login padrão do seu roteador e definir uma senha de rede para o seu WiFi local.

Os seguintes artigos fornecerão mais detalhes:

- Como proteger sua conexão de rede sem fio 7 dicas simples para proteger seu roteador e rede Wi-Fi em minutosAlguém está farejando e escutando seu tráfego Wi-Fi, roubando suas senhas e números de cartão de crédito? Você saberia se alguém estivesse? Provavelmente não, então proteja sua rede sem fio com essas 7 etapas simples. consulte Mais informação

- WiFi para manequins: 9 erros comuns na configuração de uma rede sem fio 9 erros comuns na configuração de uma rede sem fio consulte Mais informação

- Como proteger seu roteador sem fio D-Link Como proteger seu roteador sem fio D-LinkSe o seu roteador D-Link é realmente seguro? Siga estas etapas para garantir que sua rede Wi-Fi esteja protegida contra hackers e crianças travessos. consulte Mais informação

- Como ocultar sua rede WiFi e impedir que ela seja vista Como ocultar sua rede Wi-Fi e impedir que ela seja vistaAs redes sem fio são menos seguras que as redes com fio. Deseja ocultar seu roteador? Veja como fazer isso e por que você não deveria. consulte Mais informação

- Sua rede sem fio é segura? Verifique se a sua rede sem fio é segura com o AirSnare consulte Mais informação

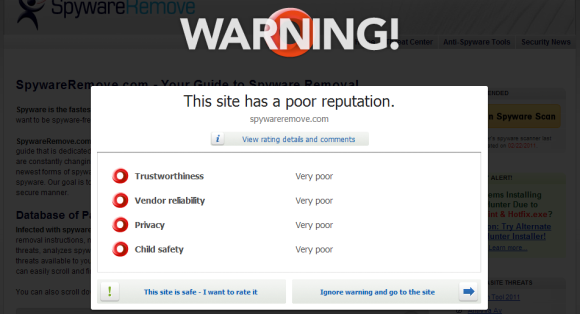

3. Use software anti-malware

Possivelmente, a maneira mais fácil de um hacker invadir seu sistema é usando instalações de software maliciosas autorizadas ou executadas pelo usuário ingênuo. Em alguns casos, o usuário nem precisa autorizar nada, pois o o spyware é executado automaticamente e se instala 3 principais maneiras pelas quais as pessoas são infectadas por um vírus de email consulte Mais informação assim que o usuário abrir um arquivo ou permitir que um script seja executado em um site. O software anti-malware pode proteger seus dados, detectando atividades maliciosas no seu computador e prevenindo uma infecção.

Consulte estas postagens para obter informações detalhadas:

- 7 dicas do senso comum para ajudar a evitar a captura de malware 7 dicas do senso comum para ajudar a evitar a captura de malwareA Internet tornou muito possível. Acessar informações e se comunicar com pessoas de longe se tornou uma brisa. Ao mesmo tempo, porém, nossa curiosidade pode rapidamente nos levar a becos virtuais escuros ... consulte Mais informação

- 7 downloads essenciais de segurança que você DEVE ter instalado 7 downloads essenciais de segurança que você DEVE ter instalado consulte Mais informação

- Os 9 tipos de vírus de computador a serem observados e o que eles fazem 7 tipos de vírus de computador a serem observados e o que eles fazemMuitos tipos de vírus de computador podem roubar ou destruir seus dados. Aqui estão alguns dos vírus mais comuns e o que eles fazem. consulte Mais informação

4. Trabalhar com uma conta de usuário padrão ou limitada

A maioria das pessoas prefere trabalhar com a conta de administrador, porque parece mais conveniente. Você pode instalar facilmente um programa sem precisar alternar entre usuários ou executar um arquivo de instalação com direitos de administrador. Bem, adivinhe quantos hackers ou programas maliciosos como esse!

O Windows Vista e o Windows 7 tornaram o sistema mais seguro, exigindo uma confirmação ou informações de login do administrador quando os programas tentam fazer alterações no sistema. Se você ainda estiver usando o Windows XP, no entanto, certifique-se de tornar sua conta padrão uma conta que não é de administrador. Você ainda pode executar processos como administrador a partir desta conta, desde que conheça as informações de login.

Além disso, defina uma senha para a conta de administrador padrão. Muitas vezes, a conta do administrador não tem senha. Essa é outra porta aberta no seu sistema, especialmente se alguém tiver acesso direto ao seu computador, é melhor você trancá-lo.

5. Use senhas fortes e mude-as frequentemente

A única coisa que você pode fazer para proteger contas on-line, como seu webmail ou banco on-line, é: escolha senhas fortes, uma diferente para cada conta e depois altere suas senhas frequentemente. Isso é difícil, mas para contas que contêm informações confidenciais, como dados pessoais ou números de cartão de crédito, é incrivelmente importante.

Dê uma olhada nos artigos abaixo para obter dicas sobre criação e gerenciamento de senhas:

- Como criar uma boa senha que você não esquecerá Como criar uma senha forte que você não esqueceráVocê sabe como criar e lembrar uma boa senha? Aqui estão algumas dicas e truques para manter senhas fortes e separadas para todas as suas contas online. consulte Mais informação

- Coloque suas senhas no teste de crack com essas cinco ferramentas de força de senhas Coloque suas senhas no teste de crack com essas cinco ferramentas de força de senhasTodos nós lemos uma parte justa das perguntas "como faço para quebrar uma senha". É seguro dizer que a maioria deles é para fins nefastos, e não para fins inquisitivos. Quebrando senhas ... consulte Mais informação

- 5 geradores de senhas gratuitos para senhas quase intransponíveis Os 5 Melhores Geradores de Senhas Online para Senhas Aleatórias FortesProcurando uma maneira de criar rapidamente uma senha inquebrável? Experimente um desses geradores de senha online. consulte Mais informação

- 4 gerenciadores de senhas de código aberto para manter suas senhas seguras 4 gerenciadores de senhas de código aberto para manter suas senhas segurasMesmo se você estiver acostumado ao seu amado e conveniente gerenciador de senhas comerciais, provavelmente não uma má idéia para experimentar outros aplicativos ultra seguros que oferecem alguns dos mesmos recursos e correm menos riscos às ... consulte Mais informação

- KeePassX - Gerenciamento seguro de senhas para Linux e OS X KeePassX - Gerenciamento seguro de senhas para Linux e OS X consulte Mais informação

6. Criptografar dados confidenciais

Ao armazenar dados confidenciais no disco rígido ou em um dispositivo de armazenamento externo, criptografe-o. Dessa forma, é difícil acessar, mesmo que um hacker obtenha acesso ao seu computador e consiga copiar dados. Uma excelente ferramenta de código aberto gratuita para criptografar dados é o TrueCrypt.

Você encontrará mais informações sobre o tópico nestas postagens:

- Criptografe seu pendrive com o Truecrypt 6.0 Criptografe seu pendrive com o Truecrypt 6.0 consulte Mais informação

- Criptografe facilmente seu drive USB com o Rohos Mini Drive 1.7 Criptografe facilmente seu drive USB com o Rohos Mini Drive 1.7 consulte Mais informação

- Como proteger e criptografar suas informações se o seu laptop for roubado [Mac] Como proteger e criptografar suas informações se o seu laptop for roubado [Mac] consulte Mais informação

7. Use conexões seguras para enviar dados confidenciais

A Internet é muito conveniente para não ser usada. É fácil e divertido se inscrever em novas contas, participar de concursos, comprar no seu sofá e planejar suas férias. Sempre que você usa esse serviço, você revela um pouco de informações pessoais: seu nome, endereço, interesses pessoais, detalhes bancários e quando estará fora de casa. Esta informação é altamente valiosa!

Para proteger suas informações pessoais ao usar serviços online, verifique se os dados foram enviados exclusivamente por meio de conexões seguras criptografadas (SSL Como obter seu próprio certificado SSL gratuito consulte Mais informação / Protocolo TLS). Você está lidando com uma conexão segura quando o URL no seu navegador começa com https: // ao invés de http: //. Atualmente, você pode configurar o Facebook, Gmail e Twitter para se conectarem constantemente através de HTTPS, o que aumenta a segurança da troca de informações por meio desses sites.

Mais informações aqui:

- O Twitter adiciona "Sempre use HTTPS" às configurações, ative-o agora! [Notícia] O Twitter adiciona "Sempre usar HTTPS" às configurações, ative-o agora! [Notícia] consulte Mais informação

8. Mantenha o sistema operacional e o software atualizados

A maioria dos programas tem bugs e o pior deles são falhas de segurança. Para corrigir erros, os desenvolvedores de software fornecem patches e atualizações de software. Atualizar seu sistema operacional, drivers e todo o software instalado, portanto, não é uma questão de acessar novos recursos, é uma questão de manter seu sistema seguro e funcional.

Por favor, dê uma olhada nestes artigos:

- 5 etapas rápidas para gerenciar atualizações de software com o SUMo 5 etapas rápidas para gerenciar atualizações de software com o SUMo consulte Mais informação

- O FileHippo Update Checker mantém o software do seu PC atualizado O FileHippo Update Checker mantém o software do seu PC atualizado consulte Mais informação

- Como atualizar automaticamente aplicativos de terceiros no seu Mac Como atualizar automaticamente aplicativos de terceiros no seu Mac consulte Mais informação

9. Limpar e substituir dispositivos de armazenamento antes de descartar

Antes de descartar o hardware que anteriormente armazenava informações pessoais, por exemplo, discos rígidos, As unidades flash USB, cartões de memória ou DVDs destroem fisicamente o item ou sobrescrevem todo o dirigir. Excluir arquivos ou formatar uma unidade sozinha não é suficiente. Os hackers poderão restaurar as informações. Você deve substituir o espaço de armazenamento por dados aleatórios.

A postagem a seguir revela mais detalhes:

- Como apagar de forma completa e segura o disco rígido [Windows] Como limpar completamente um disco rígidoExistem duas maneiras de conectar um disco rígido. Aqui está o que você precisa saber para fazer isso de maneira rápida e fácil. consulte Mais informação

Você já teve um caso de roubo de identidade? Como os hackers obtiveram acesso aos seus dados?

Créditos de imagem: Branislav Senic, Ilin Sergey, valdis torms, gibsons, Pedro Miguel Sousa, Kheng Guan Toh, Lichtmeister, Matthias Pahl, chuvisco

Tina escreve sobre tecnologia de consumo há mais de uma década. Ela possui doutorado em ciências naturais, um diploma da Alemanha e um mestrado da Suécia. Sua formação analítica a ajudou a se destacar como jornalista de tecnologia na MakeUseOf, onde agora ela gerencia pesquisas e operações de palavras-chave.