Propaganda

Navegar na Internet moderna é um exercício para evitar fraudes, vírus e malware que se escondem em todos os cantos. Infelizmente, não é mais o caso de apenas visitar sites respeitáveis também mantê-lo seguro. Isso não significa que você site de streaming de música favorito Use o Spotify? Você pode ter sido infectado com malwareO Spotify é um dos melhores serviços de streaming de música disponíveis no momento. Infelizmente, também está fornecendo malware para alguns de seus usuários. consulte Mais informação é necessariamente malicioso. Em vez disso, muitos sites, downloads e e-mails são comprometida e carregada com intenção maliciosa Quais sites têm mais probabilidade de infectar você com malware?Você pode pensar que sites pornográficos, a Dark Web ou outros sites desagradáveis são os locais mais prováveis para o seu computador estar infectado por malware. Mas você estaria errado. consulte Mais informação .

Embora o malware às vezes deixe dicas menos sutis sobre sua existência, esse nem sempre é o caso. Muitas vezes, você apenas sente que algo não está certo. Talvez seja um arquivo ausente ou uma atividade de rede inexplicável. No entanto, você verificou todos os esconderijos óbvios. Então, para onde você segue? Felizmente, uma ferramenta popular de verificação de malware conhecida como HijackThis pode ajudar.

Seqüestrar o quê?

O HijackThis existe desde a virada do milênio, originalmente criado por Merijn Bellekom como software proprietário. O HijackThis (HJT) é uma ferramenta de verificação frequentemente usada para localizar malware e adware instalados no seu computador. Sua finalidade não é para remover o malware, mas para ajudá-lo a diagnosticar qualquer infecção. Em 2007, foi vendido para a empresa de software de segurança Trend Micro, depois de acumular mais de 10 milhões de downloads. Quando uma grande empresa compra um aplicativo pequeno e desenvolvido de forma independente, esse muitas vezes sinaliza sua morte Tarefas Microsoft vs. Wunderlist: tudo o que você precisa saberO Microsoft To-Do substituirá o Wunderlist nos próximos meses. Aprenda sobre os melhores recursos do To-Do, o que ainda está faltando e como você pode migrar do Wunderlist para o To-Do. consulte Mais informação .

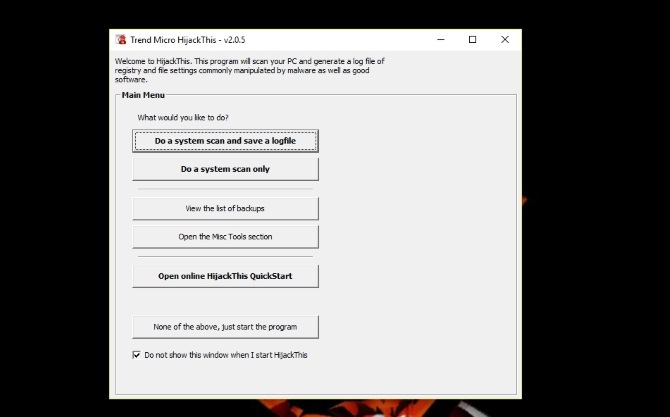

No entanto, a Trend Micro resistiu a essa tendência liberando HijackThis no SourceForge como um projeto de código aberto. A Trend Micro disse na época que estava comprometida com o desenvolvimento do HJT. No entanto, pouco depois da decisão de HTJ de código aberto, o desenvolvimento foi interrompido na versão 2.0.5. Um dos benefícios do software de código aberto Código aberto vs. Software Livre: Qual a Diferença e Por Que Importa?Muitos assumem que "código aberto" e "software livre" significam a mesma coisa, mas isso não é verdade. É do seu interesse saber quais são as diferenças. consulte Mais informação é que qualquer pessoa é capaz de visualizar ou editar o código fonte. Felizmente, no caso da HJT, outro desenvolvedor pegou o manto deixado pela Trend Micro e está ocupado mantendo um garfo Software de código aberto e bifurcação: o bom, o grande e o feioÀs vezes, o usuário final se beneficia muito dos garfos. Às vezes, o garfo é feito sob uma mortalha de raiva, ódio e animosidade. Vejamos alguns exemplos. consulte Mais informação do projeto original - HijackThis Fork V3.

HijackThis!

Embora agora existam duas versões do HJT - a edição Trend Micro na versão 2.0.5 e a bifurcação atualmente na 2.6.4 - ambas mantiveram o recurso original de digitalização praticamente inalterado desde o auge de meados dos anos 2000.

The Scan

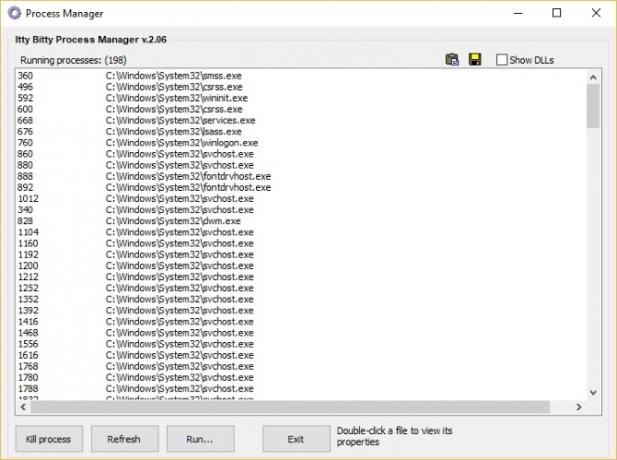

A maioria dos malwares faz alterações no sistema operacional, editando o registro, instalando software adicional ou alterando as configurações do seu navegador. Esses sintomas nem sempre são óbvios e podem ser intencionais, para que o malware não seja facilmente descoberto. O HJT varre o computador, o registro e outras configurações comuns de software e lista o que encontra. O Windows possui utilitários embutidos, mas o HJT reúne todos os esconderijos comuns de malware em uma lista.

No entanto, a ferramenta não julga o que encontra, ao contrário de outros software antivírus convencional Os 10 melhores softwares antivírus gratuitosNão importa qual computador você esteja usando, você precisa de proteção antivírus. Aqui estão as melhores ferramentas antivírus gratuitas que você pode usar. consulte Mais informação . Isso significa que não está sujeito a atualizações regulares de definição de segurança, mas também significa que pode ser potencialmente perigoso. Muitas das áreas em que os exames de HJT são essenciais para o bom funcionamento do seu PC e removê-los pode ser catastrófico. É por esse motivo que a orientação comum ao usar o HJT é executar a varredura, gerar um arquivo de log e publicá-lo on-line para que outras pessoas olhem e o ajudem a entender os resultados.

Categorias

O HJT varre várias áreas que o malware geralmente ataca. Para que você possa identificar facilmente os resultados por área de varredura, os resultados são agrupados em várias categorias. Existem amplamente quatro categorias; R, F, N, O.

- R - Pesquisa no Internet Explorer e páginas iniciais

- F - Programas de carregamento automático

- N - Netscape Navigator e Mozilla Firefox Pesquisa e páginas iniciais

- O - Componentes do sistema operacional Windows

F está relacionado ao malware de carregamento automático, que pode ser difícil de diagnosticar, pois esses programas geralmente tentam desativar o acesso aos utilitários do Windows, como o Gerenciador de Tarefas. O malware e, em particular, o adware, tendem a ocultar dentro do navegador Como remover facilmente um vírus de redirecionamento de navegadorVocê fez uma pesquisa no Google, mas, de alguma forma, por algum motivo, não obteve o resultado desejado após clicar em um link. Você tem um vírus de redirecionamento; aqui está como se livrar dele. consulte Mais informação na forma de redirecionamentos de mecanismo de pesquisa ou alterações na página inicial. Os resultados do HJT podem ajudá-lo a identificar se algo malicioso está oculto no seu navegador. O Chrome está ausente da lista, o que pode limitar sua utilidade a qualquer usuário do imensamente popular navegador do Google. A categoria N indica itens relacionados ao Netscape Navigator, o popular navegador dos anos 90 que foi descontinuado em 2008. Embora inclua itens relacionados ao Firefox, é uma indicação de quão pouco desenvolvimento foi comprometido com o HijackThis nos últimos anos.

O arquivo de log

Uma das saídas mais importantes da varredura é o arquivo de log. Isso inclui uma lista de tudo o que a HJT encontrou. Em seguida, você pode postar o conteúdo do arquivo de log em um fórum de segurança para que outras pessoas ajudem a diagnosticar seu problema. O desenvolvedor original costumava manter um site dedicado à análise desses arquivos de log. No entanto, quando a Trend Micro mudou para o código aberto, o site foi fechado.

Mas isso não significa que você esteja sem opções. Os fóruns de segurança ainda são um ramo de atividade Ouça os especialistas: os 7 melhores fóruns de segurança on-lineSe você precisar de conselhos de segurança e não encontrar as respostas necessárias aqui em MakeUseOf, recomendamos verificar os principais fóruns online. consulte Mais informação com muitos membros dispostos a emprestar seus conhecimentos aos necessitados. Seja cauteloso nesses sites - embora a maioria dos usuários seja totalmente confiável, sempre há uma minoria que pode agir com intenção maliciosa. Em caso de dúvida, aguarde o consenso de outros membros. Lembre-se também de nunca divulgue nenhuma informação pessoal ou sensível, incluindo senhas ou outras credenciais de login.

Análise manual e execução de correções

Se você se sentir confiante em sua conhecimento do registro Como não mexer acidentalmente no registro do WindowsTrabalhando com o registro do Windows? Observe estas dicas e você terá muito menos probabilidade de causar danos permanentes ao seu PC. consulte Mais informação e outros componentes do Windows, pule a análise de grupo e tente corrigir sozinho. Embora limitado, o HJT fornece algumas orientações ao executar sua própria análise. Selecionando uma entrada na lista de resultados e clicando em Informações sobre o item selecionado no menu Digitalizar e corrigir itens, abre-se um diálogo com informações de segundo plano sobre o resultado.

É importante lembrar que esta orientação é apenas para a categoria de resultado, não para o item em si. Por exemplo, a orientação para um resultado com a categoria R0 é “um valor do Registro que foi alterado do padrão, resultando em uma alteração no IE Search Página, Página Inicial, Página da Barra de Pesquisa ou Assistente de Pesquisa. ” Depois de identificar as entradas suspeitas que deseja alterar, marque as caixas de seleção e clique Correção selecionada para remover todas as entradas marcadas.

HijackThis - o garfo

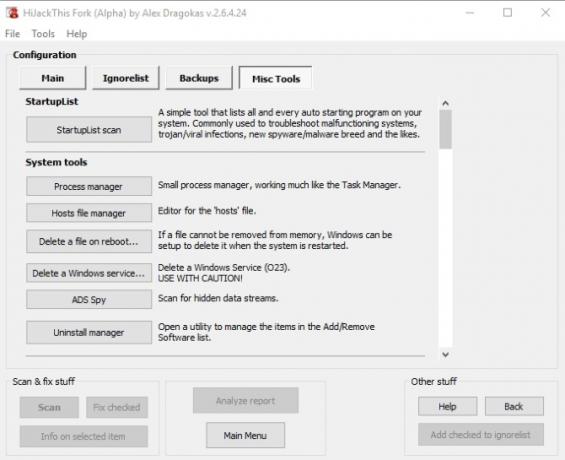

O software de código aberto tem muitos benefícios, entre os quais a capacidade de desenvolvimento para continuar muito tempo após a dissolução do projeto original. Graças à decisão da Trend Micro de abrir o HijackThis, o desenvolvedor Stanislav Polshyn continuou de onde a Trend Micro parou. Esta versão bifurcada do HJT passa da versão 2.0.5 da Trend Micro para a 2.6.4. Um tanto confuso, o desenvolvedor se refere à edição mais recente como versão 3.

A versão 3 adiciona suporte para sistemas operacionais modernos, como Windows 8 e 10, e uma interface aprimorada. A verificação também foi aprimorada com a detecção atualizada de seqüestros. Embora a função principal do HJT seja a varredura e seu arquivo de log resultante, ele também inclui um gerenciador de arquivos do Gerenciador de Processos, Desinstalador e Hosts. A edição bifurcada expande esses recursos com a adição de StartupList, um Verificador de assinatura digital e um Desbloqueador de chave do Registro.

Dada a natureza do software, é sempre melhor ter cuidado ao fazer o download de terceiros. O garfo HJT não recebeu muita cobertura, o que pode fazer você questionar sua reptuação. No entanto, isso pode ser uma reflexão sobre como o mercado de ferramentas funcionalmente simplistas, mas avançadas, como essas mudou. Vale lembrar que, na maioria das vezes, o garfo traz apenas melhorias incrementais à digitalização da Trend Micro. Se você preferir manter a versão principal mais antiga, a versão 2.0.5 deve ser mais do que adequada.

Abordagem com cuidado

A menos que você esteja confiante no gerenciamento do registro, não deve aplicar nenhuma correção antes de seguir o conselho. A HJT não julga a segurança de nenhuma entrada - ela apenas verifica o que existe, legítimo ou não. O registro contém todos os elementos importantes do seu sistema operacional e, sem eles, o seu computador pode se recusar a funcionar corretamente.

Mesmo que você consiga navegar com segurança pelo Registro, deve abordar as correções com cuidado. Antes de aplicar as correções, verifique se você fez backup do registro no HJT. O próximo passo é também concluir um backup completo do computador O Guia de Backup e Restauração do WindowsDesastres acontecem. A menos que você esteja disposto a perder seus dados, precisará de uma boa rotina de backup do Windows. Mostraremos como preparar backups e restaurá-los. consulte Mais informação restaurar a partir de algo deve dar errado.

Pronto para recuperar seu computador?

Seqüestro Isso ganhou fama nos primeiros anos da internet, antes mesmo de o Google nascer. A simplicidade significava que se tornou a ferramenta de escolha para qualquer pessoa que pretenda diagnosticar infecções por malware. No entanto, sua aquisição pela Trend Micro, a mudança para o código aberto e a bifurcação recém-mantida atrasaram o desenvolvimento. Você pode ficar se perguntando por que você usaria o HJT outros nomes notáveis Remova facilmente o malware agressivo com essas 7 ferramentasOs pacotes antivírus gratuitos típicos só conseguirão levá-lo tão longe quando se trata de expor e excluir malware. Esses sete utilitários eliminarão e removerão software malicioso para você. consulte Mais informação .

O HJT pode não ser o tipo de aplicativo moderno e elegante usado na era do smartphone. No entanto, sua longevidade é uma evidência de sua utilidade. Com a Trend Micro optando por criar o HJT de código aberto, você sempre tem uma ferramenta disponível gratuitamente para situações em que nada mais fará.

O que você acha do HijackThis? Qual é a sua pior história de medo de malware? Como você se livrou disso? Deixe-nos saber nos comentários!

Crédito de imagem: 6okean.gmail.com/Depositphotos

James é o Editor de Guias de Compras e Hardware de Notícias da MakeUseOf e escritor freelancer apaixonado por tornar a tecnologia acessível e segura para todos. Paralelamente à tecnologia, também interessada em saúde, viagens, música e saúde mental. Licenciatura em Engenharia Mecânica pela Universidade de Surrey. Também pode ser encontrado escrevendo sobre doenças crônicas no PoTS Jots.