Propaganda

Você ainda precisa atualizar para o Android 4.4 KitKat? Aqui está algo que pode lhe dar um pouco de incentivo para fazer a troca: um problema sério com as ações um navegador em telefones pré-KitKat foi descoberto e pode permitir que sites mal-intencionados acessem os dados de outros sites. Parece assustador? Aqui está o que você precisa saber

A questão - que foi descoberto pela primeira vez pelo pesquisador Rafay Baloch - vê sites mal-intencionados capazes de injetar JavaScript arbitrário em outros quadros, que podem ver os cookies roubados ou a estrutura e a marcação dos sites sendo diretamente interferidas.

Os pesquisadores de segurança estão desesperadamente preocupados com isso, com o Rapid7 - os criadores da popular estrutura de testes de segurança, Metasploit - descrevendo-o como um "pesadelo da privacidade". Curioso sobre como isso funciona, por que você deveria se preocupar e o que você pode fazer? Continue lendo para saber mais.

Um princípio básico de segurança: ignorado

O princípio básico que deve impedir que esse ataque ocorra em primeiro lugar é chamado Política de Mesma Origem. Em resumo, significa que o JavaScript do cliente em execução em um site não deve poder interferir em outro site.

Esta política tem sido uma base de segurança de aplicativos da Web, desde que foi introduzida pela primeira vez em 1995 com o Netscape Navigator 2. Cada navegador da web implementou essa política como um recurso fundamental de segurança e, como resultado, é incrivelmente raro ver essa vulnerabilidade em estado selvagem.

Para obter mais informações sobre como o SOP funciona, você pode assistir ao vídeo acima. Isso foi tirado em um evento do OWASP (Projeto de segurança de aplicativos da Web abertos) na Alemanha e é uma das melhores explicações do protocolo que vi até agora.

Quando um navegador está vulnerável a um ataque de desvio de POP, há muito espaço para danos. Um invasor pode fazer qualquer coisa viável, desde usar a API de localização introduzida com a especificação HTML5 até descobrir onde a vítima está localizada, até roubar cookies.

Felizmente, a maioria dos desenvolvedores de navegadores leva esse tipo de ataque a sério. O que torna ainda mais digno de nota um ataque desse tipo "em estado selvagem".

Como o ataque funciona

Então nós sabemos A mesma política de origem é importante. E sabemos que uma falha maciça do navegador Android padrão pode levar os invasores a contornar essa medida crucial de segurança? Mas como isso funciona?

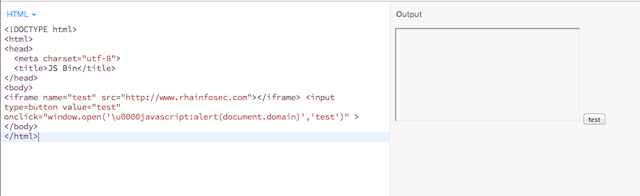

Bem, a prova de conceito dada por Rafay Baloch é mais ou menos assim:

[NÃO ESTÁ MAIS DISPONÍVEL]

Então, o que temos aqui? Bem, há um iFrame. Este é um elemento HTML usado para permitir que sites incorporem outra página da web dentro de outra página. Eles não são usados tanto quanto costumavam ser, principalmente porque são um pesadelo de SEO 10 erros comuns de SEO que podem destruir seu site [Parte I] consulte Mais informação . No entanto, você ainda costuma encontrá-los de tempos em tempos, e eles ainda fazem parte da especificação HTML e ainda não foram preteridos.

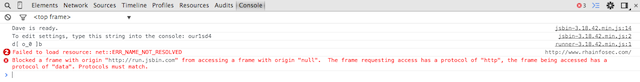

Depois disso é um Tag HTML representando um botão de entrada. Isso contém algum JavaScript especialmente criado (observe que o resultado é '\ u0000'?) Que, quando clicado, gera o nome de domínio do site atual. No entanto, devido a um erro no navegador Android, ele acaba acessando os atributos do iFrame e acaba imprimindo 'rhaininfosec.com' como uma caixa de alerta JavaScript.

No Google Chrome, Internet Explorer e Firefox, esse tipo de ataque simplesmente resultaria em erro. Também (dependendo do navegador) também produz um log no console JavaScript informando que o navegador bloqueou o ataque. Exceto por algum motivo, o navegador de ações em dispositivos anteriores ao Android 4.4 não faz isso.

Imprimir um nome de domínio não é espetacular. No entanto, obter acesso a cookies e executar JavaScript arbitrário em outro site é bastante preocupante. Felizmente, há algo que pode ser feito.

O que pode ser feito?

Os usuários têm algumas opções aqui. Em primeiro lugar, pare de usar o navegador Android padrão. É antigo, inseguro e há muito mais opções atraentes no mercado no momento. Google tem lançou o Chrome para Android Google Chrome finalmente lançado para Android (somente ICS) [Notícias] consulte Mais informação (embora apenas para dispositivos com Ice Cream Sandwich ou superior), e até existem variantes móveis do Firefox e Opera disponíveis.

O Firefox Mobile, em particular, merece atenção. Além de oferecer uma incrível experiência de navegação, também permite executar aplicativos para o sistema operacional móvel da Mozilla, Firefox OS Os 15 principais aplicativos do Firefox OS: a melhor lista para novos usuários do Firefox OSClaro que existe um aplicativo para isso: afinal, é a tecnologia da web. O sistema operacional móvel da Mozilla Firefox OS que, em vez do código nativo, usa HTML5, CSS3 e JavaScript para seus aplicativos. consulte Mais informação , bem como instalar um riqueza de complementos impressionantes Os 10 melhores complementos do Firefox para AndroidUm dos melhores aspectos do Firefox no Android é o suporte adicional. Confira estes complementos essenciais do Firefox para Android. consulte Mais informação .

Se você quer ser especialmente paranóico, há até uma portabilidade do NoScript para Firefox Mobile. Embora, note-se que a maioria dos sites depende fortemente de JavaScript para renderizar detalhes do lado do cliente O que é JavaScript e como funciona? [Tecnologia explicada] consulte Mais informação , e o uso do NoScript quase certamente quebrará a maioria dos sites. Talvez isso explique por que James Bruce o descreveu como parte da ‘trifecta do mal AdBlock, NoScript e Ghostery - A Tríplice Of EvilNos últimos meses, fui contactado por um bom número de leitores que tiveram problemas para baixar nossos guias ou por que eles não conseguem ver os botões de login ou os comentários não carregando; e em... consulte Mais informação ‘.

Por fim, se possível, você deve atualizar o navegador Android para a versão mais recente, além de instalar a versão mais recente do sistema operacional Android. Isso garante que, caso o Google libere uma correção para esse bug, você estará protegido.

Embora, vale a pena notar que há rumores de que esse problema poderia afetar os usuários do Android 4.4 KitKat. No entanto, não surgiu nada que seja suficientemente substancial para eu aconselhar os leitores a mudar de navegador.

Um erro grave de privacidade

Não se engane, este é um principal problema de segurança de smartphones O que você realmente precisa saber sobre segurança de smartphones consulte Mais informação . No entanto, ao mudar para um navegador diferente, você se torna praticamente invulnerável. No entanto, ainda restam várias perguntas sobre a segurança geral do sistema operacional Android.

Você mudará para algo um pouco mais seguro, como iOS super seguro Segurança em smartphones: os iPhones podem obter malware?O malware que afeta "milhares" de iPhones pode roubar credenciais da App Store, mas a maioria dos usuários do iOS é perfeitamente segura - então qual é o problema do iOS e de softwares invasores? consulte Mais informação ou (o meu favorito) Blackberry 10 10 razões para experimentar o BlackBerry 10 hojeO BlackBerry 10 tem alguns recursos bastante irresistíveis. Aqui estão dez razões pelas quais você pode tentar. consulte Mais informação ? Ou talvez você permaneça fiel ao Android e instale uma ROM segura como o Paranoid Android ou Omirom 5 razões pelas quais você deve atualizar o OmniROM para o seu dispositivo AndroidCom várias opções de ROM personalizadas disponíveis no mercado, pode ser difícil escolher apenas uma - mas você deve considerar o OmniROM. consulte Mais informação ? Ou talvez você nem esteja tão preocupado.

Vamos conversar sobre isso. A caixa de comentários está abaixo. Mal posso esperar para ouvir seus pensamentos.

Matthew Hughes é desenvolvedor e escritor de software de Liverpool, Inglaterra. Ele raramente é encontrado sem uma xícara de café preto forte na mão e adora absolutamente o Macbook Pro e a câmera. Você pode ler o blog dele em http://www.matthewhughes.co.uk e siga-o no twitter em @matthewhughes.