Propaganda

Se você é um usuário Linux ou UNIX, provavelmente usa o SSH (Secure Shell) para acessar a linha de comando em suas máquinas remotamente. Além de fornecer acesso seguro a contas shell, o SSH também pode transportar com segurança outros tipos de tráfego da Web. De certa forma, ele pode fornecer uma VPN (rede privada virtual) rápida e fácil para a rede remota em que reside o servidor SSH.

Se você é um usuário Linux ou UNIX, provavelmente usa o SSH (Secure Shell) para acessar a linha de comando em suas máquinas remotamente. Além de fornecer acesso seguro a contas shell, o SSH também pode transportar com segurança outros tipos de tráfego da Web. De certa forma, ele pode fornecer uma VPN (rede privada virtual) rápida e fácil para a rede remota em que reside o servidor SSH.

Antes de tudo, é claro que você precisará de um servidor SSH executando em algum lugar. O Linux e o OS X vêm com servidores SSH, mas também existem servidores SSH disponíveis para Windows. freeSSHd é um bom servidor SSH gratuito para Windows. É uma instalação rápida e fácil e relativamente fácil de configurar também. Obviamente, você precisará de privilégios de administrador na máquina em que a instalou.

Como você acessará o servidor SSH remotamente, se ele estiver protegido por um firewall ou roteador, será necessário garantir que a porta 22 (a porta SSH padrão) seja encaminhada adequadamente a ele. A maioria dos roteadores tem a capacidade de encaminhar portas para máquinas individuais na rede local. Você precisará consultar as instruções do seu roteador / firewall sobre como fazer isso.

Depois de configurar seu servidor SSH para que você possa se conectar a ele a partir de qualquer conexão com a Internet, é claro que você precisará de um cliente para se conectar a ele. Linux e OS X possuem clientes SSH integrados. Se você estiver no Windows, o cliente escolhido é PuTTY. Fornecerei instruções sobre o tunelamento com o PuTTY, mas você certamente também pode usar outros clientes.

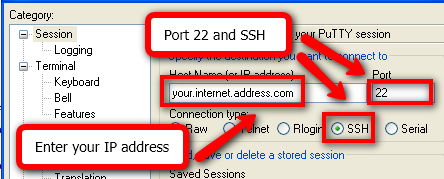

Primeiro, especifique o endereço do seu servidor SSH no diretório Sessão seção. Selecione SSH para o Tipo de conexão e entre 22 para o Porta (ou qualquer porta externa da Internet que você esteja usando para se conectar ao servidor SSH).

Em seguida, vá para Conexão > SSH > Túneis. Existem três tipos de túneis que você pode configurar:

- Dinâmico - Isso age como um proxy SOCKS que pode ser usado para encapsular o tráfego na rede em que o servidor SSH reside. Em seguida, você pode configurar aplicativos que suportem proxies do SOCKS (como um navegador da web) para tirar proveito dele. Vou demonstrar como configurar o Firefox para funcionar através de um túnel dinâmico.

- Local - Um túnel local permitirá que você se conecte à porta especificada em uma máquina que reside na mesma rede que o servidor SSH. Um exemplo útil que mostrarei a você é como se conectar a um computador Windows executando a Área de Trabalho Remota.

- Controlo remoto - Como o nome indica, isso é o inverso de um túnel local. Provavelmente, é menos provável que você use isso, mas permitiria que as máquinas na rede do servidor SSH acessassem uma máquina e uma porta na rede em que seu cliente SSH reside. Não vou dar exemplos de como configurar uma porta remota neste artigo.

Portanto, no exemplo que vou fornecer, diremos que a rede doméstica possui dois computadores. Uma é uma caixa do Linux executando o servidor SSH e a outra é uma caixa do Windows com a Área de Trabalho Remota ativada. Queremos configurar dois túneis: um túnel dinâmico e um túnel local para conectar-se à máquina Windows via área de trabalho remota.

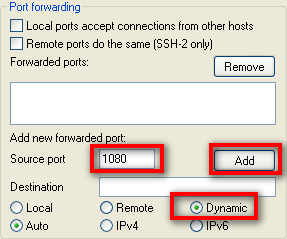

Vamos primeiro configurar um túnel dinâmico para a porta 1080. A porta que você usa para um túnel dinâmico é realmente arbitrária, mas como a porta 1080 costuma ser usada para proxies do SOCKS, é isso que vamos usar. Digite 1080 no Porta de origem campo, selecione Dinâmico como o tipo de porta e, em seguida, clique no Adicionar botão.

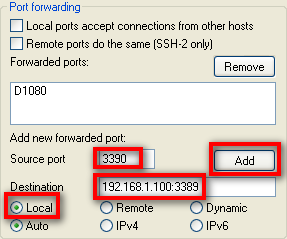

Em seguida, vamos configurar o túnel local para o computador na rede que executa a Área de Trabalho Remota do Windows. Digamos que os endereços IP locais na LAN onde o servidor SSH reside são 192.168.1.xxx. A máquina Windows possui um IP local 192.168.1.100. Digite 3390 para o Porta de origem, 192.168.1.100:3389 para o Destino, selecione Local para o tipo de porta e clique no ícone Adicionar botão. Você verá mais tarde porque eu configurei a porta de origem para ser diferente do destino.

Depois de configurar tudo para a conexão, volte para o Sessão seção e salve sua conexão. Então clique Aberto e faça login na sua caixa Linux com suas credenciais, como faria normalmente.

Agora você precisa configurar seus aplicativos para usar os túneis que você configurou. Digamos que você queira navegar na web pelo túnel dinâmico que montamos. Esta é realmente uma maneira extremamente útil de tirar proveito do SSH.

Você pode estar em uma rede com algum tipo de firewall ou filtragem de conteúdo que deseja ignorar. Se você conseguir sair na porta 22 (ou em qualquer outra porta, basta configurar o servidor SSH consequentemente), você poderá navegar onde quiser sem problemas pelo túnel dinâmico.

Também é útil se você estiver navegando em uma rede em que possa estar preocupado com outras pessoas observando seu tráfego. Talvez você esteja se conectando de um hotel, site de cliente ou trabalho (você não aprendeu isso comigo) e não deseja que outras pessoas monitorem seu tráfego.

A melhor opção é usar o Firefox, porque o Firefox permite que você configure o navegador para também enviar solicitações de DNS por meio do proxy. Se você usa o Internet Explorer, suas solicitações de DNS ainda são feitas pela rede local da qual você se conecta e, portanto, ainda podem ser monitoradas. Portanto, o Firefox seria o navegador preferido se você deseja manter a privacidade na rede da qual está se conectando.

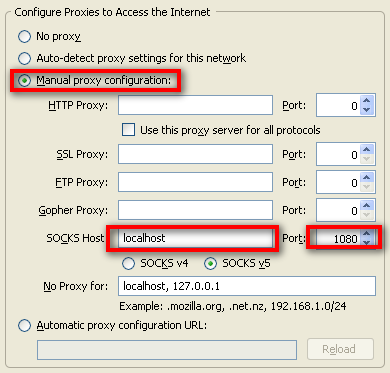

Para configurar o Firefox para usar o túnel dinâmico como um proxy SOCKS, vá para o Firefox Opções > Avançado > Rede e clique no Configurações ”¦ botão. Na página de configurações, clique em Configuração manual de proxy, digite localhost para o Host SOCKSe 1080 para o Porta.

Ainda não terminamos. Ainda precisamos configurar o Firefox para enviar solicitações de DNS para o proxy SOCKS também. Para fazer isso, digite about: config na barra de navegação do Firefox. Você pode receber uma solicitação perguntando se sabe o que está fazendo. Garanta ao Firefox que você sabe o que está fazendo e prossiga.

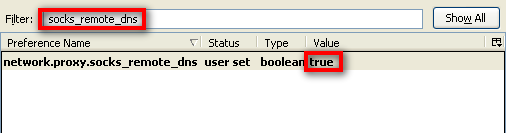

Digite socks_remote_dns para o Filtro e pressione enter. Você deve ver uma única opção que diz network.proxy.socks_remote_dns. Se diz falso para o Valor, clique duas vezes nele para que seja verdadeiro. Agora você está pronto. Você deve navegar na Web através do seu novo túnel dinâmico seguro!

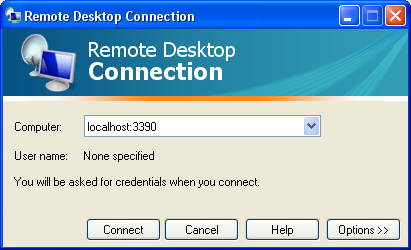

Felizmente, conectar-se à nossa máquina Windows Remote Desktop é muito mais fácil. Você acabou de iniciar o Remote Desktop Client e digite localhost: 3390 para o endereço da máquina. Isso é tudo!

A razão pela qual configuramos a porta de origem para 3390 é porque o Remote Desktop Client não permitirá que você se conecte à porta da área de trabalho remota padrão (3389) na máquina local. É por isso que usamos o 3390 (poderíamos ter usado qualquer porta, eu apenas uso o 3390 porque é fácil me lembrar).

A porta de origem usada para configurar os túneis é arbitrária. Poderíamos ter usado 1234 em vez de 3390 se quiséssemos, desde que nada estivesse em execução na máquina local na porta 1234. O que não é arbitrário é o que você usa no IP e na porta de destino. Para isso, você precisará usar o endereço IP e a porta adequados para o serviço ao qual deseja se conectar.

Você pode configurar o túnel para qualquer serviço em qualquer IP em qualquer lugar. Você só precisa configurar o programa para conectar-se ao host local na porta de origem configurada para o túnel. É uma maneira bastante bacana de se conectar a coisas que talvez você não consiga, devido a problemas de firewall que você pode encontrar. Tudo o que você precisa é de uma única porta para acessar o servidor SSH e, é claro, deve estar em execução nessa porta.

Você usa túneis SSH? Para quais tipos de coisas legais você as usa?

Crédito da foto: kreg.steppe

Eu sou um nerd bastante típico que passa horas na frente de um monitor de computador no trabalho e em casa. Também gosto de reunir ferramentas e gadgets bacanas.