Propaganda

Recentemente, encontrei um computador de mesa descartado, um modelo Dell Inspiron, que fica no lixo. Qualquer coisa deixada ao lado de lixeiras significa que o ex-proprietário quer você para levá-lo. Quem abandonou o computador quer fazer um favor a alguém. Infelizmente, os doadores de computadores não sabem realmente o que estão realmente oferecendo: privacidade, senhas, segurança e potencialmente uma grande quantia de dinheiro.

Depois de desmontar rapidamente o computador descartado, eu o submeti a diversos testes de segurança e encontrei problemas evidentes - problemas que nossos leitores podem aprender.

Roubar a identidade de alguém não requer muita inteligência ou muito esforço. Os bandidos precisam apenas que você confie neles com seu disco rígido e uma combinação de discos ativos inicializáveis, crackers de senha de força bruta e software de recuperação podem transformar sua vida financeira e pessoal em um meio de vida inferno.

Observações iniciais

O computador em si tinha muita poeira, sugerindo que o proprietário anterior provavelmente não descartou adequadamente seus dados. Após uma inspeção cuidadosa, a poeira em si tinha um tipo peculiar de textura. Quando atingido com ar enlatado, ele não se dispersa imediatamente como a maioria das poeiras. Um sinal claro de que o proprietário fumava em torno de seus eletrônicos.

Para quem não sabe - fumar em computadores é um grande não-não. A fumaça carrega óleo, que adere poeira às superfícies. Você pode dizer a diferença entre a poeira de uma casa livre de fumo e a poeira de um fumante. Basta colocar o nariz no escape da fonte de alimentação e você poderá sentir o cheiro da diferença.

A abertura do computador revelou um computador cheio de poeira e ainda intacto. Todos os componentes principais estavam lá - placa-mãe, CPU, unidade de DVD, RAM e fonte de alimentação. Esta foto foi tirada depois de soprar com ar enlatado. Observe a persistência da poeira.

O componente que chamou minha atenção, a alma do computador: um disco rígido. Obter acesso apenas ao disco rígido fornece ao invasor uma quantidade enorme de energia. Eles realmente não precisam de nada além do disco rígido para lançar um ataque penetrante nos cantos mais sombrios da sua vida pessoal. Apenas dois tipos de software tornam mais fácil do que roubar doces de um bebê.

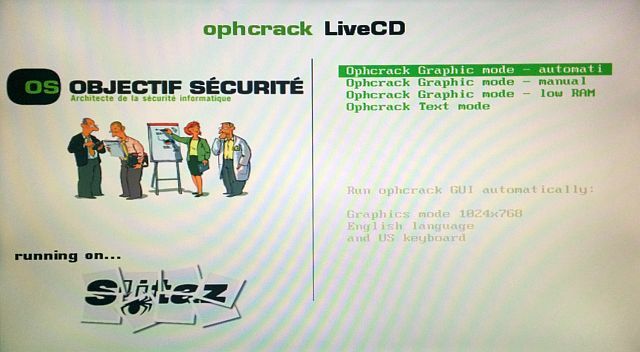

Existem cerca de uma dúzia de maneiras fáceis de executar uma redefinição ou recuperação de senha no computador de alguém. Ophcrack é um Live USB / CD baseado em Linux que faz exatamente isso sem a necessidade de entender os computadores. Basta baixar e gravar a imagem em um USB ou CD / DVD e inicializá-la no computador de destino, como um disco de instalação. Por padrão, ele tenta resolver senhas longas de até 14 caracteres usando o que é chamado de Tabela do arco-íris.

Enquanto um ataque de força bruta tenta adivinhar a senha do computador bloqueado, a Tabela Rainbow difere um pouco, pois oferece uma variação no método de força bruta, combinando uma tabela pré-gerada. Aqui está um ótima explicação de como o Ophcrack funciona Ophcrack - Uma ferramenta de hacker de senhas para quebrar quase qualquer senha do WindowsExistem muitas razões diferentes pelas quais alguém gostaria de usar qualquer número de ferramentas de hackers para invadir uma senha do Windows. consulte Mais informação . Em suma, ele pode quebrar senhas muito rapidamente. Considerando que a maioria dos usuários não usa senhas seguras, muitas vezes leva alguns minutos para funcionar. Na verdade, mesmo senhas seguras não dura muito tempo contra Ophcrack.

Quero demonstrar como é fácil para um ladrão de dados roubar a senha de alguém; não é minha intenção ignorar nenhuma medida de segurança. Quão fácil é isso? No meu próprio computador (não no computador descartado), o Ophcrack adivinhou a senha em 0 horas, 0 minutos e 0 segundos. Para colocar isso em perspectiva, a senha não resistiu a um único segundo sendo martelada com força bruta. Em resumo, você não pode confiar na sua senha de login para proteger dados confidenciais no seu computador, a menos que tenham mais de 14 caracteres.

No lado positivo das coisas, Ophcrack pode recuperar senhas esquecidas do Windows Perdeu sua senha de administrador do Windows? Aqui está como corrigi-loProcurando a senha de administrador padrão no Windows? Precisa recuperar a senha da sua conta? Aqui está como fazê-lo. consulte Mais informação . Além disso, como forma de fornecer auditorias de segurança, o software continua sendo um serviço absolutamente inestimável.

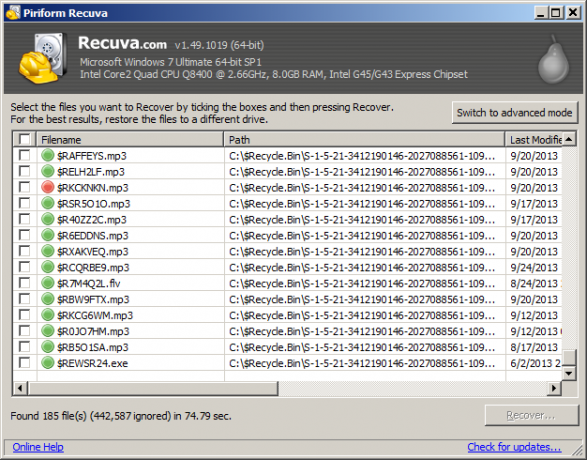

O Recuva pode recuperar dados que você enviou para a lixeira, mesmo após esvaziá-los. Explora uma brecha na como os sistemas operacionais apagam dados Por que é impossível recuperar dados de um disco rígido sobrescrito [Tecnologia explicada]Geralmente, é possível recuperar dados excluídos de um disco rígido, porque normalmente os dados reais não são excluídos. Em vez disso, as informações sobre onde os dados estão armazenados são removidas. Neste artigo, explicarei como ... consulte Mais informação . Para preservar o desempenho, as informações não são excluídas após a limpeza da lixeira. Embora o sistema operacional marque os dados "apagados" para exclusão, ele os deixa no prato do disco rígido até serem substituídos por novos dados. Aqui está uma amostra da aparência do Recuva, pois exclui seus dados:

Na verdade, os dados não são destruídos de maneira confiável até que a parte do disco rígido que ele habita seja substituída - várias vezes. É por isso que o software de destruição de dados muitas vezes grava dados várias vezes. Por exemplo, o governo Bush-Cheney usou um processo de limpeza especial conhecido como "sete níveis" limpar. O método grava dados apagados sete vezes, garantindo que nem mesmo fragmentos de dados possam ser recuperados, mesmo com técnicas como Microscopia de força magnética.

Infelizmente, a julgar pelo exterior do computador, o indivíduo que generosamente presenteou seu computador provavelmente não tomou nenhuma precaução. Um indicador revelador de que alguém limpou seus dados às pressas antes de entregar um computador é uma lixeira vazia. A maioria das pessoas não limpa as lixeiras regularmente. E se foi apagado recentemente, é provável que os dados ainda estejam no disco rígido do computador.

Roubo de senha

Quando um ladrão busca a Tríplice Coroa de Ardiloso, ele recupera seu disco rígido, quebra sua senha e, em seguida, saqueia seu computador de suas senhas mantidas internamente. Os dois programas mais vulneráveis são os clientes de mensagens instantâneas e a maioria dos navegadores, que armazenam senhas não criptografadas. Uma expressão quase axiomática tem sido não armazenar senhas de qualquer tipo na sua área de trabalho.

- cromada: Existem várias ferramentas de recuperação de senha disponíveis para o Chrome. Você pode querer conferir ChromePass.

- Internet Explorer: O Internet Explorer requer que você use uma ferramenta de recuperação como IE PassView.

- Raposa de fogo: Ao contrário do Chrome, o Firefox inclui pelo menos um gerenciador de senhas, que você pode bloquear usando uma senha. Ferramentas de recuperação de senha existem para isso, no entanto.

- Mensageiros instantâneos: Uma das melhores ferramentas de recuperação de senha para clientes de mensagens instantâneas é MessenPass. Também funciona em uma variedade de clientes.

Existem muitas opções de software disponíveis para recuperar uma senha de mensageiros instantâneos, navegadores e outros softwares. Considerando que muitos de nós reutilizamos senhas em várias plataformas e sites, os ladrões que se apossam de apenas um podem levar a um desastre financeiro.

o que Devemos Você faz?

Para quem procura descartar seu próprio computador 5 coisas que você deve verificar antes de descartar computadores antigos consulte Mais informação e para quem encontrar um, executar uma limpeza com várias passagens 4 coisas que você DEVE fazer ao vender ou doar seu computador, telefone ou tablet antigoAqui está uma coisa divertida que eu gosto de fazer: compre um disco rígido antigo no eBay e execute um software de recuperação nele. É uma pequena caça ao tesouro de dados e você ficará surpreso com o que pode ... consulte Mais informação nele. Ubuntu ou Linux Mint As melhores distros operacionais do LinuxAs melhores distribuições Linux são difíceis de encontrar. A menos que você leia nossa lista dos melhores sistemas operacionais Linux para jogos, Raspberry Pi e muito mais. consulte Mais informação são ótimos para executar formatos. Além disso, simplesmente substituir a instalação original pode não impedir tentativas de recuperação de dados, mas reduzirá a probabilidade de ela ocorrer.

Para destruindo dados 5 ferramentas para excluir permanentemente dados confidenciais do disco rígido [Windows]Em um artigo recente, expliquei por que é impossível recuperar dados de um disco rígido depois de substituí-lo. Nesse post, mencionei que simplesmente excluir arquivos ou formatar seu disco rígido normalmente ... consulte Mais informação , experimentar Parted Magic. Parted Magic inclui vários limpadores de disco Parted Magic: uma caixa de ferramentas completa para o disco rígido em um CD ao vivoAssuma o controle de seus discos rígidos. Se você deseja editar suas partições, clonar uma unidade inteira, verificar dados SMART ou gerenciar a organização dos dados do computador, o Parted Magic é a ferramenta ... consulte Mais informação (e clonagem) que incluem a funcionalidade de várias passagens. Se você preferir outra solução, tente um dos muitos LiveUSBs oferecidos no Criador de Live Linux USB (nosso guia para LiLi Linux Live USB Creator: inicialize facilmente o Linux a partir da sua unidade flash consulte Mais informação ). Nós cobrimos várias opções de recuperação de senha 6 ferramentas gratuitas de recuperação de senha para Windows consulte Mais informação . Por outro lado, não podemos enfatizar o suficiente como é importante use senhas fortes Tudo o que você precisa saber sobre senhasAs senhas são importantes e a maioria das pessoas não sabe o suficiente sobre elas. Como você escolhe uma senha forte, usa uma senha exclusiva em todos os lugares e lembra de todas? Como você protege suas contas? Como... consulte Mais informação para proteger seus dados.

Conclusão

Se você pretende jogar fora um computador antigo, no muito menos, considere usar uma ferramenta de formatação de várias passagens no disco rígido. No máximo, remova o disco rígido do computador antes de entregá-lo. Um segundo ponto que eu queria destacar neste artigo é que os ladrões de dados precisam apenas do seu disco rígido para obter suas senhas. A melhor precaução é remover o disco rígido. Um terceiro ponto é que você deve ser empático. Se você encontrar um computador descartado, pegue o disco rígido e limpe-o. Você recebe Karma por fazer isso.

Para o computador em questão, realizei uma limpeza com várias passagens. Com um disco rígido gratuito disponível, eu o usei em um sistema baseado em Linux Matriz RAID O que é armazenamento RAID e posso usá-lo no meu PC doméstico? [Tecnologia explicada]RAID é um acrônimo para Matriz Redundante de Discos Independentes e é um recurso essencial do hardware do servidor que garante a integridade dos dados. Também é apenas uma palavra chique para dois ou mais discos rígidos conectados ... consulte Mais informação e doou as partes restantes 5 ótimas maneiras de doar seu computador antigo consulte Mais informação .

Alguém já se esqueceu de limpar um computador descartado? Ou encontrar um computador? Deixe-nos saber nos comentários.

Kannon é um jornalista de tecnologia (BA), com experiência em assuntos internacionais (MA), com ênfase no desenvolvimento econômico e no comércio internacional. Suas paixões são em aparelhos de origem chinesa, tecnologias da informação (como RSS) e dicas e truques de produtividade.