Propaganda

O malware direcionado ao navegador não é novidade. Mas malware que substitui um navegador já existente, com um projetado para rastrear movimentos on-line, seqüestrar o tráfego de pesquisa e preencher cada página com anúncios indesejados? Sim, isso é bem interessante.

O navegador eFast foi descoberto pela equipe MalwareBytes alguns dias atrás, e faz tudo isso acima, e mais.

Puxando um eFast One

Talvez a pior coisa do eFast Browser seja que, a menos que você seja especialmente observador, talvez nem perceba que está lá, pois é preciso muito esforço para se camuflar.

Para iniciantes, parece e parece o navegador Chrome genuíno O guia fácil para o Google ChromeEste guia do usuário do Chrome mostra tudo o que você precisa saber sobre o navegador Google Chrome. Ele aborda os conceitos básicos do uso do Google Chrome, importantes para qualquer iniciante. consulte Mais informação , como ele é construído no navegador Chromium. Esta é essencialmente a versão totalmente open-source do Chrome, com alguns componentes proprietários removidos.

Surpreendentemente, os desenvolvedores até projetaram o logotipo para se parecer com o icônico Chrome “Spiral”.

Surpreendente. O eFast rasga o logotipo do Google. pic.twitter.com/3oFF9DIo3K

- Matthew Hughes (@matthewhughes) 19 de outubro de 2015

Mas, em termos de comportamento, é muito semelhante a outro adware malicioso. Começa por desinstalar a versão oficial do Chrome. Quando você o usa como navegador, o eFast rastreia e insere anúncios em todas as páginas da web que você visita. Ele seqüestrará seu tráfego de pesquisa e tentará direcioná-lo para outras páginas maliciosas.

Ele também se associa a uma ampla variedade de formatos de arquivo, talvez para levar os usuários a usá-lo mais. Esses formatos são:

- gif

- htm

- html

- jpeg

- jpg

- png

- shtml

- webp

- xht

- xhtml

Também se associa às seguintes associações de URL:

- ftp

- http

- https

- irc

- mailto

- mms

- notícia

- nntp

- SMS

- smsto

- tel

- urna

- webcal

As motivações por trás do navegador eFast são, é claro, puramente financeiras.

Os desenvolvedores de malware são esmagadoramentemotivado por razões financeiras O que motiva as pessoas a invadir computadores? Dica: DinheiroOs criminosos podem usar a tecnologia para ganhar dinheiro. Você sabe disso. Mas você ficaria surpreso com o quão engenhosos eles podem ser, desde hackers e revendedores de servidores até reconfigurando-os como lucrativos mineradores de Bitcoin. consulte Mais informação , e isso não é exceção. De fato, vale a pena dar aos fabricantes uma quantia decente em dinheiro, pois seus anúncios são exibidos em todos os sites que você visita. O vasto potencial para ganhar dinheiro ilícito é o que leva os desenvolvedores de malware a direcionar o navegador.

A atração do navegador

O navegador sempre pintou um alvo atraente para desenvolvedores de malware, simplesmente por causa de quão nós o usamos e Com que frequência nós usamos isso. Para muitos, sua experiência com computação é totalmente baseada no navegador.

No mínimo, a grande maioria de nós usa nossos navegadores da Web para redes sociais, entretenimento e compras. Além disso, muitos outros o utilizam como para a produtividade do escritório, com produtos como o Google Drive suplantando completamente o Microsoft Office e o Gmail praticamente substituindo o Outlook e o Exchange.

Como o navegador ocupa uma posição tão estimada, ele apresenta uma oportunidade atraente para os desenvolvedores de malware. Na sua forma mais benigna, eles podem simplesmente inserir anúncios indesejados e seqüestrar o tráfego de pesquisa, mas na pior das hipóteses, podem roubar senhas, credenciais e informações bancárias.

O Google, para seu crédito, percebeu as ameaças colocadas em seu próprio navegador e fez o possível para torná-lo o mais seguro possível.

Cada guia do Chrome está bem protegida e o Google se esforçou bastante para tornar extremamente difícil a movimentação por downloads. Em maio deste ano, o Google tomou a decisão de proibir extensões que não são da Web Store. Se você deseja publicar sua própria extensão do Chrome, ela precisa passar pelo Google e sua rigorosa análise de código.

Como o InfoSecTaylorSwift apontou com tanta ênfase, o Chrome agora é tão seguro, a única maneira de atacar o navegador é: substituir isto.

Principais adereços para a equipe do Chrome que estão ficando tão difíceis de invadir o Chrome que o malware literalmente precisa substituí-lo para atacar efetivamente.

- SecuriTay (@SwiftOnSecurity) 16 de outubro de 2015

Quem está por trás disso?

Até agora, sabemos que o navegador eFast vem com um comportamento horrendo e sabemos que está sendo instalado clandestinamente nos computadores das pessoas. Mas quem realmente fez isso?

Um bom ponto de partida é olhar para o seu certificado digital. Isso foi assinado por “CLARALABSOFTWARE”, com “clara-labs.com” listado como o nome de domínio associado.

A escolha do nome deles quase certamente não foi um acidente. Não apenas se assemelha a outras empresas de tecnologia (como o ISP do Reino Unido Claranet), mas também soa como o que uma empresa de tecnologia legítima se chamaria.

Eu então perguntei o registro Whois deles. Este é um registro acessível ao público de quem é o proprietário do site e contém suas informações de contato. No entanto, é possível optar por não participar do Whois usando um serviço de ofuscação de terceiros, como o WhoisGuard. Sem surpresa, é isso que eles fizeram aqui.

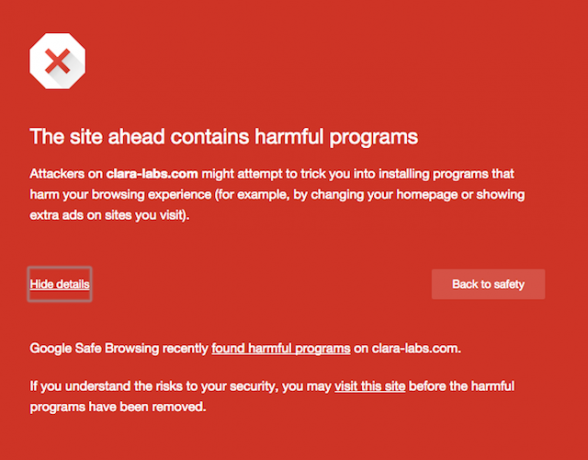

Decidi visitar a página inicial do Clara Labs (não vamos vincular diretamente a ela), para ver se eu consegui encontrar alguma informação identificável. Vale ressaltar que, quando você o visita no Chrome, o Google avisa para não continuar mais e afirma que é um conhecido distribuidor de malware.

Quando visitei, o site estava sob muita pressão, graças ao tráfego gerado pelo imenso interesse da mídia que ele viu nos últimos dias.

Quando finalmente carregou, fiquei um pouco desapontado. A maior parte do conteúdo era do tipo de cópia da web tediosa que garantia que seus olhos ficassem vidrados. Em geral, falava sobre “enriquecer a experiência do usuário” por meio de sua “plataforma de anúncios inteligentes”, quase como se as pessoas devessem grato.

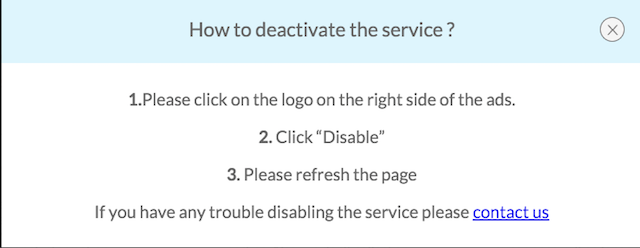

O mais interessante é que ele vem com instruções simples sobre como desativar os anúncios internos:

Embora você esteja na posição em que o instalou, é muito melhor desinstalá-lo completamente.

Não havia muitas informações de contato no site. Não havia nada que dissesse quem o estava executando ou em que jurisdição eles se baseavam. Não havia número de contato ou endereço postal. Lá estava um endereço de e-mail, no entanto. Entrei em contato e pedi um comentário.

Atualizarei esta postagem se eles responderem, mas não estou tendo muitas esperanças.

Livrar-se do navegador eFast

Você acha que foi infectado? Bem, há um teste simples. Digite "chrome: // chrome" na barra de endereço. Se vir algo que diz "Sobre o eFast", você definitivamente foi infectado.

Se não estiver lá, mas você ainda estiver vendo um comportamento estranho, seu problema pode vir de outra fonte. Baixe um programa anti-malware e faça alguma investigação. Também temos alguns conselhos genéricos sobre como lidar com navegadores seqüestrados Como limpar um navegador seqüestradoO que é mais frustrante do que iniciar o Firefox apenas para ver que sua página inicial foi alterada sem a sua autorização? Talvez você tenha uma barra de ferramentas nova e brilhante. Essas coisas são sempre úteis, certo? Errado. consulte Mais informação e especificamente como desbloquear o Chrome 3 etapas essenciais para se livrar de seqüestradores de cromo em minutosVocê já abriu o seu navegador preferido e foi recebido com uma página inicial de aparência estranha ou uma barra de ferramentas feia colada no topo da página? Restaure o seu navegador para a melhor forma. consulte Mais informação .

Se você está infectado com o eFast, faça o download do MalwareBytes (que nós coberto pela primeira vez em 2009 Parar e excluir spyware com Malwarebytes para WindowsPode não ser tão carregado de recursos quanto o Spybot Search and Destroy, que possui um número ridículo de ferramentas, mas é uma alternativa muito leve com boa cobertura de spyware. consulte Mais informação ). Os desenvolvedores foram os que descobriram o eFast, e seu antivírus possui as definições corretas para removê-lo.

Você foi infectado pelo eFast? Conhece alguém que era? Conte-me sobre isso nos comentários abaixo.

Créditos da imagem:Mãos do diabo vermelho por Alex Malikov via Shutterstock

Matthew Hughes é desenvolvedor e escritor de software de Liverpool, Inglaterra. Ele raramente é encontrado sem uma xícara de café preto forte na mão e adora absolutamente o Macbook Pro e a câmera. Você pode ler o blog dele em http://www.matthewhughes.co.uk e siga-o no twitter em @matthewhughes.