Propaganda

Durante meus anos de formação, quando eu realmente deveria estar estudando, dedicava meu tempo a Muito de melhor uso. A Internet era um lugar maravilhoso, repleto de vídeos divertidos, quadros de avisos específicos de escolas e sites intermináveis, repletos de incríveis jogos em Flash. No entanto, os senhores da escola e o administrador da rede decidiram que não estava bem, e eles pensaram que deveríamos usar nosso tempo para atividades muito mais úteis.

Como estudar.

Obviamente, não demorou muito para encontrar uma solução alternativa. As crianças são inteligentes e o Google é um recurso facilmente acessível.

A segurança agora está mais rígida e consideramos mais facilmente o que nossos filhos terão acesso em nossas redes domésticas. Existem controles parentais prontos para uso instalados na maioria dos dispositivos, bem como uma infinidade de aplicativos de terceiros que podemos usar para rastrear e protegê-los. Mas apenas porque você instalou uma rede de segurança, isso não significa que seus filhos não encontrarão uma maneira de navegar por ela.

Aqui está como eles fazem isso!

Sites de proxy

O maior dos meus dias restritos na Internet, os sites de proxy desviam o tráfego por um endereço inocente, sem obstruções por nenhum filtro. Isso significa que, em vez de seu filho tentar visitar horrificfilthyNSFWcontent.com diretamente, eles vão para um site como me escondae toque no endereço restrito na barra de pesquisa do site.

O site proxy cuida dos negócios, encaminhando a solicitação para um servidor externo que, por sua vez, recupera o conteúdo em nome do usuário.

O software de filtragem não deve rastrear a comunicação entre o site proxy e o servidor externo, mas o próprio site proxy será listado em um filtro. Muitos filtros realmente bloqueiam os sites proxy mais populares exatamente por esse motivo. No entanto, isso pode ter outros efeitos indesejados.

Qualquer criança particularmente dedicada pode, eventualmente, encontrar um site proxy que funcione - eles aparecem e desaparecem o tempo todo - e, embora muitos serviços de proxy sejam legítimos, seu filho pode ocorrer em um aquilo não é. Alguns cliques "inocentes" aqui e ali podem levar a uma limpeza de crapware extremamente irritante ou, pior ainda, a um problema de malware completo.

Alterando ou forçando palavras-passe

Um método extremamente comum de ignorar o controle dos pais é simplesmente alterar a senha. Sei que meus pais usam uma senha específica em certas contas e o fazem desde que eu era jovem. Facilitou a alterar as configurações para minha própria escolha Como desativar o acesso ao aplicativo Configurações e ao Painel de controle no Windows 10Vamos ver como você pode desativar o acesso ao aplicativo Configurações e ao Painel de controle no Windows 10. consulte Mais informação sem alertar ninguém da minha presença. Se as crianças souberem sua senha, isso pode ser uma possibilidade distinta.

Se seu filho é um pouco mais velho e um pouco mais experiente na Web, ele pode ter explorado como redefinir sua senha usando sua própria engenharia social interna. Certamente, um estranho não sabe o nome do seu primeiro animal de estimação, o nome de solteira da sua mãe e sua refeição favorita. Mas o garoto com certeza faz. E mesmo que não o façam, você notará que eles estão pedindo, como parte de um esquema semi-elaborado de engenharia social, que altere suas senhas ou tome isso como uma mente inquisitiva?

Finalmente, e isso é realmente improvável, seu filho pode forçar sua senha com força bruta. Não consigo imaginar por que isso aconteceria na vida cotidiana ou onde eles encontrariam acesso a esse nível de ferramenta de segurança. Eu também correria o risco de que, se seu filho souber e puder usar as ferramentas poderosas usadas para quebrar a senha, você possa ter outros problemas de informação e segurança.

Wi-Fi diferente

Você conhece bem seus vizinhos? Você deve saber os nomes deles. Talvez seus aniversários, nomes de animais de estimação e um número de contato para emergências. E a senha do Wi-Fi?

Ok, então isso está se tornando cada vez mais normal, especialmente se você é realmente amigo de seus vizinhos. Mas as famílias que vivem a uma proximidade razoável umas das outras provavelmente experimentam alguma sobreposição de transmissão Wi-Fi. Isso significa que o SSID deles pode ser visualizado em sua casa. Se a segurança da rede não estiver boa, seu filho poderá facilmente acessar a rede não segura para acessar o conteúdo que desejar.

Também pode não ser um caso de segurança intrínseca da Internet. Se os seus filhos se enfurecerem com os do bairro, pode ser tão fácil quanto perguntar a uma das crianças mais velhas qual é a senha de acesso Wi-Fi. Se foi alterado de um código alfanumérico para algo "fácil de lembrar" 6 dicas para criar uma senha inquebrável que você possa lembrarSe suas senhas não forem únicas e inquebráveis, é melhor abrir a porta da frente e convidar os assaltantes para almoçar. consulte Mais informação será ainda mais fácil passar adiante.

VPNs

Não são apenas os adultos que escapam das restrições regionais da Netflix usando um Virtual Prebitar Network. Assim como nos sites proxy, você encontrará inúmeras soluções de VPN gratuitas e discretas preparado para criptografar a pesquisa de seus filhos Como a criptografia funciona e é realmente seguro? consulte Mais informação entradas e a rota entre o PC e os servidores da empresa.

As soluções gratuitas geralmente vêm com advertências, como restrições de velocidade, registro de dados ou limite de download, limitando um pouco o escopo das atividades possíveis. Dito isso, é possível que eles possam alternar entre várias VPNs instaladas em seu sistema para reduzir os limites de download e as restrições de velocidade. Além disso, é realmente difícil identificar alguém usando uma VPN com um olhar superficial por cima do ombro.

Se eles estiverem usando uma VPN, será extremamente difícil detectar o desvio dos filtros dos pais. Seu roteador não mostrará um novo endereço IP externo. Seu provedor de banda larga não terá acesso ao conteúdo entregue. Algumas VPNs registram os dados do usuário para fins de aplicação da lei e de marketing, mas é improvável que eles compartilhem os detalhes das pesquisas de VPN de seus filhos com você.

Navegadores portáteis

Eu sempre instalei um navegador diferente nos meus computadores domésticos. Além do fato de o Internet Explorer não ter sido útil, outros navegadores eram mais rápidos, mais seguros e vinham com muitos outros recursos. Isso também significava que eu tinha controle exclusivo sobre o que foi visto no histórico do navegador e podia excluí-lo como e quando necessário.

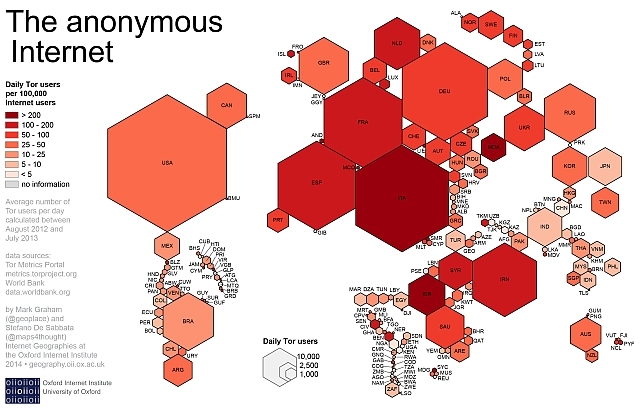

A maioria das pessoas conhece os modos InPrivate ou de navegação anônima do navegador, incluindo as crianças (dependendo da idade, é claro). As ferramentas de filtragem de pesquisa segura ainda capturam URLs na lista negra, mesmo ao usar o modo privado. Adolescentes particularmente experientes podem ter revisado suas tarefas de segurança pessoal e esteja ciente do navegador TOR Navegação realmente privada: um guia não oficial do usuário para o TorO Tor fornece navegação e mensagens verdadeiramente anônimas e não rastreáveis, além de acesso à chamada “Deep Web”. O Tor não pode ser quebrado de maneira plausível por nenhuma organização do planeta. consulte Mais informação , que pode ser facilmente instalado e implantado a partir de um dispositivo USB.

O navegador TOR redireciona o tráfego da web através de diferentes locais internacionais, consistindo em mais de 7.000 relés individuais. Esse roteamento em várias camadas torna quase impossível verificar qual conteúdo o usuário está visualizando enquanto usa o navegador. Seu foco embutido na privacidade e no anonimato é uma excelente perspectiva para ignorar seus filtros.

Visualização de imagem “acidental”

Um método de "desvio" ligeiramente trivial, mas tenho certeza que muitas crianças se depararam com isso. As guias de navegação no modo de navegação anônima e InPrivate ainda aderem aos filtros de pesquisa mais seguros, bloqueando obedientemente o conteúdo e retransmitindo os detalhes aos pais preocupados. No entanto, um usuário pode inserir sua pesquisa, provavelmente no Google, e selecionar o Imagem guia, ignorando efetivamente o filtro de pesquisa segura.

A maioria dos principais provedores de mecanismos de pesquisa hospeda e armazena em cache conteúdo em seus próprios servidores, ou seja, quando a pesquisa é inserida, não há URL específico para filtrar e várias imagens relacionadas serão exibido.

Proxy do Google Tradutor

Esse é outro método de desvio que eu esperaria que algumas crianças tivessem conhecimento. Se um URL estiver bloqueado, eles podem use o Google Tradutor como um proxy improvisado 4 coisas divertidas para fazer com o Google Translate consulte Mais informação . É tão fácil quanto definir um idioma que você não fala no campo de entrada de texto, inserir o URL que deseja acessar e aguardar que o Google o traduza automaticamente.

O URL "traduzido" se tornará um link. O site será aberto na íntegra, embora dentro do Google Translate. Isso pode ser um pouco lento, mas é improvável que seja lento o suficiente para desencorajar uma mente determinada.

O que você pode fazer?

É difícil mitigar contra uma mente inquisidora o acesso a todas as informações que o mundo possui, com o clique de um botão. Simplificando, se forem determinados, eles terão acesso a ele. E, se não estiver na Internet doméstica, estará na rede de um amigo ou em uma rede não segura em outro lugar. As crianças mais jovens provavelmente vão desmoronar quando confrontado com a filtragem ativa Como modificar e gerenciar o arquivo hosts no LinuxA modificação de um recurso pouco conhecido, chamado arquivo de hosts, pode melhorar a segurança do sistema, seja necessário criar atalhos, bloquear sites ou mais. Mas como você encontra e faz alterações? consulte Mais informação ; os adolescentes gostam muito mais de pegar em armas e se envolver em batalhas.

E é uma batalha que você pode perder.

Nisso, a educação é uma ferramenta massiva. O uso respeitável e aceitável da Internet deve constituir uma parte essencial do desenvolvimento tecnológico de seus filhos. Após uma certa idade, é provável que você também deva discutir outras coisas com eles, especialmente dada a glorificação do hacking no entretenimento, dando origem à popularidade dos hackers entre crianças e adolescentes. A proibição nunca resolveu um problema, mas certamente criou muito mais, e a mente curiosa permanecerá assim - apenas sem a educação para acompanhá-la.

O uso do dispositivo também deve ser considerado. As crianças realmente precisam de um iPhone 6 que cante e dance para “manter contato com você” ou um gravador de US $ 10 faria o trabalho muito bem? Da mesma forma, você pode aplicar uma regra de “uso da Internet apenas em áreas familiares” ou barrar tablets, laptops e smartphones no quarto à noite.

Não precisa ser uma experiência terrível, mas adotando uma atitude ativa, envolvente e atitude realista em relação ao uso da Internet por seus filhos, eles provavelmente entenderão e respeite seus desejos. E se precisar de um pouco mais de ajuda, veja como você pode proteja o telefone Android do seu filho com o Google Family Link Proteja o telefone Android do seu filho usando o Google Family LinkO Google Family Link fornece uma solução simples e sensível para o controle dos pais em dispositivos Android. Veja como usá-lo. consulte Mais informação ou Aplicativos de controle dos pais do Chromebook.

Crédito de imagem: criança mostra tablet por pathdoc via Shutterstock, Usuários diários do Tor via Wikimedia Foundation

Gavin é escritor sênior do MUO. Ele também é o editor e gerente de SEO do site irmão focado em criptografia da MakeUseOf, Blocks Decoded. Ele tem uma redação contemporânea BA (Hons) com práticas de arte digital saqueadas nas montanhas de Devon, além de mais de uma década de experiência profissional em redação. Ele gosta de grandes quantidades de chá.