Propaganda

O Debian é uma das distribuições Linux mais populares. É sólido, confiável e comparado ao Arch e Gentoo, relativamente fácil para os iniciantes entenderem. Ubuntu é construído sobre ele Debian vs Ubuntu: Até que ponto o Ubuntu chega em 10 anos?O Ubuntu agora tem 10 anos! O rei das distribuições Linux percorreu um longo caminho desde o seu início em 2004, então vamos ver como ele se desenvolveu de maneira diferente para o Debian, a distribuição após ... consulte Mais informação e costuma ser usado para poder o Raspberry Pi Como instalar um sistema operacional em um Raspberry PiVeja como instalar um sistema operacional no seu Raspberry Pi e como clonar sua configuração perfeita para recuperação rápida de desastres. consulte Mais informação .

Também é suposto estar ao alcance do aparato de inteligência americano, de acordo com o fundador do Wikileaks, Julian Assange.

Ou é?

Falando na conferência dos Dias Mundiais de Hospedagem de 2014, Julian Assange descreveu como certos estados nacionais (nomeando nomes,

tosse América tosse) tornaram intencionalmente certas distribuições Linux inseguras, a fim de colocá-las sob o controle de sua rede de arrasto de vigilância. Você pode ver a cotação completa após a marca de 20 minutos aqui:Mas Assange está certo?

Um olhar sobre o Debian e a segurança

Na palestra de Assange, ele menciona como inúmeras distribuições foram intencionalmente sabotadas. Mas ele menciona o Debian pelo nome, então é melhor focarmos nisso.

Nos últimos 10 anos, várias vulnerabilidades foram identificadas no Debian. Alguns destes foram graves, vulnerabilidades no estilo dia zero O que é uma vulnerabilidade de dia zero? [MakeUseOf explica] consulte Mais informação que afetaram o sistema em geral. Outros afetaram sua capacidade de se comunicar com segurança com sistemas remotos.

A única vulnerabilidade que Assange menciona explicitamente é um bug no gerador de números aleatórios OpenSSL do Debian que foi descoberto em 2008.

Números aleatórios (ou, pelo menos, pseudo-aleatórios; é extremamente difícil obter a verdadeira aleatoriedade em um computador) é uma parte essencial da criptografia RSA. Quando um gerador de números aleatórios se torna previsível, a eficácia da criptografia diminui e torna-se possível descriptografar o tráfego.

É certo que, no passado, a NSA enfraqueceu intencionalmente a força da criptografia de nível comercial, reduzindo a entropia dos números gerados aleatoriamente. Isso foi um Há muito tempo, quando a criptografia forte foi considerada com suspeita pelo governo dos EUA e até sujeita à legislação de exportação de armas. De Simon Singh The Code Book descreve essa época muito bem, concentrando-se nos primeiros dias da Pretty Good Privacy de Philip Zimmerman e na batalha legal que ele travou com o governo dos EUA.

Mas isso foi há muito tempo, e parece que o bug de 2008 foi menos resultado de malícia, mas uma incompetência tecnológica impressionante.

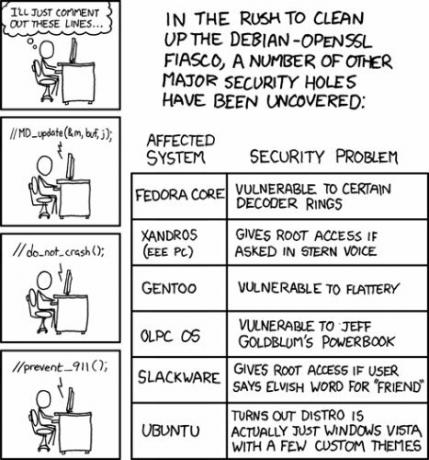

Duas linhas de código foram removidas do pacote OpenSSL do Debian porque estavam produzindo mensagens de aviso nas ferramentas de construção Valgrind e Purify. As linhas foram removidas e os avisos desapareceram. Mas a integridade da implementação do OpenSSL pelo Debian foi fundamentalmente aleijado.

Como Navalha de Hanlon dita, nunca atribua à malícia o que pode ser tão facilmente explicado quanto a incompetência. Aliás, esse bug em particular foi satirizado pela web comic XKCD.

Escrevendo sobre o assunto, o IgnorantGuru blogue também especula o recente bug Heartbleed (que nós coberto no ano passado Heartbleed - O que você pode fazer para se manter seguro? consulte Mais informação ) também pode ter sido um produto dos serviços de segurança intencionalmente tentando minar a criptografia no Linux.

Heartbleed era uma vulnerabilidade de segurança na biblioteca OpenSSL que poderia potencialmente ver um usuário mal-intencionado roubar informações protegido por SSL / TLS, lendo a memória dos servidores vulneráveis e obtendo as chaves secretas usadas para criptografar o tráfego. Na época, isso ameaçava a integridade de nossos sistemas bancários e comerciais on-line. Centenas de milhares de sistemas estavam vulneráveis e isso afetou quase todas as distribuições Linux e BSD.

Não tenho certeza da probabilidade dos serviços de segurança estarem por trás disso.

Escrever um algoritmo de criptografia sólido é extremamente difícil. Implementá-lo é igualmente difícil. É inevitável que, eventualmente, uma vulnerabilidade ou falha seja descoberta (eles geralmente estão no OpenSSL Bug maciço no OpenSSL coloca grande parte da Internet em riscoSe você é uma daquelas pessoas que sempre acreditou que a criptografia de código aberto é a maneira mais segura de se comunicar on-line, você ficará surpreso. consulte Mais informação ) que é tão severo, um novo algoritmo deve ser criado ou uma implementação reescrita.

É por isso que os algoritmos de criptografia adotaram um caminho evolutivo e novos são criados quando as deficiências são descobertas em ordem.

Alegações anteriores de interferência governamental em código aberto

Obviamente, não é inédito que os governos se interessem por projetos de código aberto. Também não é inédito que os governos sejam acusados de influenciar tangivelmente a direção ou funcionalidade de um projeto de software, seja por coerção, infiltração ou apoiando-o financeiramente.

Yasha Levine é um dos jornalistas investigativos que mais admiro. Ele está escrevendo agora para Pando.com, mas antes disso ele cortou os dentes escrevendo para o lendário moscovita quinzenalmente, O exílio que foi fechado em 2008 pelo governo de Putin. Em sua vida útil de onze anos, ficou conhecido por seu conteúdo grosseiro e ultrajante, tanto quanto por Levine's (e co-fundador Mark Ames, que também escreve para Pando.com) relatórios investigativos ferozes.

Esse talento para o jornalismo investigativo o seguiu até o Pando.com. Nos últimos anos, Levine publicou várias peças destacando os laços entre o Projeto Tor e o que ele chama de complexo de vigilância militar dos EUA, mas é realmente o Escritório de Pesquisa Naval (ONR) e a Agência de Projetos de Pesquisa Avançada de Defesa (DARPA).

Tor (ou, o roteador de cebola) Navegação realmente privada: um guia não oficial do usuário para o TorO Tor fornece navegação e mensagens verdadeiramente anônimas e não rastreáveis, além de acesso à chamada “Deep Web”. O Tor não pode ser quebrado de maneira plausível por nenhuma organização do planeta. consulte Mais informação , para quem não tem velocidade, é um software que anonimamente o tráfego, devolvendo-o por vários pontos de extremidade criptografados. A vantagem disso é que você pode usar a Internet sem revelar sua identidade ou estar sujeito à censura local, o que é útil se você vive em um regime repressivo, como China, Cuba ou Eritreia. Uma das maneiras mais fáceis de obtê-lo é com o Navegador Tor baseado no Firefox, que Eu falei alguns meses atrás Como navegar no Facebook por Tor em 5 etapasDeseja permanecer seguro ao usar o Facebook? A rede social lançou um endereço .onion! Veja como usar o Facebook no Tor. consulte Mais informação .

Aliás, o meio em que você se encontra lendo este artigo é em si um produto do investimento da DARPA. Sem ARPANET, não haveria Internet.

Para resumir os pontos de Levine: como o TOR recebe a maior parte de seu financiamento do governo dos EUA, ele está inexoravelmente vinculado a eles e não pode mais operar de forma independente. Há também vários contribuidores do TOR que já trabalharam com o governo dos EUA de uma forma ou de outra.

Para ler os pontos de Levine na íntegra, leia “Quase todos os envolvidos no desenvolvimento do Tor foram (ou são) financiados pelo governo dos EUA”, publicado em 16 de julho de 2014.

Então leia esta refutação, de Micah Lee, que escreve para The Intercept. Para resumir os contra-argumentos: o Departamento de Defesa também depende do TOR para proteger seus agentes, o projeto do TOR sempre foi aberto sobre a origem de suas finanças.

Levine é um grande jornalista, por quem tenho muita admiração e respeito. Mas às vezes me preocupo que ele caia na armadilha de pensar que os governos - qualquer governo - são entidades monolíticas. Eles não são. Em vez disso, é uma máquina complexa com diferentes engrenagens independentes, cada uma com seus próprios interesses e motivações, trabalhando de forma autônoma.

Está totalmente plausível que um departamento do governo estaria disposto a investir em uma ferramenta para emancipar, enquanto outro se envolveria em comportamentos anti-liberdade e anti-privacidade.

E, como Julian Assange demonstrou, é incrivelmente simples assumir que há uma conspiração, quando a explicação lógica é muito mais inocente.

Teóricos da conspiração são aqueles que reivindicam encobrimentos sempre que existem dados insuficientes para apoiar o que eles têm certeza de que é verdade.

- Neil deGrasse Tyson (@neiltyson) 7 de abril de 2011

Nós atingimos o pico do WikiLeaks?

Sou eu ou os melhores dias do WikiLeaks se passaram?

Não faz muito tempo, Assange falava em eventos do TED em Oxford e em conferências de hackers em Nova York. A marca WikiLeaks era forte e eles estavam descobrindo coisas realmente importantes, como lavagem de dinheiro no sistema bancário suíço e corrupção desenfreada no Quênia.

Agora, o WikiLeaks foi ofuscado pelo personagem de Assange - um homem que vive em uma auto-imposição exílio na embaixada equatoriana de Londres, depois de fugir de algumas acusações criminais bastante graves Suécia.

O próprio Assange aparentemente foi incapaz de superar sua notoriedade anterior, e agora começou a fazer reivindicações estranhas a quem quer que ouça. É quase triste. Especialmente quando você considera que o WikiLeaks fez um trabalho muito importante que foi descarrilado pela exibição lateral de Julian Assange.

Mas o que você pensa de Assange, há uma coisa quase certa. Não há absolutamente nenhuma evidência de que os EUA tenham se infiltrado no Debian. Ou qualquer outra distribuição Linux, nesse caso.

Créditos fotográficos: 424 (XKCD), Código (Michael Himbeault)

Matthew Hughes é desenvolvedor e escritor de software de Liverpool, Inglaterra. Ele raramente é encontrado sem uma xícara de café preto forte na mão e adora absolutamente o Macbook Pro e a câmera. Você pode ler o blog dele em http://www.matthewhughes.co.uk e siga-o no twitter em @matthewhughes.