Propaganda

Para se acreditar nas notícias, os hackers são um grupo demográfico por si só. Bem, eles podem ocorrer porque as violações de segurança de nossas contas pessoais são um perigo real e presente. Apenas em fevereiro, 250.000 contas do Twitter foram invadidas. O Wall Street Journal e o New York Times estavam entre os nomes dos letreiros. Talvez você também estivesse entre os números. A parte boa disso foi que o Twitter reagiu com entusiasmo e tapou o buraco antes que ele se abrisse.

Sites como o Twitter não são alvos fáceis. Eles são protegidos por firewalls e outras salvaguardas. O Twitter até implementou protocolos de segurança como DMARC para uma proteção mais forte contra phishing. Mas, enquanto escrevo isso, chegaram as notícias de uma conta seqüestrada no Twitter da Associated Press sendo usada para transmitir atualizações falsas de um ataque à Casa Branca. O mercado de ações não caiu. O Twitter reforçará suas defesas. Nós, os usuários fazemos parte dessas fortificações. Normalmente, também somos o elo mais fraco.

O solo coberto até agora…

Meu amigo Chris nos deu o básico absoluto que você precisa saber para proteja sua conta do Twitter O que você precisa saber sobre como proteger sua conta do TwitterAs contas do Twitter são alvos interessantes para os golpistas e distribuidores de malware. Uma vez que alguém comprometa sua conta do Twitter, eles podem enviar tweets com links para golpes e malware, bombardeando seus seguidores com o lixo deles. Reforce sua ... consulte Mais informação . Vamos repeti-los novamente rapidamente:

- Cuidado com Phishing

- Não reutilize senhas

- Gerenciar aplicativos de terceiros

- Melhore a segurança do seu navegador e do computador

- Restringir redefinições de senha

- Use um expansor de URL

- Dar uma mãozinha

Peço fortemente que você leia seu artigo popular para entender as primeiras coisas que você precisa fazer. Aqui estão mais algumas dicas do Twitter que devem ser úteis para proteja-se contra hackers Como identificar e evitar 10 das técnicas de hackers mais insidiosasOs hackers estão ficando mais furtivos e muitas de suas técnicas e ataques passam despercebidos até mesmo por usuários experientes. Aqui estão 10 das técnicas de hackers mais insidiosas a serem evitadas. consulte Mais informação .

Lidar com spam

Um ataque pode vir disfarçado na forma de uma mensagem de spam no Twitter. Os ataques de spam assumem muitas formas diferentes. O Twitter reconhece seguidores agressivos; explorar @reply ou @mention para postar mensagens indesejadas; e até criar várias contas como comportamento de spam. Também pode ser algo tão inócuo quanto postar links não relacionados. O truque é reconhecer o spam cedo e tomar medidas para denunciá-lo. Aqui está como ...

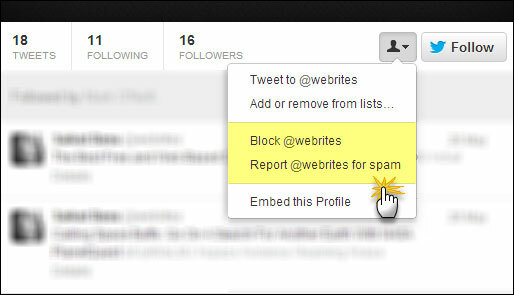

- Clique na página de perfil da conta de spam.

- Clique no pequeno ícone de silhueta ao lado do botão a seguir para revelar a lista suspensa.

- Você pode usar as opções (veja a captura de tela) para denunciar uma conta ofensiva por spam. Como alternativa, você também pode bloquear a conta.

O Twitter não suspende automaticamente a conta de spam suspeita. Embora isso impeça o usuário de segui-lo ou responder a você. Você também pode registrar um relatório de violação mais direta. O Twitter tem uma página de suporte que informa tudo sobre como denunciar violações e qualquer outra atividade suspeita.

Benefícios das contas protegidas do Twitter

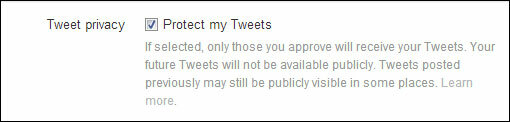

Uma linha do tempo do Twitter é pública por padrão. Você pode exercer a opção de definir seus tweets como "protegidos". Os Tweets protegidos são visíveis para seus seguidores aprovados no Twitter. Uma conta protegida do Twitter oferece mais controle prático sobre quem o segue. Cada solicitação de acompanhamento precisará de sua aprovação expressa. Seus tweets serão visíveis apenas para seus seguidores. Seus tweets protegidos também não serão exibidos nos resultados do Google.

Proteger sua conta do Twitter é uma estratégia mais segura, mas pode custar a interação aberta. A página de suporte do Twitter entra no âmago da questão de protegendo e desprotegendo seus tweets.

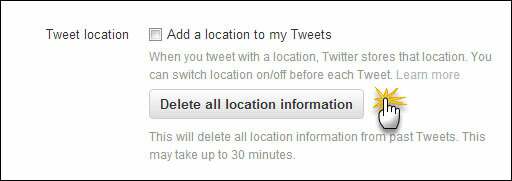

Não compartilhe sua localização

Embora o compartilhamento de informações de localização possa não levar à sua conta ser invadida, ninguém pode prometer que isso não acontecerá em sua casa... o que é ainda pior. PleaseRobMe é um site interessante que tenta destacar esse perigo de compartilhar informações demais nas mídias sociais. Por exemplo, compartilhar suas informações de localização pode levar um ladrão à sua casa quando você estiver em outro lugar.

o Definições A página no Twitter leva você à opção de desativar as informações de localização e também excluir todas as referências anteriores a ela com um único clique. Você também pode acessar as configurações de localização do seu smartphone e desativar o compartilhamento.

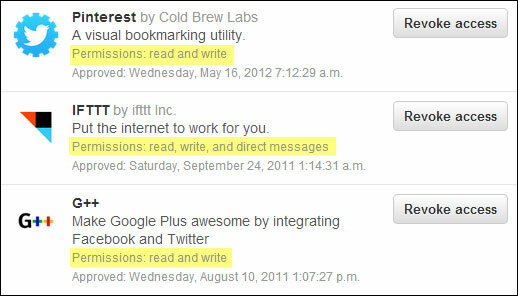

Não permitir cegamente aplicativos de terceiros

Aplicativos de terceiros conectados via sua conta do Twitter têm dois níveis de autorização: somente leituraou Leia e escreva. Com efeito, um aplicativo pode acessar todas as informações na sua conta do Twitter. Um aplicativo com permissão de leitura e gravação também pode postar atualizações em seu nome. Além disso, seus tweets podem estar protegidos, mas as imagens acessíveis através de serviços como o Instagram podem não estar. Isso representa um risco potencial se um aplicativo em questão não for legítimo. Isso nos leva ao ponto discutível de examinar cuidadosamente cada aplicativo de terceiros aos quais concedemos acesso e revogar periodicamente o acesso a aplicativos que não precisamos mais.

Seja cauteloso com mensagens diretas "do nada"

Eu só tenho que reiterar isso novamente. Houve uma série de ataques diretos a malware e mensagens. As Mensagens Diretas (DM) devem ser interações individuais entre duas partes e devem ser privadas. Na realidade, os DMs podem ser acessados por aplicativos de terceiros que têm acesso à sua conta do Twitter. Golpes de phishing O que exatamente é o phishing e quais técnicas os golpistas estão usando?Eu nunca fui fã de pesca. Isto é principalmente por causa de uma expedição inicial, onde meu primo conseguiu pegar dois peixes enquanto eu pegava zip. Semelhante à pesca na vida real, os golpes de phishing não são ... consulte Mais informação e Trojans backdoor também contam com links dentro de mensagens enviadas para uma conta desavisada. O Twitter aconselha a não seguir "centenas ou milhares de contas sem dar uma olhada primeiro".

O mercado de ações cai brevemente e depois se recupera @APA conta hackeada do Twitter envia um tweet falso: http://t.co/X0KeRg1C5A

- Yahoo Notícias (@YahooNews) 23 de abril de 2013

É realmente fácil detectar ataques de phishing 4 métodos gerais que você pode usar para detectar ataques de phishingUm "phishing" é um termo para um site fraudulento que tenta se parecer com um site que você conhece e que pode visitar com frequência. O ato de todos esses sites tentando roubar sua conta ... consulte Mais informação com um pouco de cuidado. Por exemplo: verifique o texto e a substância da mensagem. Além disso, tenha muito cuidado em dispositivos móveis, porque telas menores podem tornar muito mais difícil decifrar uma tela fraudulenta. Portanto, aguarde para conferir em uma tela maior antes de clicar nela.

Aqui está uma excelente leitura sobre phishing no Fraud.org.

Sair dos computadores públicos

Essa precaução parece tão óbvia, mas você ficaria surpreso com quantos esquecem de fazê-lo. Se você estiver em um computador compartilhado, lembre-se de sair do Twitter para impedir que alguém tenha acesso à sua conta aberta. Da mesma forma, sempre use uma senha para bloquear seu smartphone e evitar olhar bisbilhoteiro.

Desativar Java

Java não é seguro O Java não é seguro e você deve desativá-lo?O plug-in Java da Oracle se tornou cada vez menos comum na Web, mas cada vez mais comum nas notícias. Se o Java está permitindo que mais de 600.000 Macs sejam infectados ou o Oracle está ... consulte Mais informação dizem especialistas em segurança. O Departamento de Segurança Interna dos EUA emitiu um aviso público sobre desativando Java se não for necessário no seu navegador. É sempre uma boa idéia atualizar o Java continuamente, embora desabilitá-lo possa ser um aviso para fechar a porta dos fundos antes que alguém entre.

Uma nota final: Se sua conta do Twitter foi violada, você pode redefinir sua senha. Siga isso Página de suporte do Twitter para proteger sua conta e impedir novos comportamentos incomuns

A facilidade de twittar às vezes nos leva a uma falsa sensação de segurança. Esquecemos que o Twitter é sem dúvida o mais aberto de todos os sites de compartilhamento social. Essa é a fruta e a casca em que podemos escorregar. Se você passa boa parte do dia nas mídias sociais, aprecia que as configurações de segurança do Twitter são muito mais fáceis de entender e definir do que as do Facebook. Agora, só precisamos pensar um pouco e alguns minutos para não ser vítima de hackers. Que outras dicas de segurança do Twitter você gostaria de sugerir? Você aprendeu isso por experiência amarga ou está entre os sábios e cautelosos que jogam pelo seguro em vez de se arrepender?

Crédito de imagem: Shutterstock

Saikat Basu é o editor adjunto de Internet, Windows e produtividade. Depois de remover a sujeira de um MBA e uma carreira de marketing de dez anos, ele agora é apaixonado por ajudar os outros a melhorar suas habilidades de contar histórias. Ele olha para a vírgula de Oxford que está faltando e odeia screenshots ruins. Mas as idéias de Fotografia, Photoshop e Produtividade acalmam sua alma.