Propaganda

Hoje em dia, a segurança online parece um empreendimento avassalador e complicado. Esteja você respondendo e-mails, navegando na Internet, baixando músicas ou comprando coisas on-line, parece que há perigos em todos os lugares que você vira.

Hoje em dia, a segurança online parece um empreendimento avassalador e complicado. Esteja você respondendo e-mails, navegando na Internet, baixando músicas ou comprando coisas on-line, parece que há perigos em todos os lugares que você vira.

Você tem hackers tentando instalar keyloggers no seu computador, caracteres obscuros tentando interceptar seu Tráfego da Internet para retirar informações de cartão de crédito e criminosos que tentam invadir seu banco ou Paypal conta. Com todas essas ameaças, o que na Terra é um usuário comum? Às vezes, quase parece que a ameaça é tão grande que a Internet se tornou inútil - um campo minado virtual de possível roubo de identidade ou infecção por computador.

Aqui no MakeUseOf, focamos fortemente na segurança porque, como escritores on-line que interagem com os leitores diariamente, sabe que coisas como email, navegador e segurança de rede social são realmente importantes para as pessoas e que ataques de hackers acontecem frequentemente. Para ajudar os leitores a se manterem vigilantes, oferecemos artigos como as dicas importantes de Tina sobre

como proteger sua conta do Facebook 5 coisas que você pode fazer agora para proteger sua conta do Facebook e torná-la recuperávelPara a maioria de nós, esse é o maior pesadelo. Você deseja fazer login na sua conta do Facebook e sua senha não funciona mais. No pior dos casos, alguém conseguiu invadir sua conta e ... consulte Mais informação , A lista de Joel 7 dicas de segurança de email 7 dicas importantes sobre segurança de e-mail que você deve conhecerA segurança na Internet é um tópico que todos sabemos ser importante, mas geralmente fica no fundo de nossas mentes, enganando-nos a acreditar que "isso não vai acontecer comigo". Se... consulte Mais informação e o artigo de James sobre protegendo seu site Dê ao seu site uma verificação completa da segurança com o HackerTargetÀ medida que a Internet evolui e os sistemas em que está sendo executada se tornam mais difíceis de invadir, você acha que os sites seriam menos invadidos! De fato, o oposto é verdadeiro, com o problema número um que não está em ... consulte Mais informação .Essas são ótimas postagens que focam em áreas individuais nas quais reforçar a segurança é uma atividade muito focada. Você está trancando a porta no Facebook ou a porta dos fundos para seus e-mails particulares. Mas, em geral, o que você pode fazer agora para tentar construir uma fortaleza virtual de segurança em todas as frentes? Como você pode ter certeza de que sua navegação na Internet, trocas de e-mail e arquivos pessoais são seguros e privados atrás de um portão de segurança com trava dupla?

Criando uma fortaleza virtual à sua volta

A maioria dos hackers é um esforço oportunista. Isso inclui desde adolescentes de pele espinhal, altamente qualificados em programação de computadores a codificadores bem pagos que trabalham para uma organização do crime organizado. Na maioria dos casos, todos procuram uma porta destrancada.

O problema é que a maioria das pessoas não sabe que deixou uma porta destrancada. Caramba, eles nem sabem que há uma trava em primeiro lugar. O objetivo deste artigo é fazer um tour pela sua casa virtual - o computador conectado à Internet que você usa o tempo todo - e mostra as janelas abertas e as portas destrancadas que os hackers podem descobrir e tirar proveito do.

Criptografando o tráfego do navegador

A primeira coisa a considerar é a área em que você provavelmente passa a maior parte do tempo navegando. Quão seguro é o tráfego da Internet quando você usa um navegador e quão fácil seria para alguém que possa interceptar esse tráfego remover informações privadas sobre você?

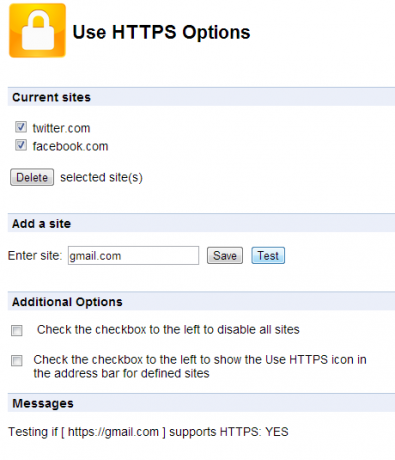

No mínimo, você deve garantir que sempre que fizer uma compra on-line, transmitir informações de logon ou caso contrário, preenchendo formulários que contenham números de telefone, e-mails ou números de previdência social, esse tráfego deve sempre ser criptografado. Com o Chrome, você pode fazer isso com o Use HTTPS extensão, que eu realmente gosto.

Com Use HTTPS, você pode forçar seu navegador a utilizar a transmissão criptografada se o site tiver essa opção. Ele fornece um campo para testar se o site o oferece e, se houver, você pode adicioná-lo à lista. Você ficará surpreso com a quantidade de sites que lhe permitem forçar o HTTPS. Twitter, Facebook, E-mail e muito mais.

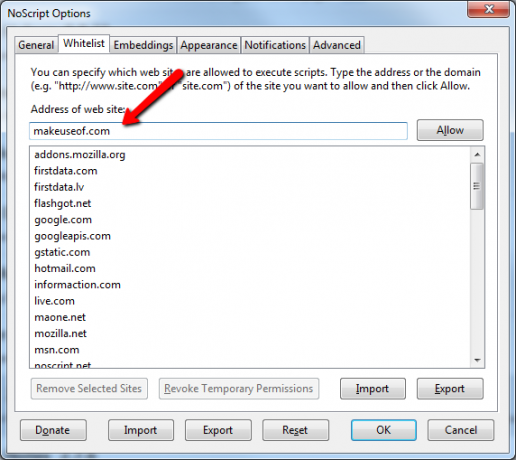

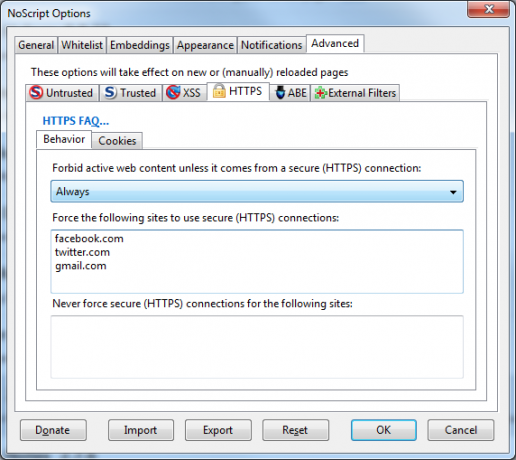

O FireFox também oferece um complemento chamado NoScript isso faz a mesma coisa. Infelizmente, o NoScript interromperá a maioria dos scripts nos sites que você ama, a menos que você diga especificamente que não há problema em executar scripts nesse site. Lembre-se de que os sites que você gosta de ler de graça existem devido aos anúncios exibidos, que exigem a execução de scripts. Portanto, se você ativar o NoScripts, reserve um tempo para acessar as Opções, clique em "Lista de permissões" e adicione makeuseof.com e todos os seus outros sites favoritos à lista de permissões.

Em seguida, clique no botão "AvançadoGuia ", selecione a opção"HTTPS”Dentro disso e adicione todos os sites que você deseja forçar a comunicação HTTPS criptografada o tempo todo.

Sim, fazer isso tem o potencial de diminuir a velocidade da página, pois o tráfego precisa ser criptografado / descriptografado, mas também significa que alguém tentar interceptar sua atividade no Facebook ou suas trocas de e-mail, precisará tentar atravessar o muro de criptografia para ver que em formação. A criptografia eleva a habilidade necessária do hacker por um fator muito grande. Para a maioria dos pequenos criminosos, a recompensa não vale o esforço - eles tentariam procurar peixes mais burros.

Conecte seu celular ao Facebook, Gmail e Twitter

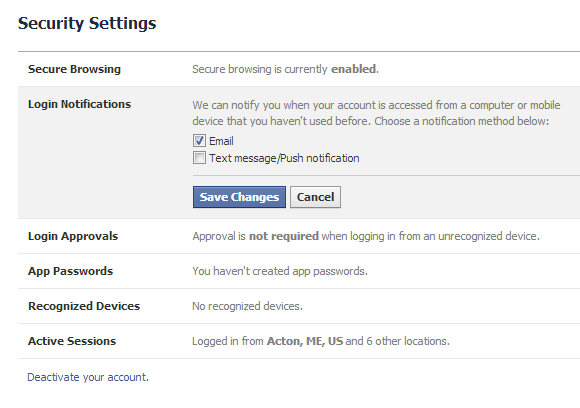

Alguns alertas são realmente irritantes, como quando seu amigo Sam quebra 12.000 pontos no Angry Birds (quem se importa?), Mas há outros alertas nos quais você realmente deseja receber um email. Por exemplo, se alguém tiver feito login nas suas contas do Facebook ou do Gmail a partir de um dispositivo não reconhecido.

Por padrão, essas notificações estão desativadas. Você pode percorrer um longo caminho para manter a segurança da sua conta se ativar essas notificações. Isso lhe daria tempo para efetuar login imediatamente e alterar sua senha antes que alguém possa obter informações sobre você - ou pior, bloquear você da sua própria conta.

Você pode fazer isso facilmente no Facebook, acessando Configurações da conta, clicando em "Segurança" na barra de navegação esquerda e definindo "Notificações de login"Para mensagens de e-mail ou de texto (no entanto, você gostaria de ser notificado).

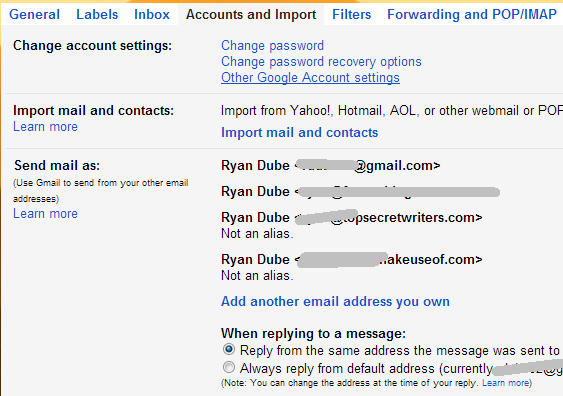

O Google oferece um procedimento de segurança de verificação em duas etapas que permite conectar sua conta do Google a um número de celular. Essa é uma excelente segurança, porque ninguém pode alterar a senha da sua conta sem ter também o seu celular em mãos para verificar essa alteração. Você faz isso acessando o Gmail, depois em Configurações e no “Contas e importação" aba. Depois clique em "Outras configurações da Conta do Google ".

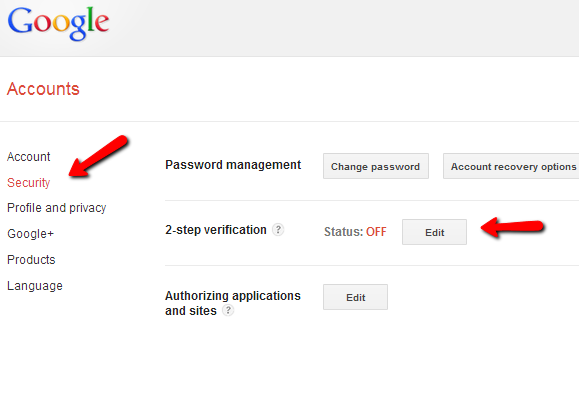

Isso leva você à sua página de configurações das Contas do Google. Lá, clique em Segurança. Se você nunca esteve aqui antes, notará que provavelmente está desativado. Basta clicar em Editar e ative a verificação em duas etapas.

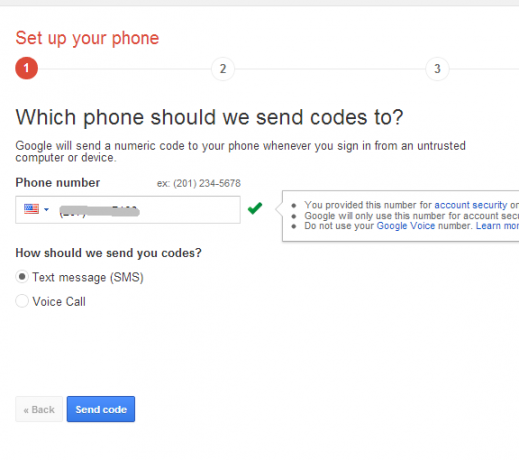

O processo é realmente rápido e indolor. Basta digitar o número de telefone do seu telefone residencial ou celular (de preferência celular, para que você possa verificar as alterações de qualquer lugar). Escolha se deseja realizar verificações de alteração de conta por mensagem de texto ou chamada de voz e pronto!

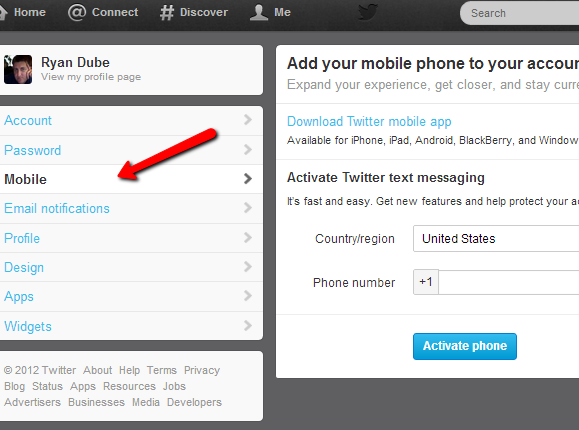

Você pode conectar seu telefone celular à sua conta do Twitter para receber notificações de texto para alterações na conta, adicionando seu número de telefone à sua conta. Faça isso no site do Twitter, acessando "Definições", e depois clicar em "Móvel”E preenchendo seu número de telefone. Clique em "Ativar telefone " e agora você está protegido.

Mantenha seu endereço de e-mail e número de telefone fora da Internet

Outro imenso Um erro que também é muito comum é quando as pessoas postam um email na Internet, que é um email normal em casa ou no trabalho. Esse é o caminho rápido para um fluxo constante não apenas de anúncios de spam, mas o pior de todos os ataques de phishing.

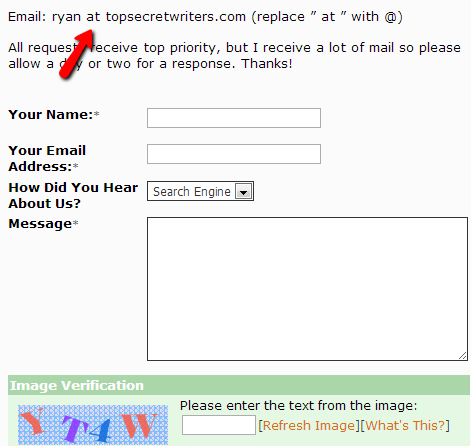

Os hackers vasculham a rede em busca de endereços de email para adicioná-los às suas listas de email "alvo". Você pode evitar isso usando uma conta descartável usada apenas para receber e-mails de uma determinada página de contato da web ou formulário de inscrição. Se você precisar usar seu e-mail real, pelo menos não o pareça com um endereço de e-mail real - publique-o como algo como seunome-em-seuwebsite.com em sua página de contato.

O mesmo vale para o seu número de telefone real. Seu endereço de email, número de telefone e endereço de correspondência não devem estar nem perto da Internet. Esses detalhes são um caminho rápido para rastrear sua localização física, seu histórico, sua educação, seu emprego e assim por diante.

Se você precisar receber ligações dos visitantes do seu site, inscreva-se para uma Conta do Google Voice 6 coisas legais que você pode fazer com o Google VoiceO que é o Google Voice? Aqui estão os conceitos básicos do Google Voice e todos os seus recursos mais interessantes que você precisa para começar a usar. consulte Mais informação e use isso como ponto de contato para visitantes on-line.

O Google Voice é bom porque você pode ouvir a mensagem diretamente do seu navegador e excluí-la se não estiver interessado. Ou ligue de volta para eles - mas o chamador não pode fazer uma pesquisa inversa em um número de telefone do Google Voice para saber mais sobre você.

Use um gerenciador de senhas bem criptografado

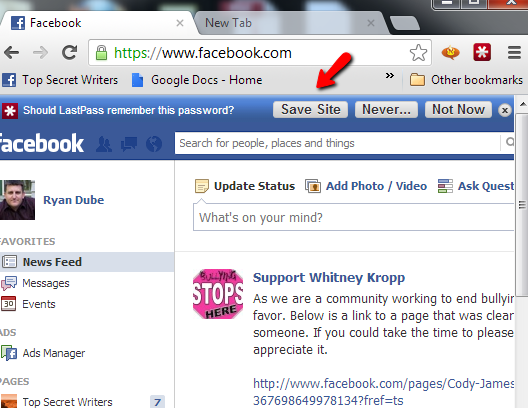

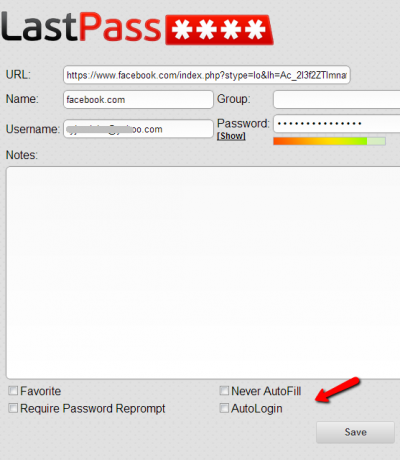

Se você é do tipo de pessoa que tem mais de uma dúzia de contas com senhas diferentes e usa um caderno de papel ou um texto arquivo para armazenar todas as senhas da sua conta, faça um favor a si mesmo e instale um gerenciador de senhas criptografadas agora. Siga o conselho dos escritores e leitores do MUO e procure Última passagem Gerenciador de Senhas Battle Royale: Quem Terminará no Topo? consulte Mais informação , já que muitas vezes ocupa o topo de todas as listas de gerenciadores de senhas. É tão fácil de usar. Visite um site em que você precisa entrar, o LastPass perguntará se você deseja salvar esse login.

Você pode organizar senhas por grupo, adicionar anotações, preenchê-las automaticamente ou fazer logon automático para você - mas o melhor de todas as senhas são armazenadas atrás de um algoritmo de criptografia e de uma única senha difícil.

Isso significa que você se lembra de uma única senha, e é isso. Jogue fora esses pequenos pedaços de papel. Melhor ainda - rasgue-os.

Bloqueie dados digitais sensíveis em seu USB

Antes de obter senhas (que precisam ser cobertas eventualmente), é importante decidir onde colocar os documentos e arquivos que contêm seus dados pessoais. Declarações de impostos digitais, documentos de seguro, registros escolares - todos precisam ser salvos, mas todos contêm seu número de previdência social, informações de contato e, às vezes, até mesmo números de cartão de crédito.

Idealmente, você deve armazenar esses arquivos em um dispositivo ou computador que não esteja na Internet. Mas como isso nem sempre é possível, você pode pelo menos criar uma unidade criptografada e bloqueada em sua unidade USB usando um software como o Rohos Mini Drive. Rohos vem altamente recomendado por Mark Criptografe facilmente o seu drive USB com o Rohos Mini Drive 1.7 consulte Mais informação , e também foi recomendado nas respostas MUO por Tina e outros. Você pode usá-lo mesmo que não tenha direitos de administrador no computador em que está conectando a unidade.

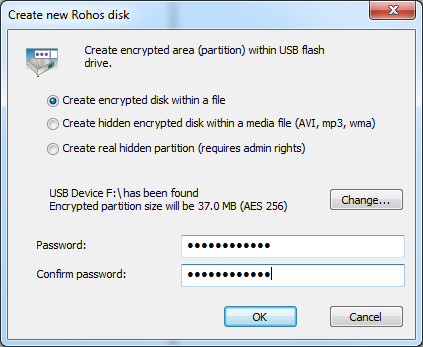

Para configurar a partição digital segura e criptografada, basta baixar e instalar Rohos Mini Drive portátil e coloque o arquivo .exe na sua unidade USB. Execute-o para criar um disco criptografado e protegido por senha na sua unidade USB.

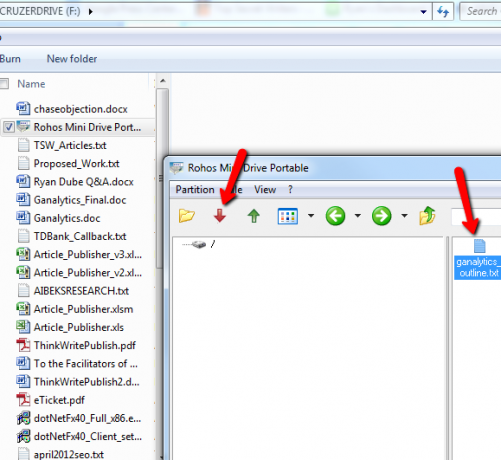

Agora, quando você executa o .exe portátil no seu pendrive, ele abre a unidade. Tudo o que você precisa fazer é clicar no vermelho "importar arquivo”Para trazer arquivos para a unidade protegida ou o verde“ arquivo de exportação ”para removê-lo. Você nunca deve usar a exportação, porque você pode abrir os arquivos diretamente dentro da unidade, se tiver a senha.

A vantagem disso é que seus arquivos de dados estarão em uma unidade USB que você pode armazenar fora da Internet na maioria das vezes. A única vez que ele está conectado ao seu computador é quando você precisa desses arquivos confidenciais. Isso reduzirá drasticamente as chances de alguém entrar no seu computador e descobrir essas informações. Se não estiver lá, não poderá ser roubado. De qualquer forma, você tem um bom antivírus instalado Comparação gratuita de antivírus: 5 opções populares vão de igual para igualQual é o melhor antivírus gratuito? Essa é uma das perguntas mais comuns que recebemos no MakeUseOf. As pessoas querem ser protegidas, mas não precisam pagar uma taxa anual ou usar ... consulte Mais informação , certo?

Como está essa senha?

Portanto, uma senha forte também está no centro disso. Sua ferramenta de gerenciamento de senhas precisa de uma boa senha para iniciantes. Sua unidade USB criptografada também precisa de uma. Minha regra geral é pensar em uma canção de ninar com pelo menos 15 palavras. Use a primeira letra de cada palavra, coloque em maiúscula a primeira ou a última, substitua determinada letra O ou I por zero ou uma e adicione um caractere especial no final, como um ponto de exclamação.

É muito, muito fácil de lembrar e você terá uma senha de 15 dígitos que será quase impossível de decifrar - mesmo que eles conheçam a rima infantil que você escolheu.

Então, você já tentou alguma dessas dicas de segurança? Você tem outras maneiras de fortalecer sua presença online? Compartilhe seus comentários e suas próprias dicas na seção de comentários abaixo!

Crédito de imagem: Canhão no castelo via Shutterstock

Ryan é bacharel em Engenharia Elétrica. Ele trabalhou 13 anos em engenharia de automação, 5 anos em TI e agora é engenheiro de aplicativos. Um ex-editor-chefe do MakeUseOf, ele falou em conferências nacionais sobre visualização de dados e foi destaque na TV e rádio nacional.