Propaganda

Expliquei alguns dos benefícios de ter o seu próprio servidor privado virtual As várias formas de hospedagem de sites explicadas [Tecnologia explicada] consulte Mais informação há pouco tempo, além de serem mais rápidos e capazes de hospedar muitos outros sites, você também pode configure o W3 Total Cache para obter o melhor desempenho Como configurar as várias configurações de plug-in de cache total do W3 para o seu blog WordpressHá algum tempo, falei sobre os benefícios de instalar o plug-in W3TC no seu blog Wordpress, a fim de agilizá-lo com vários caches, mas alguns leitores estavam compreensivelmente um pouco cautelosos com ... consulte Mais informação instalando extensões especiais de cache do Apache. Hoje vou mostrar como você também pode usá-lo como um servidor proxy privado da Internet para uma navegação segura na Internet.

Expliquei alguns dos benefícios de ter o seu próprio servidor privado virtual As várias formas de hospedagem de sites explicadas [Tecnologia explicada] consulte Mais informação há pouco tempo, além de serem mais rápidos e capazes de hospedar muitos outros sites, você também pode configure o W3 Total Cache para obter o melhor desempenho Como configurar as várias configurações de plug-in de cache total do W3 para o seu blog WordpressHá algum tempo, falei sobre os benefícios de instalar o plug-in W3TC no seu blog Wordpress, a fim de agilizá-lo com vários caches, mas alguns leitores estavam compreensivelmente um pouco cautelosos com ... consulte Mais informação instalando extensões especiais de cache do Apache. Hoje vou mostrar como você também pode usá-lo como um servidor proxy privado da Internet para uma navegação segura na Internet.

Isso é particularmente benéfico em países como a China, onde a maioria das soluções de proxy comercial parou de funcionar por completo. Continue lendo para obter uma explicação completa de como você pode usar sua própria conta de hospedagem VPS como proxy privado.

Primeiro, alguns pontos para esclarecer:

Posso usar este método com o meu host compartilhado ou ele precisa ser um servidor VPS ou dedicado?

Esse método usa SSH (acesso seguro ao shell ou "linha de comando"), de modo que geralmente significa que você só pode usá-lo com sua conta de hospedagem dedicada dedicada ou virtual. Alguns hosts compartilhados permitem acesso SSH, portanto, pesquise primeiro os documentos de suporte do host compartilhado.

Posso usar isso para baixar torrents ou outras atividades ilícitas nefastas?

Não. Lembre-se de que o tráfego está sendo roteado através do endereço IP do site / servidor, para que qualquer coisa que você faça possa ser rastreada até ele. Você também usará parte da alocação de largura de banda da sua conta de hospedagem, portanto, o download de torrents aumentaria rapidamente o custo mensal de hospedagem.

Então, por que eu iria querer fazer isso?

Às vezes, você só quer outro endereço IP quando visita um site. Isso pode ser especialmente útil quando confrontado com sites específicos do local que bloqueiam outros países. Em outros casos, seu país já pode estar bloqueando o acesso a vários provedores de proxy conhecidos, como é o caso da China. O método descrito aqui permitirá que você saia do país ofensivo e continue seus negócios diários sem que todos os pacotes enviados sejam inspecionados pelo grande firewall.

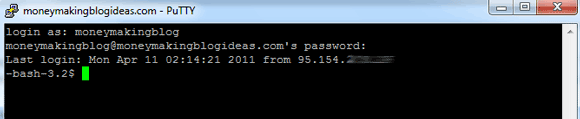

Configurando o SSH no Windows

Vou começar com o Windows, pois o processo é um pouco mais complicado do que no Mac OsX ou Linux. Para usar o SSH, você precisará baixar um software cliente especial - neste tutorial, usarei o Putty. Vá em frente e baixe o arquivo putty.exe básico.

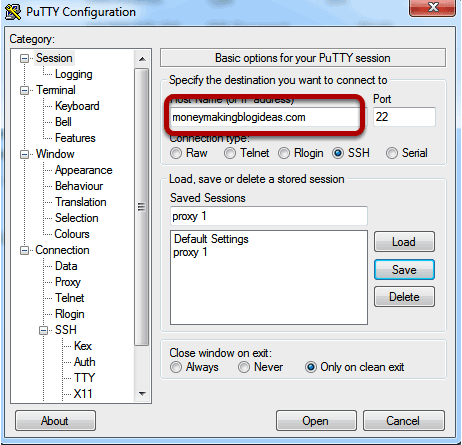

Quando você abre o Putty pela primeira vez, há algumas configurações a serem preenchidas. Primeiro é o domínio do servidor. Se você tiver vários domínios configurados em sua conta de hospedagem privada, vá em frente e use qualquer um deles, mas eles precisam ser habilitados para SSH e lembre-se de que seu login / senha será exclusivo para cada domínio. Não sugiro usar a conta raiz para fazer login em nenhuma circunstância, mesmo se você a tiver ativado.

- Digite o domínio do servidor na primeira tela.

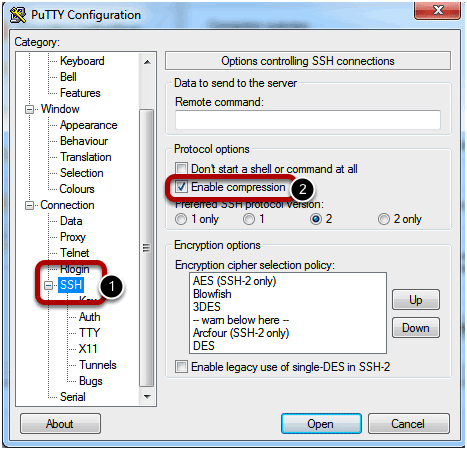

- Clique no SSH etiqueta na barra lateral esquerda. Verifique se a compactação está ativada.

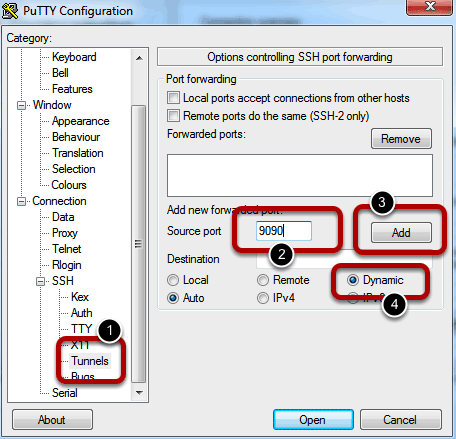

- Expandir o SSH para revelar configurações adicionais. No Túneis Na tela, digite 9090 como a porta de origem e altere o destino para dinâmico.

- Volte para a tela de sessões em que você entrou no domínio. Digite um nome para suas configurações na caixa de texto abaixo das sessões salvas e pressione Salvar. Agora você pode clicar nesta sessão salva no futuro para recarregar todas as suas configurações.

- Finalmente, pressione Aberto. Não há como salvar sua senha e nome de usuário, portanto, você precisará digitá-los novamente sempre que abrir uma conexão. Também tive problemas para colar minha senha, por isso, se você fizer isso, tente digitar um caractere de cada vez. Na primeira vez que você abre a conexão, você pode receber um erro de aviso sobre a autenticidade de certificados e tal. Nesse caso, ignore-o e continue.

É isso para o Windows, deixe a conexão de massa aberta e prossiga para a configuração do seu navegador.

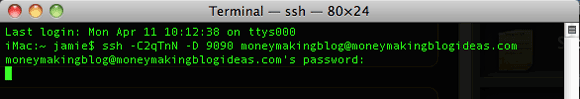

Configurando o SSH no Linux / OsX

Abra um terminal e digite o seguinte comando,

ssh -C2qTnN -D 9090 nome de usuá[email protected]

Depois de digitar sua senha, é isso. Deixe o terminal aberto enquanto configura seu navegador.

Configurando o Navegador

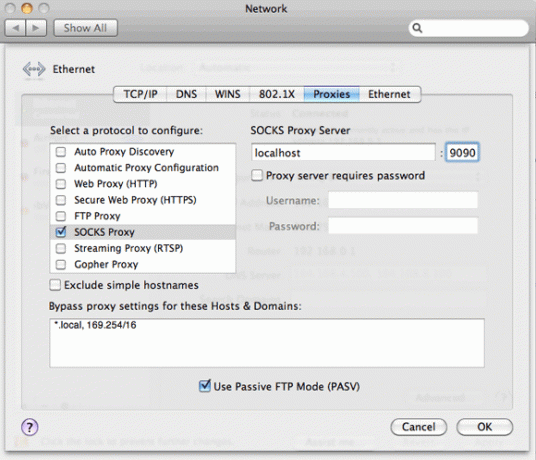

Vou explicar alguns navegadores aqui, mas basicamente você só precisa alterar as configurações de Conexão -> Proxy ser um SOCKS5 proxy, com o URL localhost e porto 9090.

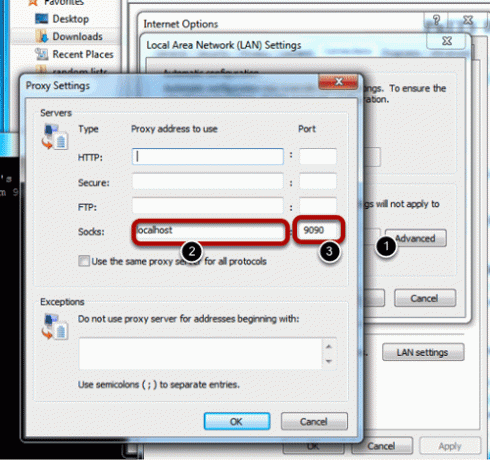

No Internet Explorer

Clique no Ferramentas -> Opções da Internet -> Conexões aba. Carraça Use um servidor proxy e clique Avançado. Preencha SOMENTE o proxy SOCKS como endereço localhost e porto 9090

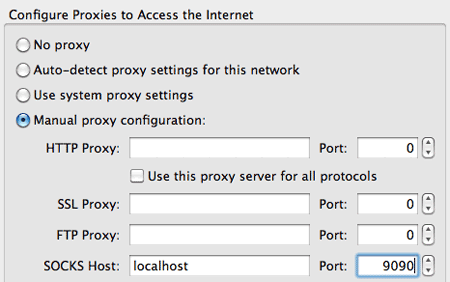

No Firefox

Abra Preferências -> Avançado -> Rede -> Configurações -> Proxies. Selecione Configuração manual de proxy. Preencha o host e a porta do SOCKS.

Como alternativa, se você estiver executando um sistema operacional decente como o OsX, poderá alterar as configurações da rede de todo o sistema acesso que afetará todos os aplicativos de navegadores (isso também será aberto se você tentar alterar o proxy do Chrome OsX definições). De Preferências do Sistema, selecione a interface de rede apropriada (no meu caso, Ethernet). Debaixo de proxies, marque para ativar o proxy SOCKS e digite os detalhes à direita.

Não foi tão difícil, foi? Claro, você pode configurar isso com qualquer computador linux remoto Como canalizar o tráfego da Web com o shell seguro SSH consulte Mais informação realmente, mas eu queria demonstrar outro dos muitos benefícios de ter seu próprio host privado em uma hospedagem compartilhada lenta e quão poderosos podem ser alguns comandos simples do linux.

Lembre-se de que não faz nada de ilegal com esse método, pois ele pode ser rastreado até sua conta de hospedagem e não foi projetado para fornecer 100% de anonimato.

Crédito de imagem: ShutterStock

James é bacharel em Inteligência Artificial e possui certificação CompTIA A + e Network +. Ele é o principal desenvolvedor do MakeUseOf e passa seu tempo livre jogando paintball e jogos de tabuleiro em VR. Ele está construindo PCs desde que era criança.