Propaganda

Nestes dias de mídia social, todo mundo precisa do Twitter em suas vidas Por que todo mundo precisa do Twitter em suas vidasO que você pode obter em apenas 140 caracteres que mudam sua vida ou têm um impacto profundo e significativo? Acontece que você pode obter muito. consulte Mais informação . Mas há más notícias se você usar a rede social de microblogs. Aparentemente, mais de 32 milhões de contas e senhas foram vazadas, de acordo com o TechCrunch, é hora de proteger sua conta antes que você perca o controle.

Não se assuste, não é o próprio Twitter que foi invadido. A empresa anunciado que suas investigações mostraram que seus servidores não foram invadidos. Os nomes de usuário e senhas provavelmente foram compilados “combinando informações de outras violações recentes e malware nas máquinas vítimas que roubam senhas para todos os sites”.

O que isto significa é que, mesmo que você tenha tomado precauções para fique seguro de ser hackeado no Twitter Não seja hackeado no Twitter: O que fazer para se manter seguro Sites como o Twitter não são alvos fáceis. O Twitter até implementou protocolos de segurança como o DMARC para maior proteção contra phishing. Mas, enquanto escrevo isso, chegaram as notícias de um seqüestro da Associated Press no Twitter ... consulte Mais informação , há uma chance de seus detalhes terem vazado. O próprio Twitter tentou notificar os usuários afetados por isso, solicitando a alteração de suas senhas.

Verifique se sua conta está comprometida

As más notícias são resolvidas; vamos para as boas novas. Na verdade, existe um único lugar para verificar se sua conta está entre as comprometidas por esse vazamento.

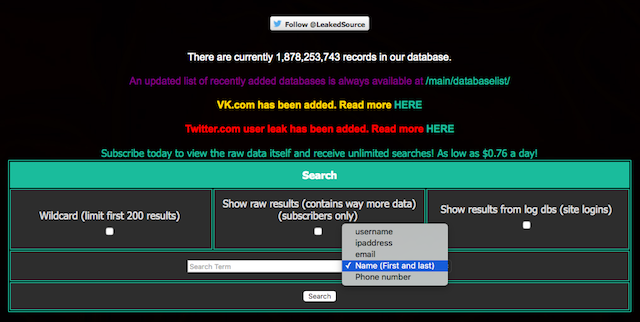

O vazamento foi detectado pelo LeakedSource, um novo banco de dados com mais de 1,8 bilhão de registros vazados em diferentes sites e fontes. O LeakedSource obteve uma cópia do vazamento do Twitter e o adicionou ao seu repositório, possibilitando a pesquisa da sua conta.

Veja como fazer isso:

- Vamos para LeakedSource.com

- Selecione "nome de usuário" nas opções suspensas e digite seu identificador do Twitter (por exemplo, @mihirpatkar) no campo "Termo de pesquisa"

- Clique no botão Pesquisar para ver se sua conta vazou

- Repita as segunda e terceira etapas, mas selecione "email" no menu suspenso e use o endereço de email que você usou para se inscrever no Twitter

- Repita as segunda e terceira etapas, mas selecione "número de telefone" no menu suspenso e use o número de telefone associado à sua conta do Twitter

Felizmente, os resultados da pesquisa mostrarão zero entradas para as consultas acima. Mas, caso não o façam, é hora de tomar algumas medidas de segurança imediatamente.

Se sua conta vazou

Caso sua conta do Twitter tenha vazado, não se preocupe. Toda a esperança não está perdida, você ainda pode recuperar o controle da sua conta. Aqui está o que você faz.

Tente fazer login de qualquer maneira

Se o seu nome aparecer na pesquisa LeakedSource, vá para Twitter.com mesmo assim e tente fazer login. Caso funcione, vá para a seção na parte inferior intitulada "Como proteger sua conta do Twitter".

Redefinir sua senha

Se sua senha não estiver funcionando e você não conseguir fazer login, redefina-a. Vamos para Formulário de redefinição de senha do Twitter e inicie o processo. Um e-mail será enviado a você com uma nova senha, após a qual você poderá passar para "Como proteger sua conta do Twitter".

Quando nada funciona…

O pior cenário é se você não receber instruções de redefinição de senha. Algo grande deu errado nesse caso. É hora de entrar em contato diretamente com o Twitter para obter ajuda. Vamos para registrar um ingresso no Twitter e escolha "Conta invadida" e siga as etapas do processo.

Como proteger sua conta do Twitter

Se você está na lista e recuperou o controle de sua conta, ou se deseja apenas ser cauteloso, precisará fazer três etapas para proteger sua conta do Twitter O que você precisa saber sobre como proteger sua conta do TwitterAs contas do Twitter são alvos interessantes para golpistas e distribuidores de malware. Uma vez que alguém comprometa sua conta do Twitter, eles podem enviar tweets com links para golpes e malware, bombardeando seus seguidores com o lixo deles. Reforce sua ... consulte Mais informação .

1. Ativar verificação de logon

Alguns anos atrás, o Twitter introduziu um novo recurso chamado verificação de login, que transforma seu login em um processo de duas etapas, enviando também uma senha temporária no seu celular para adicionar segurança. Isto é o que é chamado de autenticação de dois fatores O que é autenticação de dois fatores e por que você deve usá-laA autenticação de dois fatores (2FA) é um método de segurança que requer duas maneiras diferentes de provar sua identidade. É comumente usado na vida cotidiana. Por exemplo, pagar com cartão de crédito não exige apenas o cartão, ... consulte Mais informação e uma estratégia sensata de usar. O rápido vídeo do Twitter acima explicará o que você precisa fazer para começar.

2. Alterar para uma senha segura

Não importa o quê, altere sua senha. A autenticação de dois fatores também pode ser invadida Autenticação de dois fatores hackeada: por que você não deve entrar em pânico consulte Mais informação , é aconselhável definir uma senha que não possa ser quebrada facilmente. Existem duas escolas de pensamento sobre como fazer isso.

Manual: Nós compartilhamos dicas para criar uma senha memorável difícil de quebrar 6 dicas para criar uma senha inquebrável que você possa lembrarSe suas senhas não forem únicas e inquebráveis, é melhor abrir a porta da frente e convidar os assaltantes para almoçar. consulte Mais informação , mas o que você precisa se lembrar é usar uma combinação de letras maiúsculas, minúsculas, dígitos, caracteres exclusivos e símbolos. Quanto mais tempo você faz, e quanto mais arbitrário, melhor.

Auto: Gerenciadores de senhas como Última passagem e 1Password pode gerar senhas criptografadas seguras Como os gerenciadores de senhas mantêm suas senhas segurasSenhas difíceis de decifrar também são difíceis de lembrar. Quer estar seguro? Você precisa de um gerenciador de senhas. Veja como eles funcionam e como eles mantêm você em segurança. consulte Mais informação para voce. Você não se lembra deles, mas sempre pode instalar os gerenciadores em todos os navegadores e dispositivos móveis para que a memória não seja um problema. A vantagem dessa estratégia é que cada site recebe sua própria senha exclusiva. Portanto, é improvável que o que aconteceu nesse vazamento - onde os dados foram coletados de outras fontes - o afetará se você contar com gerenciadores de senhas para fazer suas chaves.

3. Revogar o acesso a aplicativos de terceiros

Como o Twitter mencionou, os dados foram possivelmente compilados a partir de vazamentos de diferentes serviços nos quais você concedeu acesso à sua conta. Para estar seguro, limpe os aplicativos de terceiros que se conectam ao seu Twitter.

Vamos para Twitter.com/Settings/Applications, faça login e clique em "Revogar acesso" a qualquer aplicativo que não seja essencial para você. Na verdade, você pode fazer isso com segurança em todos os aplicativos e talvez revogar permissões em todos os principais sites Muitos aplicativos? Como revogar permissões de aplicativos de vários sites em 2 minutosO mundo online oferece muitas preocupações com a privacidade. Todos nós sabemos que não devemos postar coisas particulares no Facebook, não devemos anotar nosso endereço de e-mail em locais de destaque e devemos prestar muita atenção, pois ... consulte Mais informação . Na próxima vez que você usar um aplicativo que exija acesso ao Twitter, pergunte a si mesmo se realmente deseja conceder tanta confiança.

Sua conta vazou?

Twitter tem um próprio centro de segurança para proteção de privacidade e segurança Centro de segurança do Twitter: como se proteger e sua família enquanto tweetaO Twitter lançou uma nova iniciativa para abordar questões de segurança, privacidade, segurança infantil e assim por diante. consulte Mais informação , mas isso é apenas uma pequena parte da segurança na rede social. Todo mundo tem suas próprias estratégias, e gostaríamos de aprender as suas. De fato, se alguma conta usada vazar, queremos saber o que você fez para manter seus dados seguros.

Mihir Patkar escreve sobre tecnologia e produtividade quando não está assistindo repetidas vezes.