Propaganda

O que você pode fazer se alguém estiver usando seu endereço de e-mail pessoal? Se sua família e amigos receberem e-mails suspeitos de seu endereço, você pode pensar que foi hackeado. Da mesma forma, se você receber spam de alguém que você conhece, o sistema dela foi comprometido?

Esse é um processo chamado spoofing de e-mail. É surpreendentemente simples de fazer e incrivelmente comum.

O que é spoofing de e-mail?

Sua preocupação imediata é, obviamente, que você se tornou uma vítima de cibercriminosos. No entanto, isso geralmente não é o caso; em vez disso, alguém está falsificando seu endereço de e-mail.

Todos os e-mails vêm com detalhes do destinatário e do remetente, e o último pode ser falsificado (o que significa simplesmente que é um endereço de imitação).

Então, por que você recebeu um e-mail aparentemente seu? Existem algumas possibilidades.

A primeira instância é quando uma mensagem não pode ser entregue, por isso é "devolvida" ao endereço no campo do remetente. Isso parecerá especialmente estranho se você não tiver enviado essa mensagem. Pelo menos agora você sabe que alguém está falsificando seu endereço.

Os golpistas podem descobrir seu endereço por meio de vários métodos, incluindo contas de mídia social e contatos mútuos. Também pode ser que o seu endereço de e-mail seja de domínio público de qualquer maneira; se você tem uma empresa ou tem um boletim informativo, por exemplo, seu endereço provavelmente será divulgado. Isso torna a vida muito mais fácil para golpistas que procuram falsificar e-mails.

Muitos de nós nos enviam documentos e imagens importantes por e-mail como meio de fazer backup. Esta é uma maneira simples de manter seus arquivos vitais acessíveis onde você estiver, sem a necessidade de computação em nuvem 6 razões para evitar serviços em nuvem e manter os pés no chãoGraças a serviços como Dropbox e Google Drive, estamos abrindo mão de muito mais do que recebemos quando usamos o armazenamento em nuvem. Veja por que você deve estar preocupado. consulte Mais informação .

Os cibercriminosos veem isso como uma oportunidade: um e-mail seu ou de outro contato pode despertar sua curiosidade o suficiente e você clicar no link incluso.

E todos nós sabemos que não devemos confiar em links em emails, certo? É assim que os vírus se espalham e ganham dados privados sobre os usuários. É uma maneira que os golpistas podem evitar quaisquer medidas de segurança que você tenha tomado. Ao clicar em um link, você está basicamente aceitando o download de qualquer software incluído, que ignora até o processo de sandbox que seu navegador usa Qual é o navegador principal mais seguro?A batalha pelo melhor navegador para desktop nunca será encerrada. Mas qual é o mais seguro? Todos se orgulham de ter proteção superior - mas em 2017, que é o navegador de escolha para a segurança -... consulte Mais informação para manter seu dispositivo seguro.

Como os endereços de e-mail são falsificados?

Então, como isso funciona? Como você pode falsificar e, posteriormente, enviar spam para um endereço de e-mail?

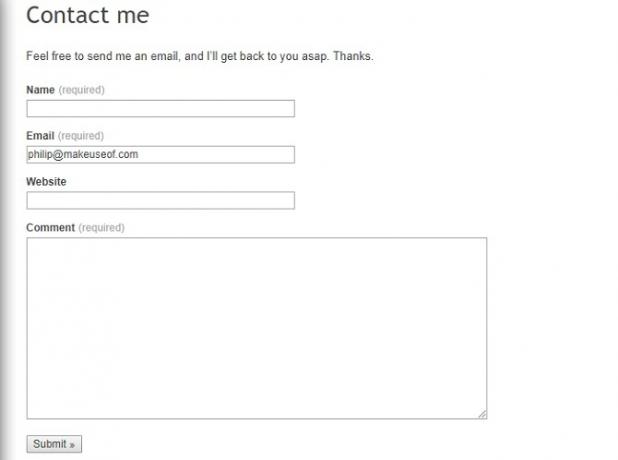

Tudo o que um scammer precisa é um servidor SMTP (Simple Mail Transfer Protocol) - ou seja, um servidor que pode enviar emails - e o equipamento de correspondência certo. Isso poderia ser simplesmente o Microsoft Office Outlook.

Você precisa fornecer um nome de exibição, endereço de e-mail e informações de login: basicamente, um nome de usuário e uma senha. O último permite que você acesse sua própria conta de e-mail, mas seu nome e endereço de e-mail exibidos podem ser o que você quiser.

Bibliotecas de código como PHPMailer agilizam o processo; você simplesmente tem que preencher o campo “De”, escrever sua mensagem e adicionar o endereço do destinatário.

Não aconselhamos você a fazer isso, obviamente, porque, dependendo da sua jurisdição, é ilegal.

A maioria dos clientes de e-mail não apóia a prática. Normalmente, eles pedem que você verifique se pode fazer login no endereço de onde finge enviar mensagens.

Existem maneiras de contornar isso, mas os golpistas evitam isso usando “botnets” como servidores de e-mail Seu PC é um zumbi? E o que é um computador zumbi, afinal? [MakeUseOf explica]Você já se perguntou de onde vem todo o spam da Internet? Você provavelmente recebe centenas de e-mails indesejados filtrados por spam todos os dias. Isso significa que há centenas e milhares de pessoas lá fora, sentadas ... consulte Mais informação . Um botnet é um sistema de computadores infectados, agindo geralmente sem o conhecimento dos usuários para encaminhar vírus, spam e worms para outros dispositivos.

Por que estranhos receberam e-mails de mim?

Em casos raros, você pode receber uma mensagem zangada de um estranho afirmando que você enviou um vírus. Sim, isso se deve a falsificação de e-mail.

Quando uma máquina é comprometida, o software malicioso vasculha o catálogo de endereços e envia software malicioso para contatos que usam esse cliente de e-mail. Muitas vezes afirmam ser de um amigo do usuário do computador infectado.

Você nem precisa conhecer essa pessoa - o nome dela está sendo usado apenas porque você tem um contato mútuo!

Um vírus' modo de operação é prosperar. Eles espalham e infectam o máximo de máquinas possível para obter o máximo de informações pessoais e, portanto, influenciar o máximo que puderem. Mais notavelmente, isso ocorre por meio de malware instalado em um dispositivo por meio de subterfúgio, como um cavalo de Tróia que se apresenta como algo útil ao aspirar seus dados.

Se você receber uma mensagem de um estranho irado, explique que não é sua culpa. Encaminhe-os para esta página para que eles fiquem cientes do que pode ser feito. Você pode tentar isolar qual contato você tem em comum para alertá-los de que o sistema foi comprometido. Isso é um pouco como uma agulha em um palheiro, no entanto ...

O que fazer se você receber um e-mail suspeito

#Phishing é a tentativa de obter informações confidenciais, como nomes de usuário, senhas e detalhes de cartão de crédito (e dinheiro), normalmente realizado por spoofing de e-mail ou mensagem instantânea, e muitas vezes direciona os usuários a inserir informações pessoais em um site falso local na rede Internet. pic.twitter.com/mghL2Ngmyr

- Padrões de negociação (@Bucks_SurreyTS) 12 de fevereiro de 2018

Se houver um link no e-mail, não clique nisso. Da mesma forma, não baixe nenhum anexo a menos que você saiba que eles são genuínos. Não importa se vem de alguém em quem você acha que pode confiar ou não.

Leia sobre como identificar um e-mail falso 5 exemplos para ajudá-lo a identificar uma fraude ou e-mail falsoA mudança de spam para ataques de phishing é perceptível e está aumentando. Se há um único mantra para manter em mente, é este - a defesa número um contra o phishing é a consciência. consulte Mais informação , e não ignore práticas básicas 7 dicas importantes de segurança de e-mail que você deve conhecerSegurança na Internet é um tópico que todos sabemos ser importante, mas muitas vezes fica no fundo de nossas mentes, nos enganando e pensando que "isso não vai acontecer comigo". Se... consulte Mais informação se o e-mail for supostamente de alguém que você conhece. Tendemos a ser imediatamente céticos em relação a e-mails inesperados de nosso próprio endereço, mas não a mensagens não solicitadas de amigos.

Então, novamente, o fato de você conhecer o remetente deve lhe dar uma vantagem. Você sabe se eles provavelmente enviarão um link por conta própria, sem nenhum outro texto ao redor; se suas mensagens são longas e confusas; ou se sempre cometem erros de grafia.

Se nada for imediatamente óbvio, verifique seus e-mails anteriores e padrões de nota. Eles têm uma assinatura que aparece em todas as mensagens? Eles normalmente enviam e-mails através do telefone e, portanto, têm “Enviado do meu iPhone”, por exemplo, na parte inferior?

Se você ainda não tiver certeza, simplesmente pergunte ao suposto remetente.

O que fazer se alguém estiver usando seu endereço de e-mail

Sempre aconselhamos você a não clicar em nada que possa ser malicioso. Certamente não clique em nada se o e-mail parecer ser do seu endereço e você não se lembrar de enviá-lo.

Se a mensagem afirma ser sua, verifique a pasta Enviados. Se estiver lá, mas você não enviou, sua conta provavelmente foi comprometida. Da mesma forma, se você olhar no Gmail, poderá ver “Última atividade da conta”, que pode lhe dar uma indicação sobre se outra pessoa está fazendo login na sua conta.

Você deve alterar sua senha imediatamente. Verificação de saída essas dicas para criar uma senha mais forte 13 maneiras de criar senhas seguras e memoráveisQuer saber como criar uma senha segura? Essas idéias criativas de senha o ajudarão a criar senhas fortes e fáceis de lembrar. consulte Mais informação .

Infelizmente, há muito pouco que você possa fazer sobre spoofing, além de se tornar mais experiente sobre spam.

Mas você não precisa se sentir totalmente inútil, pois pode descobrir o endereço de protocolo da Internet (IP) de um e-mail. Você pode rastrear a origem do e-mail aprendendo a abrir cabeçalhos e encontrar o endereço IP. Isso pode parecer intimidante, mas a partir daí, você pode então rastreá-lo para um PC Como rastrear um endereço IP para um PC e como encontrar o seu próprioQuer ver o endereço IP do seu computador? Talvez você queira descobrir onde outro computador está situado? Várias ferramentas gratuitas estão disponíveis para fornecer mais informações sobre um computador e seu endereço IP. consulte Mais informação .

De que outra forma você pode se proteger?

Alguém tentou usar meu e-mail de spam e um nome falso para me induzir a pagar pelas coisas da Apple. Sim porque me inscrevi totalmente como "Jay Moe"

- jmo (@ jmonumber3) 16 de abril de 2016

Pode ser uma situação frustrante para se encontrar, mas, felizmente, mais pessoas reconhecem o spoofing de e-mail como uma farsa, enviando imediatamente esses itens para a lixeira. Eles servem como um lembrete oportuno de que sempre precisamos manter todos os aspectos de nossas vidas online seguros - isso significa feeds de mídia social, seus navegadores e suas contas de e-mail.

Você deve se familiarizar com protocolos de segurança de e-mail comuns e tenha em mente que golpistas podem explorar seu endereço de e-mail de várias maneiras 6 maneiras de seu endereço de e-mail ser explorado por golpistasO que acontece quando um golpista invade sua conta de e-mail? Eles podem explorar sua reputação, contas financeiras e muito mais. consulte Mais informação . E para mais um truque de e-mail a ter em conta, não caia nesta golpe de e-mail de site adulto Golpe de e-mail de site adulto: Não dê Bitcoin para ladrõesRecebeu um e-mail de alguém que afirma ter acesso à sua conta? Aqui está uma análise do esquema de e-mail de sites adultos. consulte Mais informação .

Crédito da imagem: cienpies /Depositphotos

Quando ele não está assistindo televisão, lendo livros 'n' quadrinhos da Marvel, ouvindo The Killers e obcecado por ideias de roteiros, Philip Bates finge ser um escritor freelance. Ele gosta de colecionar tudo.