Propaganda

Se você é um usuário de Mac que ignora os usuários do Windows “propensos a vírus”, pode ser hora de verificar você mesmo. Um dos piores equívocos hoje é que Os usuários do Mac não são vulneráveis a malware 4 Equívocos de segurança que você precisa entender hojeExistem muitos malware e informações incorretas de segurança online, e seguir esses mitos pode ser perigoso. Se você interpretou alguma como verdade, é hora de esclarecer os fatos! consulte Mais informação , e se você deixar sua guarda baixa, você pode ser infectado por algo realmente sério.

Lembra quando ransomware atingiu usuários de Mac Usuário Mac com Ransomware? Como remover facilmente esta ameaça de "malware"O FBI Ransomware não afetou apenas os usuários do Windows; Proprietários de Mac foram enganados a pagar. Ironicamente, no entanto, a versão do OSX não era realmente malware, mas apenas um pop-up do navegador que pode ser facilmente removido. consulte Mais informação em 2015? Bem, as coisas estão piores agora com o recém-dublado

Malware OSX / Dok. Essa coisa é tão potente que pode assumir o controle total de sua máquina, mesmo sem você perceber. Aqui está tudo que você precisa saber sobre o que é, como removê-lo e as etapas para evitá-lo.Como funciona o malware OSX / Dok

OSX / Dok chega como um anexo de e-mail na forma de um arquivo ZIP (denominado Dokument.zip). Se você baixar o referido arquivo e tentar abri-lo, o malware exibirá uma falsa mensagem de erro “pacote está danificado” ao mesmo tempo em que se copia para a pasta / Usuários / Compartilhada com um prompt de permissão de instalação de um desenvolvedor.

Ele continuará a substituir o item de login “AppStore” do seu sistema por ele mesmo, fazendo com que o malware seja executado toda vez que o sistema for reinicializado. Posteriormente, ele irá notificá-lo de que um problema de segurança foi encontrado e uma atualização é necessária, mas antes de atualizar, você deve inserir sua senha de administrador.

Atualização: novas variantes de #Mac#OSXDok#malware detectou. Obtenha mais informações: https://t.co/ZKZ4xPyote#CyberCrimeT Terça-feirapic.twitter.com/AwwV1mYU4S

- Software Check Point (@CheckPointSW) 9 de maio de 2017

Depois de inserir sua senha, o malware ganha direitos administrativos para o seu sistema (ou seja, controle total). Com esse novo poder, ele altera as configurações de rede de duas maneiras: todo o tráfego é roteado por meio de um servidor proxy e todo o tráfego pode ser interceptado. Isso permite que o malware se faça passar por qualquer site da Web usando certificados de segurança falsos.

Para mais detalhes, veja Investigação da Check Point sobre OSX / Dok. O malware usa táticas de ofuscação para evitar a detecção por software antivírus, para que você possa ser infectado sem perceber.

OSX / Dok é significativo por dois motivos. Primeiro, seu potencial de danos é um dos mais assustadores que já vimos no Mac. Em segundo lugar, expôs uma fraqueza no sistema da Apple de certificados de desenvolvedor assinados, tornando-os menos confiáveis. E em terceiro lugar, é o primeiro ataque de malware em larga escala apenas para Mac.

No momento em que este livro foi escrito, a Apple revogou o certificado de desenvolvedor falso em 1º de maio, mas o malware engenhoso os criadores quase que imediatamente retomaram com um novo ID de desenvolvedor, que também foi revogado alguns dias depois. No entanto, você ainda pode instalar software de desenvolvedores não identificados Como abrir aplicativos para Mac de desenvolvedores não identificadosSe você é novo no ambiente Mac e baixou um aplicativo de terceiros que não consegue executar, aqui está a solução rápida que você está procurando. consulte Mais informação , então esse malware ainda é um problema.

3 etapas para remover o malware OSX / Dok

Se tudo isso parece familiar e você agora está percebendo que seu sistema foi infectado pelo OSX / Dok, a boa notícia é que você pode removê-lo agora. Antes de prosseguir com as etapas a seguir, certifique-se de Sair (ou Forçar o Encerramento) de todos os aplicativos abertos, especialmente o Safari.

1. Remova o servidor proxy

- Abrir Preferências do Sistema (a maneira mais fácil é com o Spotlight Pesquise com mais eficiência no Mac OS X com nossas principais dicas em destaqueO Spotlight tem sido um recurso matador do Mac há anos, com Cupertino regularmente ensinando Redmond na arte da pesquisa em desktops. Aqui estão algumas dicas para ajudá-lo a encontrar mais informações sobre o seu Mac. consulte Mais informação ).

- Clique Rede.

- À esquerda, selecione sua conexão de Internet atual e clique no Avançado ... botão no canto inferior direito.

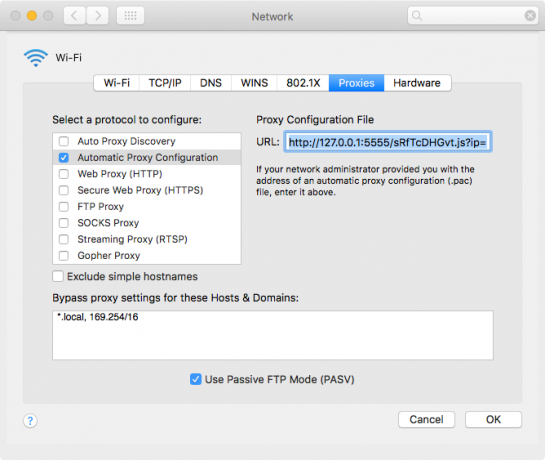

- Clique no Proxies aba.

- À esquerda, selecione o Configuração automática de proxy protocolo. À direita, em Arquivo de configuração de proxy, exclua o URL (que deve começar com http://127.0.0.1:5555… se você estiver infectado.)

2. Remova os LaunchAgents

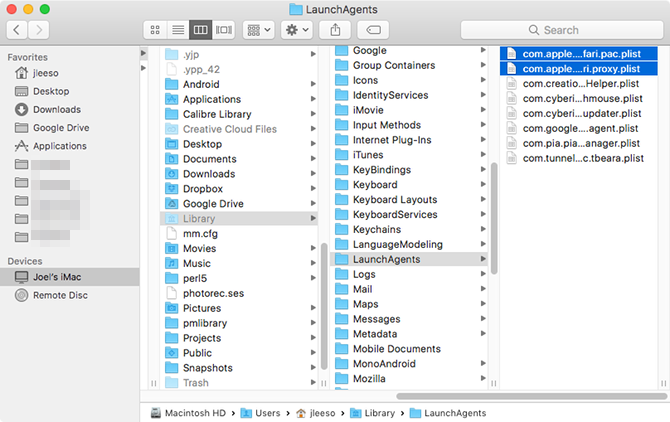

- Primeiro, certifique-se de habilitar arquivos e pastas ocultos Oculte e encontre qualquer arquivo no Mac OS XNão há uma maneira direta de ocultar ou revelar rapidamente arquivos ocultos no Mac OS X como no Windows - mas é possível. consulte Mais informação .

- Abrir Localizador.

- Navegar para Macintosh HD.

- Achar Comercial.

- Navegue até o seu nome de usuário.

- Vamos para Biblioteca (esta é uma pasta oculta).

- Navegar para LaunchAgents.

- Exclua o arquivo denominado com.apple. Safari.proxy.plist.

- Exclua o arquivo denominado com.apple. Safari.pac.plist.

3. Remova o certificado de desenvolvedor falso

- Abra o Acesso às Chaves aplicativo utilitário (a maneira mais fácil é com o Spotlight Pesquise com mais eficiência no Mac OS X com nossas principais dicas em destaqueO Spotlight tem sido um recurso matador do Mac há anos, com Cupertino regularmente ensinando Redmond na arte da pesquisa em desktops. Aqui estão algumas dicas para ajudá-lo a encontrar mais informações sobre o seu Mac. consulte Mais informação ).

- À esquerda, em Categoria, selecione Certificados.

- À direita, procure COMODO RSA Secure Server CA 2. Clique com o botão direito e selecione Excluir.

- Confirme clicando Excluir.

Dicas para prevenir malware em um Mac

A coisa boa sobre o OSX / Dok (e outros malwares semelhantes) é que você posso proteja-se contra isso com 100 por cento de eficácia. Como ele chega por meio de um e-mail de phishing, tudo o que você precisa fazer é aprenda a identificar e-mails de phishing Como detectar um e-mail de phishingCapturar um e-mail de phishing é difícil! Os golpistas se passam por PayPal ou Amazon, tentando roubar sua senha e informações de cartão de crédito, mas seu engano é quase perfeito. Mostramos como detectar a fraude. consulte Mais informação para que você nunca mais se apaixone por eles.

Também ajudaria a aprenda a identificar anexos de e-mail perigosos Como detectar anexos de e-mail inseguros: 6 bandeiras vermelhasLer um e-mail deve ser seguro, mas os anexos podem ser prejudiciais. Procure essas bandeiras vermelhas para localizar anexos de e-mail inseguros. consulte Mais informação . A regra geral é que você deve nunca baixe anexos de e-mail, a menos que você esteja esperando um antes o e-mail chega. Só porque um e-mail vem de um contato conhecido não significa que seja seguro - a conta de e-mail deles pode ter sido comprometida 7 dicas importantes de segurança de e-mail que você deve conhecerSegurança na Internet é um tópico que todos sabemos ser importante, mas muitas vezes fica no fundo de nossas mentes, nos enganando e pensando que "isso não vai acontecer comigo". Se... consulte Mais informação !

Outras dicas importantes de segurança para usuários de Mac incluem:

- Conhecer as diferentes maneiras pelas quais o malware pode infectar seu sistema 5 maneiras fáceis de infectar seu Mac com malwareO malware pode definitivamente afetar os dispositivos Mac! Evite cometer esses erros ou você acabará infectando seu Mac. consulte Mais informação .

- Instalar um aplicativo antivírus gratuito, mas eficaz 9 opções de antivírus da Apple Mac que você deve considerar hojeVocê já deve saber que os Macs precisam de software antivírus, mas qual você deve escolher? Essas nove suítes de segurança o ajudarão a ficar livre de vírus, cavalos de troia e todos os outros tipos de malware. consulte Mais informação .

- Garantindo que seu sistema e aplicativos permaneçam atualizados Um guia completo para atualizar o software do seu MacNão existe uma solução única para todas as necessidades de manutenção, então vale a pena entender como funcionam as atualizações para o seu Mac e seu software. consulte Mais informação .

- Aderir aos princípios de bom senso para evitar malware Mude seus maus hábitos e seus dados ficarão mais seguros consulte Mais informação .

Isso foi um alerta para você? Quais etapas você deve seguir para evitar a detecção de malware no Mac? Deixe-nos saber nos comentários abaixo!

Crédito da imagem: guteksk7 via Shutterstock.com

Joel Lee tem um B.S. em Ciência da Computação e mais de seis anos de experiência profissional em redação. Ele é o Editor-chefe da MakeUseOf.