Propaganda

Milhões de switches, roteadores e firewalls são potencialmente vulneráveis a sequestro e interceptação, após empresa de segurança americana Rapid7 descobriu um problema sério com a forma como esses dispositivos são configurados.

O problema - que afeta usuários domésticos e empresariais - é encontrado nas configurações NAT-PMP usadas para permitir que redes externas se comuniquem com dispositivos que operam em uma rede local.

Em um comunicado de vulnerabilidade, Rapid7 encontrou 1,2 milhão de dispositivos que sofrem de configurações NAT-PMP mal configuradas, com 2,5% vulnerável a um invasor interceptar o tráfego interno, 88% para um invasor que intercepta o tráfego de saída e 88% para um ataque de negação de serviço como resultado disso vulnerabilidade.

Curioso para saber o que é NAT-PMP e como você pode se proteger? Continue lendo para obter mais informações.

O que é NAT-PMP e por que ele é útil?

Existem dois tipos de endereços IP no mundo. O primeiro são os endereços IP internos. Eles identificam exclusivamente os dispositivos em uma rede e permitem que os dispositivos em uma LAN se comuniquem entre si. Eles também são privados e apenas as pessoas em sua rede interna podem ver e se conectar a eles.

E então temos endereços IP públicos. Eles são uma parte essencial do funcionamento da Internet e permitem que diferentes redes se identifiquem e se conectem. O problema é que há não são IPv4 suficientes endereços (o sistema de endereçamento IP dominante - IPv6 ainda não o substituiu IPv6 vs. IPv4: você deve se importar (ou fazer alguma coisa) como um usuário? [MakeUseOf explica]Mais recentemente, tem se falado muito sobre como mudar para o IPv6 e como isso trará muitos benefícios para a Internet. Mas, essa "notícia" não para de se repetir, pois sempre há um ocasional ... consulte Mais informação ) para contornar. Especialmente quando consideramos as centenas de milhões de computadores, tablets, telefones e Internet das Coisas O que é a Internet das coisas?O que é a Internet das Coisas? Aqui está tudo o que você precisa saber sobre ele, por que é tão emocionante e alguns dos riscos. consulte Mais informação aparelhos flutuando.

Então, temos que usar algo chamado Tradução de endereço de rede (NAT). Isso faz com que cada endereço público vá muito mais longe, pois um pode ser associado a vários dispositivos em uma rede privada.

Mas e se tivermos um serviço - como um servidor web Como configurar um servidor Web Apache em 3 etapas fáceisSeja qual for o motivo, em algum momento você pode querer ter um servidor da web funcionando. Quer você queira ter acesso remoto a certas páginas ou serviços, quer ter uma comunidade ... consulte Mais informação ou um servidor de arquivos Como configurar seu servidor FreeNAS para acessar seus arquivos de qualquer lugarO FreeNAS é um sistema operacional gratuito e de código aberto baseado em BSD que pode transformar qualquer PC em um servidor de arquivos sólido como uma rocha. Hoje, vou guiá-lo por uma instalação básica, configurando um compartilhamento de arquivo simples, ... consulte Mais informação - executando em uma rede que gostaríamos de expor para a grande Internet? Para isso, precisaríamos usar algo chamado Tradução de endereço de rede - protocolo de mapeamento de porta (NAT-PMP).

Esse padrão aberto foi criado por volta de 2005 pela Apple e foi projetado para tornar o processo de mapeamento de porta muito mais fácil. O NAT-PNP pode ser encontrado em uma variedade de dispositivos, incluindo aqueles que não são necessariamente fabricados pela Apple, como os produzidos pela ZyXEL, Linksys e Netgear. Alguns roteadores que não o suportam nativamente também podem obter acesso ao NAT-PMP por meio de firmwares de terceiros, como DD-WRT O que é DD-WRT e como ele pode transformar seu roteador em um super-roteadorNeste artigo, vou mostrar alguns dos recursos mais legais do DD-WRT que, se você decidir fazer uso, permitirá que você transforme seu próprio roteador no super-roteador de ... consulte Mais informação , Tomato e OpenWRT.

Portanto, percebemos que o NAT-PMP é importante. Mas como pode ser vulnerável?

Como funciona a vulnerabilidade

o RFC que define como NAT-PMP funciona diz o seguinte:

O gateway NAT NÃO DEVE aceitar solicitações de mapeamento destinadas ao endereço IP externo do gateway NAT ou recebidas em sua interface de rede externa. Apenas os pacotes recebidos na (s) interface (s) interna (s) com um endereço de destino que corresponda ao (s) endereço (s) interno (s) do gateway NAT devem ser permitidos.

Então, o que isso significa? Resumindo, isso significa que os dispositivos que não estão na rede local não devem ser capazes de criar regras para o roteador. Parece razoável, certo?

O problema surge quando os roteadores ignoram essa regra valiosa. O que, aparentemente, 1,2 milhão deles fazem.

As consequências podem ser graves. Conforme mencionado anteriormente, o tráfego enviado de roteadores comprometidos pode ser interceptado, potencialmente levando ao vazamento de dados e roubo de identidade. Então, como você conserta isso?

Quais dispositivos são afetados?

Esta é uma pergunta difícil de responder. Rapid7 não foi capaz para provar definitivamente quais roteadores foram afetados. Da avaliação de vulnerabilidade:

Durante a descoberta inicial desta vulnerabilidade e como parte do processo de divulgação, Rapid7 Labs tentou identificar quais produtos específicos que suportam NAT-PMP eram vulneráveis, no entanto, esse esforço não resultou especialmente útil resultados. … Devido às complexidades técnicas e jurídicas envolvidas na descoberta da verdadeira identidade dos dispositivos na Internet pública, é totalmente possível, talvez até provável, que essas vulnerabilidades estejam presentes em produtos populares em padrão ou com suporte configurações.

Então, você tem que se esforçar um pouco. Aqui está o que você precisa fazer.

Como posso descobrir que sou afetado?

Primeiro, você precisa fazer o login no roteador e ver as configurações por meio da interface da web. Dado que existem centenas de roteadores diferentes, cada um com interfaces da web radicalmente diferentes, dar conselhos específicos para dispositivos aqui é quase impossível.

No entanto, a essência é praticamente a mesma na maioria dos dispositivos de rede doméstica. Em primeiro lugar, você precisa fazer o login no painel de administração do seu dispositivo através do seu navegador da web. Verifique o manual do usuário, mas os roteadores Linksys geralmente podem ser acessados a partir de 192.168.1.1, que é o endereço IP padrão. Da mesma forma, D-Link e Netgear usam 192.168.0.1, e Belkin usam 192.168.2.1.

Se ainda não tiver certeza, você pode encontrá-lo na linha de comando. No OS X, execute:

route -n get default

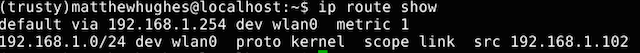

O ‘Gateway’ é o seu roteador. Se você estiver usando uma distribuição Linux moderna, tente executar:

show de rota ip

No Windows, abra o Prompt de comando O prompt de comando do Windows: mais simples e útil do que você pensaOs comandos nem sempre permaneceram os mesmos; na verdade, alguns foram descartados enquanto outros comandos mais recentes surgiram, até mesmo com o Windows 7. Então, por que alguém iria querer se incomodar em clicar no início ... consulte Mais informação e digite:

ipconfig

Novamente, o endereço IP para o ‘Gateway’ é o que você deseja.

Depois de obter acesso ao painel de administração do seu roteador, dê uma olhada em suas configurações até encontrar aquelas que estão relacionadas à tradução de endereços de rede. Se você vir algo como "Permitir NAT-PMP em interfaces de rede não confiáveis", desligue-o.

O Rapid7 também conseguiu que o Centro de Coordenação da Equipe de Resposta a Emergências de Computadores (CERT / CC) começasse a estreitar para baixo a lista de dispositivos que são vulneráveis, com o objetivo de trabalhar com os fabricantes de dispositivos para emitir um consertar.

Até mesmo os roteadores podem ser vulnerabilidades de segurança

Freqüentemente, consideramos a segurança de nosso equipamento de rede garantida. E, no entanto, esta vulnerabilidade mostra que a segurança dos dispositivos que usamos para nos conectar à Internet não é uma certeza.

Como sempre, adoraria ouvir sua opinião sobre esse assunto. Deixe-me saber o que você pensa na caixa de comentários abaixo.

Matthew Hughes é desenvolvedor e escritor de software de Liverpool, Inglaterra. Ele raramente é encontrado sem uma xícara de café forte na mão e adora seu Macbook Pro e sua câmera. Você pode ler o blog dele em http://www.matthewhughes.co.uk e siga-o no twitter em @matthewhughes.