Propaganda

Há ótimas notícias para qualquer pessoa afetada pelo ransomware CrypBoss, HydraCrypt e UmbreCrypt. Fabian Wosar, pesquisador da Emsisoft, tem conseguiu fazer a engenharia reversa delese, no processo, lançou um programa capaz de descriptografar arquivos que, de outra forma, seriam perdidos.

Esses três programas de malware são muito semelhantes. Aqui está o que você precisa saber sobre eles e como você pode recuperar seus arquivos.

Conhecendo a família CrypBoss

A criação de malware sempre foi uma indústria artesanal de bilhões de dólares. Desenvolvedores de software mal intencionados escrevem novos programas de malware e os leiloam para criminosos organizados nas regiões mais sujas de a teia negra Journey Into The Hidden Web: Um Guia Para Novos PesquisadoresEste manual o levará em um tour pelos vários níveis da deep web: bancos de dados e informações disponíveis em revistas acadêmicas. Finalmente, chegaremos aos portões do Tor. consulte Mais informação .

Esses criminosos então os distribuem por toda parte, infectando milhares de máquinas e criando um

quantidade ímpia de dinheiro O que motiva as pessoas a hackear computadores? Dica: dinheiroOs criminosos podem usar a tecnologia para ganhar dinheiro. Você sabe disso. Mas você ficaria surpreso com o quão engenhosos eles podem ser, desde hackear e revender servidores até reconfigurá-los como lucrativos mineradores de Bitcoin. consulte Mais informação .Parece que foi isso que aconteceu aqui.

Ambos HydraCrypt e UmbreCrypt são variantes ligeiramente modificadas de outro programa de malware chamado CrypBoss. Além de ter uma ancestralidade compartilhada, eles também são distribuídos por o kit Angler Exploit, que usa o método de downloads drive-by para infectar as vítimas. Dann Albright tem escrito extensivamente sobre kits de exploração É assim que eles invadem você: o mundo obscuro dos kits de exploraçãoOs golpistas podem usar suítes de software para explorar vulnerabilidades e criar malware. Mas o que são esses kits de exploração? De onde eles vêm? E como eles podem ser parados? consulte Mais informação no passado.

Tem havido muita pesquisa sobre a família CrypBoss por alguns dos maiores nomes da pesquisa de segurança de computador. O código-fonte do CrypBoss vazou no ano passado no PasteBin e foi quase imediatamente devorado pela comunidade de segurança. No final da semana passada, a McAfee publicou uma das melhores análises do HydraCrypt, que explicou como funciona em seus níveis mais baixos.

As diferenças entre HydraCrypt e UmbreCrypt

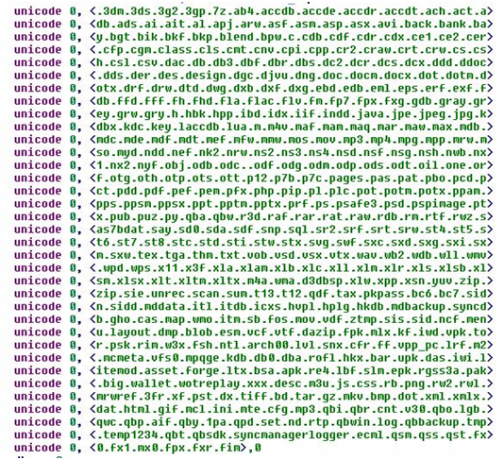

Em termos de funcionalidade essencial, o HydraCrypt e o UmbreCrypt fazem a mesma coisa. Quando infectam um sistema pela primeira vez, eles começam a criptografar arquivos com base em sua extensão, usando uma forma forte de criptografia assimétrica.

Eles também têm outros comportamentos não essenciais que são bastante comuns em softwares ransomware.

Por exemplo, ambos permitem que o invasor carregue e execute software adicional na máquina infectada. Ambos excluem as cópias de sombra dos arquivos criptografados, tornando impossível restaurá-los.

Talvez a maior diferença entre os dois programas seja a maneira como eles “resgatam” os arquivos de volta.

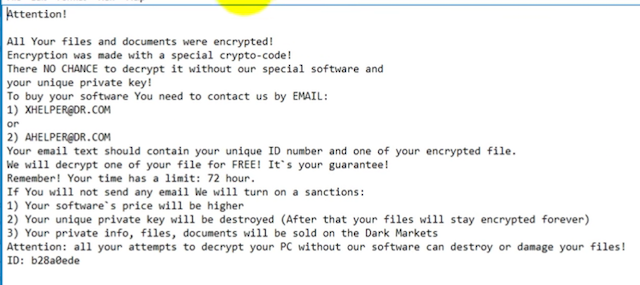

UmbreCrypt é muito prático. Diz às vítimas que elas foram infectadas e que não há chance de receberem seus arquivos de volta sem cooperação. Para que a vítima inicie o processo de descriptografia, ela precisa enviar um e-mail para um dos dois endereços. Eles estão hospedados em “engineer.com” e “consultant.com” respectivamente.

Pouco depois, alguém da UmbreCrypt responderá com informações de pagamento. O aviso de ransomware não diz à vítima quanto ela vai pagar, embora diga à vítima que a taxa será multiplicada se ela não pagar em 72 horas.

Hilariante, as instruções fornecidas pelo UmbreCrypt dizem à vítima para não enviar um e-mail com “ameaças e grosseria”. Eles até fornecem um formato de e-mail de amostra para as vítimas usarem.

O HydraCrypt difere ligeiramente na forma como a nota de resgate é longe mais ameaçador.

Eles dizem que, a menos que a vítima não pague em 72 horas, eles vão emitir uma sanção. Isso pode ser um aumento no resgate ou a destruição da chave privada, impossibilitando a descriptografia dos arquivos.

Eles também ameaçam libere as informações privadas Veja quanto sua identidade poderia valer na Dark WebÉ desconfortável pensar em si mesmo como uma mercadoria, mas todos os seus dados pessoais, desde o nome e endereço até os detalhes da conta bancária, valem algo para os criminosos online. Quanto você vale? consulte Mais informação , arquivos e documentos de não pagantes na Dark web. Isso o torna um tanto raro entre os ransomware, pois tem uma consequência muito pior do que não receber seus arquivos de volta.

Como recuperar seus arquivos

Como mencionamos anteriormente, Fabian Wosar da Emisoft foi capaz de quebrar a criptografia usada e lançou uma ferramenta para recuperar seus arquivos, chamada DecryptHydraCrypt.

Para que funcione, você precisa ter dois arquivos em mãos. Deve ser qualquer arquivo criptografado, mais uma cópia não criptografada desse arquivo. Se você tiver um documento em seu disco rígido do qual fez backup no Google Drive ou em sua conta de e-mail, use-o.

Como alternativa, se você não tiver isso, procure um arquivo PNG criptografado e use qualquer outro arquivo PNG aleatório que você mesmo criou ou baixou da Internet.

Em seguida, arraste e solte-os no aplicativo de descriptografia. Em seguida, ele entrará em ação e começará a tentar determinar a chave privada.

Você deve ser avisado de que isso não será instantâneo. O descriptografador fará uma matemática bastante complicada para descobrir sua chave de descriptografia, e esse processo pode levar vários dias, dependendo de sua CPU.

Depois de descobrir a chave de descriptografia, ele abrirá uma janela e permitirá que você selecione as pastas cujo conteúdo deseja descriptografar. Isso funciona recursivamente, portanto, se você tiver uma pasta em uma pasta, precisará apenas selecionar a pasta raiz.

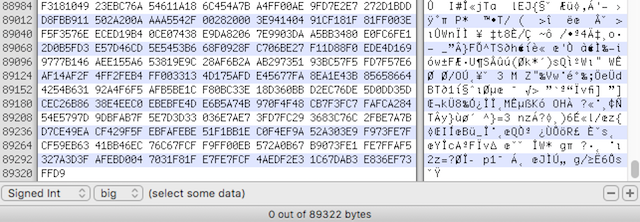

É importante notar que o HydraCrypt e o UmbreCrypt têm uma falha, em que os 15 bytes finais de cada arquivo criptografado são irremediavelmente danificados.

Isso não deve incomodá-lo muito, pois esses bytes são geralmente usados para preenchimento ou metadados não essenciais. Fluff, basicamente. Mas se você não pode abrir seus arquivos descriptografados, tente abri-los com uma ferramenta de restauração de arquivo.

Sem sorte?

Há uma chance de que isso não funcione para você. Isso pode ser por uma série de razões. O mais provável é que você esteja tentando executá-lo em um programa de ransomware que não seja HydraCrypt, CrypBoss ou UmbraCrypt.

Outra possibilidade é que os criadores do malware o modificaram para usar um algoritmo de criptografia diferente.

Neste ponto, você tem algumas opções.

A aposta mais rápida e promissora é pagar o resgate. Isso varia um pouco, mas geralmente oscila em torno da marca de US $ 300 e verá seus arquivos restaurados em algumas horas.

Nem é preciso dizer que você está lidando com o crime organizado, então não há garantias eles vão realmente descriptografar os arquivos e, se você não estiver satisfeito, não tem chance de obter um reembolso.

Você também deve considerar o argumento de que o pagamento desses resgates perpetua a disseminação de ransomware e continua a torná-lo financeiramente lucrativo para os desenvolvedores escreverem ransomware programas.

A segunda opção é esperar na esperança de que alguém lance uma ferramenta de descriptografia para o malware que você foi atacado. Esse aconteceu com CryptoLocker CryptoLocker Is Dead: Veja como você pode obter seus arquivos de volta! consulte Mais informação , quando as chaves privadas vazaram de um servidor de comando e controle. Aqui, o programa de descriptografia foi o resultado de código-fonte vazado.

Não há garantia para isso. Muitas vezes, não há solução tecnológica para recuperar seus arquivos sem pagar um resgate.

A prevenção é melhor do que a cura

Claro, a maneira mais eficaz de lidar com programas de ransomware é garantir que você não esteja infectado em primeiro lugar. Ao tomar algumas precauções simples, como executar um antivírus totalmente atualizado e não baixar arquivos de locais suspeitos, você pode reduzir suas chances de ser infectado.

Você foi afetado pelo HydraCrypt ou UmbreCrypt? Você conseguiu recuperar seus arquivos? Deixe-me saber nos comentários abaixo.

Créditos de imagem: Usando um laptop, dedo no touchpad e teclado (Scyther5 via ShutterStock), Bitcoin no teclado (AztekPhoto via ShutterStock)

Matthew Hughes é desenvolvedor e escritor de software de Liverpool, Inglaterra. Ele raramente é encontrado sem uma xícara de café forte na mão e adora seu Macbook Pro e sua câmera. Você pode ler o blog dele em http://www.matthewhughes.co.uk e siga-o no twitter em @matthewhughes.