Propaganda

Estar ciente da importância da segurança e privacidade online é um aspecto essencial do uso da tecnologia conectada. Muitas pessoas fazem logon e navegam; eles lêem emails de spam, clicam em links para sites desonestos e encolhem os ombros quando o telefone ou laptop é roubado.

Não, realmente, essas pessoas existem. Você pode conhecê-los.

Você pode estar eles (embora sua presença aqui sugira o contrário).

Consciência é metade da batalha. Usar as ferramentas e comportamentos certos é o outro. Reunimos o seguinte para ajudá-lo a entender como manter suas informações pessoais fora do alcance de hackers, golpistas e criminosos online.

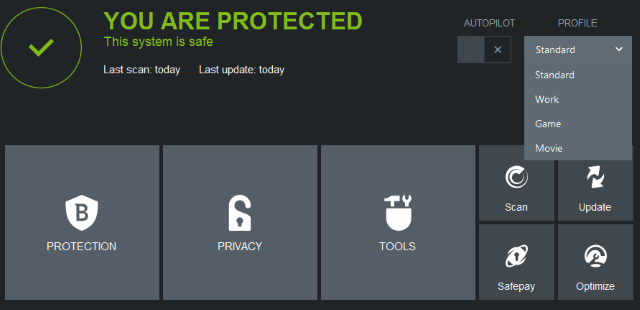

Suítes de segurança on-line

Se você está lendo isso sem o suporte de uma ferramenta de segurança online, está cometendo um grande erro. No mínimo, você deveria ter Windows Defender ativo Windows Defender: 7 coisas que você precisa saber sobre a solução antivírus da MicrosoftA segurança interna da Microsoft é boa o suficiente? A Microsoft aprimora continuamente suas ferramentas de segurança. Mostraremos as vantagens e desvantagens do Windows Defender no Windows 8, consulte Mais informação ; na melhor das hipóteses, você deve empregar uma ferramenta premium como BitDefender Bitdefender Internet Security 2015: a escolha ideal para PCs domésticos [Giveaway]Oferecendo antivírus, proteção de privacidade, segurança bancária, firewall e controle dos pais por apenas US $ 79,95, Bitdefender O Internet Security 2015 parece ser a melhor opção para quem procura oferecer a segurança do seu computador doméstico impulso. consulte Mais informação ou opções gratuitas como Avast Free Antivirus Mantenha-se protegido contra todos os tipos de malware com o Avast Free AntivirusA proteção abrangente contra malware não precisa custar uma fortuna. Muitos programas antivírus gratuitos respeitáveis são igualmente eficazes como os pagos e o avast! Free Antivirus está com os melhores programas antivírus do Windows. consulte Mais informação .

Os pacotes de segurança combinam aplicativos de firewall, verificação antivírus e verificações ao vivo dos processos em execução para garantir que nenhum software malicioso esteja ativo no seu PC. Eles também podem incluir gerenciamento de senhas e ferramentas seguras de carteira para manter suas credenciais seguras ao fazer login em sites e efetuar pagamentos online.

Omitir o uso de uma dessas ferramentas em um computador Windows é arriscado. As ameaças podem vir de todos os ângulos, através do navegador, da caixa de entrada de e-mail, via URLs encurtados no Twitter Unshorten It: decodifique um URL abreviado e veja a qual site ele leva consulte Mais informação , e um conjunto de segurança o manterá seguro.

Ferramentas Antimalware Independentes

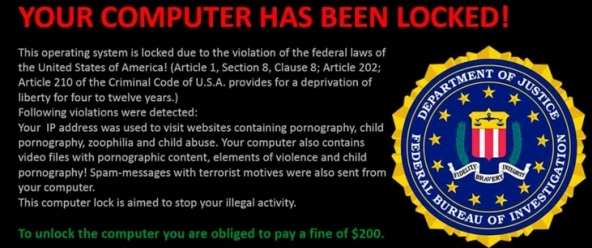

Você também deve empregar pelo menos uma ferramenta antimalware autônoma para verificar e lidar com qualquer malware e adware que acabe no seu sistema. É muito difícil executar um computador sem pegar algo malicioso, se é algum cookies de publicidade agressivos Verificador de cookies: Descubra quais cookies um site usa consulte Mais informação ou alguma coisa muito pior como ransomware Evite ser vítima desses três golpes de ransomwareVários esquemas proeminentes de ransomware estão em circulação no momento; vamos analisar três das mais devastadoras, para que você possa reconhecê-las. consulte Mais informação .

O uso de ferramentas antimalware em conjunto com um conjunto de segurança ajudará a cobrir eventuais lacunas na cobertura do seu conjunto de segurança. Verificações regulares ajudarão a manter seus dados pessoais em segurança.

Se você ainda não está usando Malwarebytes Anti-Malware Verifique se você está limpo com essas ferramentas antivírus gratuitas de verificação única [Windows]É horrível ser constantemente bombardeado por ameaças relacionadas a computadores, sejam spyware, malware, vírus, keyloggers ou qualquer outra coisa. Uma maneira popular de combater esse problema é instalar uma solução antivírus que fica no ... consulte Mais informação , essa deve ser sua primeira escolha. Mas também considere alternativas como Spybot - Pesquisa e destruição Spybot - Search & Destroy: A rota simples, porém eficaz, para limpar seu PC com malwareCom a lista sempre crescente de ameaças por aí, nunca se pode ser muito cauteloso. Claro que você pode assistir a quais sites você visita e o que baixa, mas mesmo com essas precauções, você deve ter algumas ... consulte Mais informação e SUPERAntispyware SUPERAntiSpyware é uma ferramenta vital na luta contra o malware consulte Mais informação , assim como aprendendo a detectar malware 5 vídeos que ensinam como detectar e excluir malwareA remoção de malware pode ser frustrante e demorada. E nem todos os conjuntos de segurança são iguais. Este artigo ajudará você a detectar a atividade de malware no seu PC e a empregar as táticas certas para removê-la. consulte Mais informação no seu sistema.

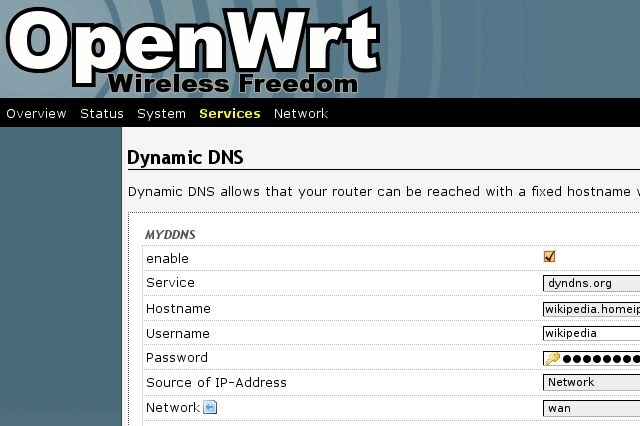

Use o firewall do roteador para obter uma defesa de rede extra

Com um conjunto de segurança instalado, o seu firewall do computador Qual firewall gratuito para Windows é melhor para você?Damos ênfase à remoção de antivírus e malware, mas não ignoramos os firewalls. Vamos dar uma olhada nos melhores firewalls gratuitos do Windows, comparando facilidade de configuração, facilidade de uso e disponibilidade de recursos. consulte Mais informação está configurado em seu nome. Mas, para obter os melhores resultados, você precisará confirmar que seu o firewall do roteador também está configurado corretamente Como configurar seu roteador para tornar sua rede doméstica realmente seguraAs configurações padrão do roteador colocam sua rede em risco, permitindo que estranhos que carregam cargas menores comprimam a largura da piscina e potencialmente cometam crimes. Use nosso resumo para definir as configurações padrão do roteador para impedir o acesso não autorizado à sua rede. consulte Mais informação . Em muitos dispositivos que foram usados imediatamente, esse não é o caso.

Alguns roteadores são enviados com configurações padrão tão relaxadas que é possível que os invasores acessar dispositivos na sua rede doméstica A configuração padrão do seu roteador o torna vulnerável a hackers e scammers?Os roteadores raramente chegam em um estado seguro, mas, mesmo que você tenha configurado um tempo para configurar corretamente o roteador sem fio (ou com fio), ele ainda pode ser o elo mais fraco. consulte Mais informação sem nem mesmo usar uma senha. Portanto, é imperativo que você gaste algum tempo configurando as coisas corretamente, consultando a documentação do fabricante para obter os melhores resultados.

As ferramentas anti-spam protegerão sua caixa de entrada

A explosão de webmail do Gmail e do Microsoft Outlook resultou em menos pessoas se preocupando com aplicativos de email para computador Os 5 melhores clientes de email gratuitos para o seu PC de mesaQuer o melhor cliente de email grátis? Compilamos o melhor software de e-mail para Windows, Mac e Linux que não custa um centavo. consulte Mais informação , o que, por sua vez, levou a menos confiança nas ferramentas anti-spam.

Afinal, o Gmail e o Outlook encontrarão e bloquearão spam e malware, certo?

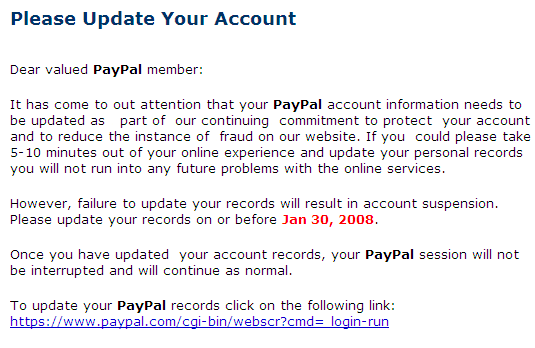

Bem, não, não exatamente. Na prática, ambos os sistemas são propensos a deixar e-mail de spam O que todo mundo deveria saber sobre como lidar com spam de emailPode ser quase impossível parar completamente o spam, mas certamente é possível reduzir o fluxo para um pouco. Descrevemos algumas das diferentes medidas que você pode tomar. consulte Mais informação passam pela rede, e muitas vezes são e-mails de phishing O que exatamente é o phishing e quais técnicas os golpistas estão usando?Eu nunca fui fã de pesca. Isto é principalmente por causa de uma expedição inicial, onde meu primo conseguiu pegar dois peixes enquanto eu pegava zip. Semelhante à pesca na vida real, os golpes de phishing não são ... consulte Mais informação . Geralmente, eles são projetados por golpistas para parecer o mais autêntico possível e convencê-lo com algumas imagens e palavras de aparência oficial para compartilhar com suas credenciais no PayPal (particularmente lucrativo para os golpistas Como os golpistas direcionam sua conta do PayPal e como nunca se apaixonar por elaO PayPal é uma das contas mais importantes que você tem online. Não me entenda mal, eu não sou um grande fã do PayPal, mas quando se trata do seu dinheiro, você não quer brincar. Enquanto... consulte Mais informação ), eBay, Facebook e até sua conta bancária on-line, encaminhando-o para uma página da web de falsificação e aguardando o seu login. Suas credenciais são coletadas e sua identidade roubada 6 sinais de alerta de roubo de identidade digital que você não deve ignorarO roubo de identidade não é muito raro nos dias de hoje, mas muitas vezes caímos na armadilha de pensar que isso sempre acontece com "outra pessoa". Não ignore os sinais de alerta. consulte Mais informação .

Aprendendo como localize um email malicioso 5 exemplos para ajudá-lo a identificar um email falso ou fraudulentoA mudança de spam para ataques de phishing é perceptível e está aumentando. Se há um mantra em mente, é este: a defesa número um contra o phishing é a conscientização. consulte Mais informação é importante, mas o mesmo acontece com o emprego de ferramentas anti-spam em qualquer aplicativo de email da área de trabalho usado.

Mantenha seu hardware e dados fora da vista

O roubo de hardware é um problema contínuo. Se você usa um smartphone ou tablet ou laptop, sempre existe o risco de que algum bandido apareça e divorciar você de seu dispositivo amado Não seja vítima: dicas práticas para proteger seu smartphone contra rouboConsiderando o custo de um novo smartphone, muitos de nós somos extremamente informados sobre como os tratamos. Mas manter o controle do seu smartphone não é difícil. Mantê-lo seguro da possibilidade de roubo é ... consulte Mais informação , fisicamente ou com malware para smartphone O que você realmente precisa saber sobre segurança de smartphones consulte Mais informação .

Talvez a melhor maneira de evitar que seus dados sejam roubados seja mantê-los fora da vista do público. Ao caminhar por áreas movimentadas, mantenha o telefone no bolso e use um Fone de ouvido Bluetooth para receber e receber chamadas Guia para iniciantes na compra do fone de ouvido Bluetooth certoO pequeno segredo sujo para comprar o fone de ouvido Bluetooth perfeito é que não há fone de ouvido "perfeito". consulte Mais informação (não fazer nada para chamar a atenção seria melhor, no entanto).

Em bares e restaurantes, mantenha o telefone no bolso, e não na mesa. As mensagens de texto não precisam ser lidas imediatamente.

Se você realmente precisar usar um tablet ou laptop em público, verifique se evite usar redes Wi-Fi públicas 3 perigos do acesso ao Wi-Fi públicoVocê já ouviu falar que não deve abrir o PayPal, sua conta bancária e possivelmente até seu e-mail enquanto estiver usando o Wi-Fi público. Mas quais são os riscos reais? consulte Mais informação , que normalmente não são seguros e podem abrigar malware e atacantes prontos para detectar suas credenciais ou enganá-lo com uma ataque do homem do meio O que é um ataque do tipo intermediário? Jargão de segurança explicadoSe você já ouviu falar de ataques "intermediários", mas não sabe ao certo o que isso significa, este é o artigo para você. consulte Mais informação . Use uma conexão amarrada à Internet móvel do seu smartphone ou use Software VPN para criar um link seguro para a Internet Como configurar uma VPN (e por que é uma boa ideia usar uma)Você deveria estar usando uma VPN? É bem provável que a resposta seja sim. consulte Mais informação (embora esteja ciente da ameaça de vazamentos de DNS Como os vazamentos de DNS podem destruir o anonimato ao usar uma VPN e como impedi-losQuando você tenta permanecer anônimo on-line, uma VPN é a solução mais simples, mascarando seu endereço IP, provedor de serviços e localização. Mas um vazamento de DNS pode minar totalmente o objetivo de uma VPN ... consulte Mais informação ).

O mesmo se aplica em casa também. Se você precisar deixe a cidade sem o seu hardware importante 6 lugares para esconder seus HDDs e cartões de memória quando você estiver fora da cidadeVocê está saindo de férias, deixando seu computador e um vasto tesouro de dados insubstituíveis para trás por alguns dias. O que você deve fazer em caso de roubo ou coisa pior? consulte Mais informação , verifique se está bem trancado ou, pelo menos, oculto.

Presa seu hardware roubado é encontrado

No caso de seu hardware ser roubado, seus dados estão em risco. Para dispositivos em que o os dados são criptografados Como a criptografia funciona e é realmente seguro? consulte Mais informação (como o iPhone), você deve ficar bem, pois a senha é necessária para desbloquear e descriptografar seus dados.

Para proteger seu hardware e dar a você a oportunidade de recuperá-lo, instale o Solução de proteção e recuperação de dispositivos Prey Use a presa e nunca perca seu laptop ou telefone novamente [Entre plataformas]O problema dos dispositivos móveis e portáteis é o seguinte: como eles não estão presos a nada, é fácil demais perdê-los ou, pior ainda, roubá-los bem debaixo do seu nariz. Quero dizer, se você ... consulte Mais informação . Este é um aplicativo gratuito (para até três dispositivos; planos pagos adicionam suporte a mais hardware), que oferece versões para Windows, Ubuntu (e outras distribuições Linux) Mac OS X, Android e iOS.

Uma vez instalado, o Prey pode ser usado para rastrear seu dispositivo, bem como instruí-lo remotamente a se comportar de maneiras específicas para frustrar o ladrão.

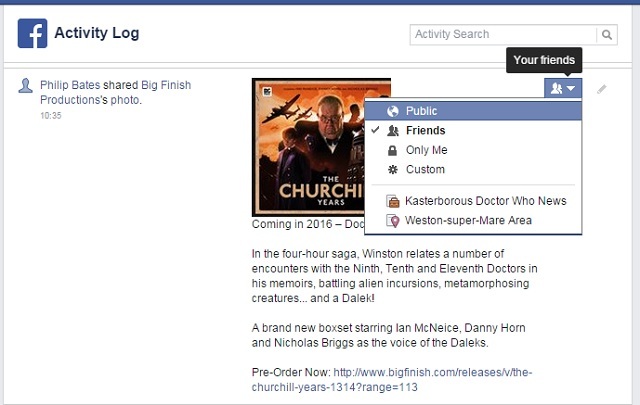

Mantenha sua atividade no Facebook privada

As configurações públicas no Facebook são uma pesadelo de segurança Quão seguro é o Facebook, realmente? Um resumo de violações e falhasO Facebook, um site com menos de uma década, agora tem mais de um bilhão de usuários. Esses usuários compartilham muitas informações sobre suas vidas. Onde eles moram, com quem se associam, com o que ... consulte Mais informação . Se o compartilhamento de fotos e pensamentos pessoais, juntamente com uma carga de informações pessoais, não foi ruim o suficiente, O Facebook também incentiva você a compartilhar esses dados com terceiros, na forma de sites, aplicativos e jogos

Portanto, é uma boa idéia estar familiarizado com Várias configurações de segurança do Facebook Verifique se você está seguro com as novas configurações de privacidade do Facebook: um guia completoO Facebook também significa duas outras coisas: mudanças frequentes e preocupações com a privacidade. Se aprendemos algo sobre o Facebook, eles não estão realmente preocupados com o que gostamos ou com a nossa privacidade. Nem deveriam ... consulte Mais informação .

No mínimo, você deve desativar as associações de aplicativos (que você pode ajustar em Configurações> Aplicativos, clicando no X ao lado de cada), mas para obter os melhores resultados, verifique se a configuração padrão para compartilhamento de links, fotos e atualizações de status está definida como "Amigos" em vez de "Público". Existem muitas outras maneiras pelas quais você pode recuperar sua privacidade do Facebook 8 coisas para fazer em uma hora para recuperar a privacidade do FacebookTodos sabemos que o Facebook absorve o máximo de informações possível. Mas como você pode controlar novamente sua privacidade? Sair do Facebook é uma opção, mas outras opções estão disponíveis. consulte Mais informação .

Na verdade, raspe isso: para obter os melhores resultados, saia do Facebook e não volte (embora eles ainda poderão rastrear você Não importa se você não está no Facebook: eles ainda estão rastreando vocêUm novo relatório afirma que o Facebook está rastreando pessoas sem sua permissão. Não importa se você não usa o serviço de rede social: eles ainda estão observando você. O que você pode fazer sobre isso? consulte Mais informação ).

O número sete é um número da sorte, mas você não precisa de sorte para manter seus dados e informações pessoais em segurança; você só precisa entender os riscos e se comportar adequadamente.

Como você adicionaria a esta lista? Você tem um ótimo hábito, truque ou dica de segurança para compartilhar? Dê-nos as suas sugestões nos comentários.

Crédito de imagem: Segurança cibernética via Shutterstock, Um batedor de carteiras com máscara via Ljupco Smokovski

Christian Cawley é editor adjunto de segurança, Linux, bricolage, programação e tecnologia explicada. Ele também produz o Podcast Realmente Útil e tem uma vasta experiência em suporte a desktops e softwares. Um colaborador da revista Linux Format, Christian é um funileiro de Raspberry Pi, amante de Lego e fã de jogos retro.