Propaganda

Você tem um blog pessoal? Talvez você faça parte do boom atual de blogs. Se você pode escrever bem, tirar belas fotos e capturar a mente do público, há muito dinheiro em blogs. Depende do que você está blogando também. No entanto, se você tem 10 milhões de visualizações mensais ou apenas 10, seu blog ainda pode ser um alvo para hackers.

A relativa facilidade de hackear algumas plataformas de blogs os torna um fruto difícil para alguns indivíduos sem escrúpulos. Além disso, existem vários métodos de hacking para as plataformas de blog mais populares, como o WordPress. Vou mostrar algumas das peças mais comuns e relativamente novas do manual do hacker.

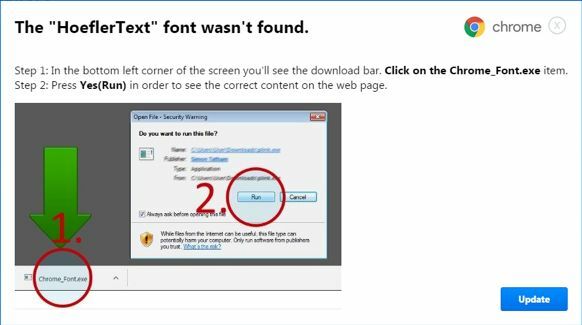

Engenharia social da fonte Chrome

Vários sites foram comprometidos com uma invasão que altera a aparência visual do texto. O ataque usa JavaScript para alterar Sua nova ameaça de segurança para 2016: JavaScript RansomwareO Locky ransomware preocupa os pesquisadores de segurança, mas desde seu breve desaparecimento e retorno como uma ameaça de ransomware JavaScript multiplataforma, as coisas mudaram. Mas o que você pode fazer para derrotar o ransomware Locky? consulte Mais informação a renderização do texto, fazendo com que ele exiba uma mistura ilegível de símbolos no lugar do conteúdo do site. O usuário é solicitado a atualizar o "pacote de idiomas do Chrome" em um esforço para corrigir o problema.

O processo de infecção é bastante direto. Se uma vítima em potencial atender a um conjunto de critérios, incluindo país e idioma de destino, e User-Agent (confirmado como o Chrome em execução no Windows), o JavaScript será inserido na página. Em seguida, uma das duas caixas de diálogo em potencial é exibida, explicando que "A fonte 'HoeflerText' não foi encontrada", juntamente com uma única opção: Atualizar.

As caixas de diálogo são atrações cuidadosamente construídas, mas irei detalhar isso daqui a pouco.

Selecionar Atualizar baixa automaticamente o arquivo infectado. Obviamente, se o usuário não executar o arquivo, o computador permanecerá livre de infecção. No entanto, o script cria um problema falso, atraindo o usuário a interagir com a caixa de diálogo. É uma manobra clássica de engenharia social, garantida para atrair muitos usuários.

O que está ocultando o arquivo?

Essa exploração está no radar desde dezembro de 2016, quando o pesquisador de segurança @Kafeine foi informado de um site comprometido. O site em questão estava entregando a carga infectada aos usuários. “Empresa de cibersegurança de última geração” ProofPoint compartilhou uma análise detalhada e desmontagem do hack e potencial exploração.

Uma olhada no EITest e seu recém-adicionado esquema de engenharia social "Chrome Font"https://t.co/bWIEoDjyYApic.twitter.com/Tcmd5whMtK

- Kafeine (@kafeine) 17 de janeiro de 2017

Sua análise detalha um ecossistema de ameaças extenso e dinâmico que tem como alvo vários países. A carga útil fornece um tipo de malware de fraude publicitária, conhecido como Fleercivet. O malware de fraude de anúncios é usado para redirecionar usuários para sites e, em seguida, clica automaticamente nos anúncios exibidos lá. Uma vez instalado, o sistema infectado começa a navegar na Internet por conta própria, em segundo plano.

Por que isso é diferente?

Os hacks de engenharia social estão aumentando em frequência Como se proteger desses 8 ataques de engenharia socialQuais técnicas de engenharia social um hacker usaria e como você se protegeria delas? Vamos dar uma olhada em alguns dos métodos mais comuns de ataque. consulte Mais informação . Esse hack é notável pela segmentação específica de usuários do Chrome em combinação com iscas detalhadas.

A primeira atração da caixa de diálogo informou ao usuário que "a fonte 'HoeflerText' não foi encontrada". Para adicionar autenticidade à atração, uma caixa adiciona detalhes do suposto pacote de fontes atual do Chrome. Obviamente, sua versão aparecerá desatualizada, incentivando o usuário a clicar no botão Atualizar.

A segunda atração da caixa de diálogo contém quase o mesmo texto, mas usa formatação diferente, incluindo uma imagem para “ajudar” o usuário a encontrar o arquivo malicioso.

Os atores de ameaças estão achando mais difícil infectar o número de sistemas necessários para permanecerem lucrativos. Portanto, eles estão se voltando para o elo mais fraco da cadeia de segurança: humanos.

Outros truques estão disponíveis

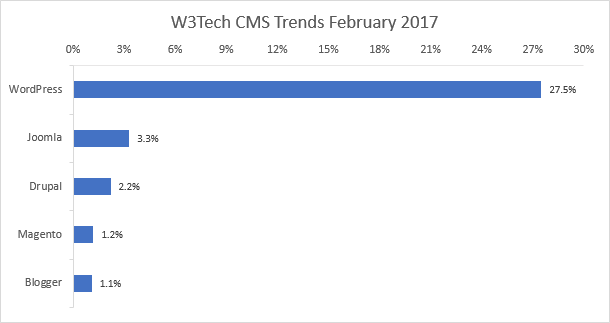

Existem bilhões de sites. Em fevereiro de 2017, O WordPress gerou cerca de 27,5% da web. Joomla, Drupal, Magento e Blogger se combinam para alimentar outros 8,9%. O grande número de sites equipados com esses sistemas de gerenciamento de conteúdo os torna um grande alvo. (Se arredondarmos o número total de sites na Web para um bilhão, 364 milhões deles serão suportados por um dos CMS acima. Esta é uma simplificação grosseira.)

Da mesma forma, o número de sites administrados por webmasters não qualificados e amadores apresenta alvos fáceis para hackers qualificados. Dito isto, um grande número de sites profissionais são igualmente vulneráveis Quais sites têm mais probabilidade de infectar você com malware?Você pode pensar que sites pornográficos, a Dark Web ou outros sites desagradáveis são os locais mais prováveis para o seu computador estar infectado por malware. Mas você estaria errado. consulte Mais informação .

Por que meu blog foi hackeado?

Seu blog foi invadido em algum momento? Existem várias razões comuns para isso.

- Segurança - Seu computador foi comprometido e você perdeu os detalhes de login de um invasor. Isso pode ter vindo de qualquer número de vetores de ataque.

- Aplicativo de terceiros - Complementos, extensões e widgets de terceiros podem facilmente se tornar uma vulnerabilidade. O grande número deles dificulta a polícia de segurança, embora explorações são geralmente corrigidas rapidamente Por que atualizar seu blog: vulnerabilidades do WordPress que você deve conhecerEu tenho muitas coisas boas a dizer sobre o Wordpress. É um software de código aberto internacionalmente popular que permite a qualquer pessoa iniciar seu próprio blog ou site. É poderoso o suficiente para ser ... consulte Mais informação .

- Servidor comprometido - Para economizar dinheiro em recursos, milhões de sites são hospedados em servidores "compartilhados". Ele permitiu hospedagem na web de custo ultra baixo, mas também cria uma chance para os hackers comprometerem vários sites.

- Phishing — Os e-mails de phishing ainda são um dos mais populares Novas técnicas de phishing para estar ciente de: Vishing e SmishingVishing e smishing são novas variantes perigosas de phishing. O que você deve procurar? Como você saberá uma tentativa de vishing ou smishing quando ela chegar? E você provavelmente será um alvo? consulte Mais informação métodos para entrega de malware, devido à sua eficácia contínua. Muito blog popular pode receber e-mails direcionados de spear phishing Como identificar anexos de email não seguros: 6 bandeiras vermelhasA leitura de um email deve ser segura, mas os anexos podem ser prejudiciais. Procure essas bandeiras vermelhas para identificar anexos de email não seguros. consulte Mais informação , adaptado ao proprietário ou colaboradores do site.

- Você atualizou? - Um CMS desatualizado, ou extensão, complemento ou widget desatualizado é um excelente ponto de entrada para um invasor Novo malware destaca a importância de atualizar e proteger seu blog WordPressQuando uma infecção por malware tão devastadora quanto o recém-descoberto SoakSoak.ru ocorre, é vital que os proprietários do blog do WordPress ajam. Rápido. consulte Mais informação .

- Segurança do site - Blogs menores serão provavelmente contar com forte geração de senhas 7 erros de senha que provavelmente o levarão a ser invadidoAs piores senhas de 2015 foram divulgadas e são bastante preocupantes. Mas eles mostram que é absolutamente essencial fortalecer suas senhas fracas, com apenas alguns ajustes simples. consulte Mais informação e simplesmente tomando cuidado. Sites maiores devem ter protocolos de segurança adicionais para mitigar possíveis ataques de segurança cibernética.

O “ElTest” está chegando no meu caminho?

Honestamente, quem sabe? O hack de substituição de fonte do Chrome foi diretamente vinculado à cadeia de infecção "ElTest". A cadeia de infecção é comumente vinculado a kits de ransomware e exploração Uma história do Ransomware: por onde começou e para onde está indoO ransomware data de meados dos anos 2000 e, como muitas ameaças à segurança de computadores, originou-se da Rússia e do leste da Europa antes de evoluir para se tornar uma ameaça cada vez mais potente. Mas o que o futuro reserva para o ransomware? consulte Mais informação , e está ativo desde 2014. Não há um caminho claro para a cadeia, apenas para encontrar sites vulneráveis e expor seus usuários.

Expor #EITest campanha https://t.co/ApFiGdRqQApic.twitter.com/RQflK4Rqu8

- Christopher Lowson (@LowsonWebmin) 30 de janeiro de 2017

Com isso em mente, sempre vale a pena considerar a segurança do seu site Proteja-se com um exame anual de segurança e privacidadeEstamos quase dois meses no ano novo, mas ainda há tempo para tomar uma resolução positiva. Esqueça de beber menos cafeína - estamos falando de tomar medidas para proteger a segurança e a privacidade online. consulte Mais informação . Lidar com os pontos abordados na última seção ajudará você a se manter seguro. Como vimos, os seres humanos costumam ser o elo mais fraco da cadeia de segurança. Seja porque esquecemos de atualizar nosso CMS ou antivírus, ou porque fomos enganados por um ataque de engenharia social Como identificar e evitar 10 das técnicas de hackers mais insidiosasOs hackers estão ficando mais furtivos e muitas de suas técnicas e ataques passam despercebidos até mesmo por usuários experientes. Aqui estão 10 das técnicas de hackers mais insidiosas a serem evitadas. consulte Mais informação , precisamos levar a sério a responsabilidade de nossa segurança cibernética.

Você já experimentou um hack de blog ou site? O que aconteceu com o seu site? Você tinha segurança suficiente no local ou foi comprometido em outro lugar? Deixe-nos saber a sua experiência abaixo!

Gavin é escritor sênior do MUO. Ele também é o editor e o gerente de SEO do site irmão da MakeUseOf, Blocks Decoded. Ele tem uma redação contemporânea BA (Hons) com práticas de arte digital saqueadas nas montanhas de Devon, além de mais de uma década de experiência profissional em redação. Ele gosta de grandes quantidades de chá.