Propaganda

Em nossa sociedade sempre ativa, geramos muitos dados, com algumas estimativas sugerindo 28.875 GB por segundo. Com essa enorme quantidade de dados, divulgamos uma enorme quantidade de informações pessoais. Desde a nossa coleção de fotos baseada em nuvem, até quais sites visitamos À VENDA: Seu histórico de navegação - Então, o que você pode fazer?Uma decisão da FCC de que os ISPs devem obter permissão dos clientes antes que a venda de dados pessoais possa ser revertida. Seu ISP está prestes a definir um preço para seus dados pessoais. Como podemos revidar? consulte Mais informação , está ficando mais fácil para invasores mal-intencionados fazer o equivalente digital de vasculhar nosso lixo.

Quer seja Facebook vendendo seus dados Data Selfie: Quanto o Facebook realmente sabe sobre você? Você compartilha uma enorme quantidade de dados com o Facebook, mesmo que não clique ou poste muito. Esta extensão do Chrome fornece uma ideia do quanto o Facebook sabe sobre você. consulte Mais informação para anunciantes, ultrapassar a vigilância do governo Evitando a vigilância na Internet: o guia completoA vigilância na Internet continua a ser um tópico importante, por isso produzimos esse recurso abrangente sobre por que é tão importante, quem está por trás disso, se é possível evitá-la completamente e muito mais. consulte Mais informação ou criminosos cibernéticos Cibercriminosos possuem ferramentas de hackers da CIA: o que isso significa para vocêO malware mais perigoso da Agência Central de Inteligência - capaz de invadir quase todos os eletrônicos de consumo sem fio - agora pode estar nas mãos de ladrões e terroristas. Então, o que isso significa para você? consulte Mais informação procurando ganhar dinheiro rapidamente - há muitas pessoas por aí que desejam seus dados. Infelizmente, essa invasão de sua privacidade não te beneficia em nada Você é o produto, não o cliente: a economia de dados pessoais é explicadaComo Andrew Lewis disse uma vez: "Se você não está pagando por algo, não é o cliente; você é o produto que está sendo vendido ". Pense nas implicações dessa citação por um momento - quantos serviços gratuitos ... consulte Mais informação . Se você deseja construir suas defesas e se proteger on-line, vamos guiá-lo através de como melhorar sua segurança e proteger sua privacidade.

Navegadores da Web

Os navegadores da Web atuam como nossa janela para o grande país das maravilhas da Internet. Quase tudo o que fazemos online, desde uma rápida pesquisa no Google até serviços bancários online, acontece através do navegador. Essa facilidade de uso o torna incrivelmente conveniente para nós, mas também significa que nosso navegador sabe muito sobre o que fazemos online. De fato, o histórico do seu navegador pode ser um dos bancos de dados mais invasivos já criados Como limpar manual e automaticamente o histórico do navegadorOs sites que você visita deixam rastros no seu computador. Mostramos como excluir seu histórico de navegação no Firefox, Chrome, Edge e Internet Explorer. consulte Mais informação .

Houve uma época em que seu histórico só estaria disponível localmente no seu computador. Agora, os navegadores mais modernos permitem que você faça login para permitir que as configurações sejam sincronizadas com a nuvem e entre dispositivos. Isso vale especialmente para o Chrome, onde todas as informações são armazenadas na sua conta do Google. A sincronização do histórico está ativada por padrão quando conectado ao Chrome, mas você pode vá para Configurações para desativá-lo Google compartilhará seu histórico de navegação em 1º de março [Notícias] consulte Mais informação .

A sempre presente ameaça de rastreamento

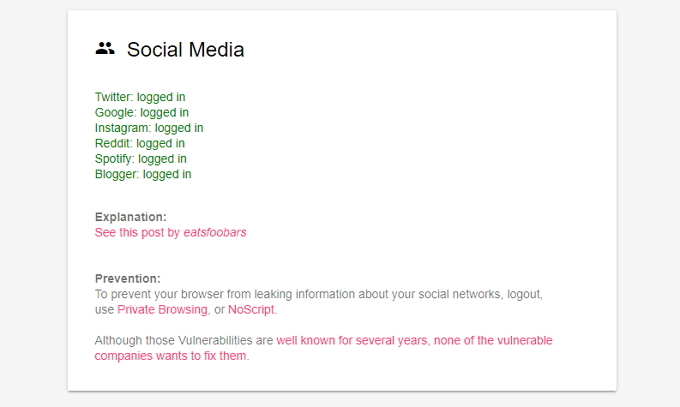

Muitos de nós sabemos que nossa atividade online é monitorada e armazenada pelo navegador. O que você talvez não saiba é quantas informações são fornecidas a cada site que você visita. Nós comparou seu navegador a um toque com vazamento pois muitas vezes distribui um grande fluxo de informações para qualquer site que desejar. Sites como O que todo navegador sabe sobre você (WEBKAY) pode oferecer uma janela para esse mundo de compartilhamento de dados em segundo plano.

Sua localização, configuração de hardware e software, conexão à Internet e contas de mídia social estão disponíveis. Alguns desses dados permitem o bom funcionamento da Internet, enquanto outras partes - como suas contas de mídia social - estão disponíveis para raspar dados para anunciantes fornecer conteúdo personalizado. O navegador do seu smartphone pode até acessar o giroscópio do seu telefone para decidir se ele está na sua mão ou na mesa.

Foco na privacidade

A Microsoft foi uma das primeiras a popularizar o modo Navegação Privada após adicionar o recurso a um Internet Explorer 8 beta. A principal vantagem do modo Navegação privada é que tudo o que você faz é armazenado apenas para essa sessão. Assim que você fecha a janela, todos os vestígios são removidos do seu computador. Ele permite que você navegue na Web de maneira rápida e fácil, sem que tudo esteja armazenado no histórico e faça login em várias contas simultaneamente. É amplamente considerada uma das maneiras mais fáceis de se proteger ao navegar em um computador compartilhado. Como se vê, no entanto, A navegação privada nem sempre é privada.

Toda a empresa do Google é baseada em vendendo suas informações para anunciantes Quanto o Google realmente sabe sobre você?O Google não é defensor da privacidade dos usuários, mas você pode se surpreender com o quanto eles sabem. consulte Mais informação . Portanto, não deve ser surpresa que seu popular navegador Chrome seja visto frequentemente como um meio para esse fim Usando o Chrome: podemos realmente confiar no Google?Por que não confiar no Google? A empresa sabe o que está fazendo; claramente o Google é confiável. Ou é? consulte Mais informação . Supondo que você queira mudar do Chrome, o código aberto Firefox é uma excelente escolha Como mudar do Chrome: como fazer o Firefox parecer em casaEntão, você decidiu que o Firefox é o melhor navegador para você. Há algo que você possa fazer para tornar o Firefox menos um ambiente externo? Sim! consulte Mais informação . A Mozilla até desenvolveu uma versão totalmente voltada à privacidade para dispositivos móveis chamado Firefox Focus O Firefox Focus bloqueia anúncios e rastreadores por padrãoO Firefox Focus bloqueia anúncios e rastreadores por padrão, garantindo que você possa navegar na Web sem medo de todas as suas ações serem analisadas. O que é lamentável para nós. consulte Mais informação . Se isso não é privado o suficiente para você, existem opções que oferecer um anonimato ainda maior 4 Navegadores Anônimos Gratuitos Completamente PrivadosA navegação anônima na web é uma maneira de proteger sua privacidade online. Aqui estão os melhores navegadores anônimos para usar. consulte Mais informação . Lembre-se, porém, que o total anonimato na internet é quase impossível - não importa o que os desenvolvedores afirmem.

Recomendações

- Raposa de fogo - O Firefox, da Mozilla, ressurgiu das cinzas do Netscape Navigator, que antes era amado, e agora é o segundo navegador da web mais popular. Firefox oferece oportunidades de personalização 7 excelentes complementos de personalização para o FirefoxSe você usa o Firefox para trabalho ou lazer, os complementos ajudam a personalizar a experiência do seu navegador apenas para você. Esses complementos de personalização oferecem uma nova aparência e uma maneira personalizada de usar o Firefox. consulte Mais informação , ao mesmo tempo em que mantém compromisso com a privacidade 3 razões convincentes pelas quais a posição do Firefox quanto à privacidade merece atençãoNinguém quer pensar que está sendo observado sem consentimento. O Firefox é o único navegador "três grandes" com zero interesse em coletar dados do usuário. O que isso realmente significa para os usuários? consulte Mais informação .

- Ópera - O Opera é baseado no mesmo navegador de código aberto Chromium que o Google Chrome, mas prioriza a privacidade. Apenas um clique é necessário para apagar todos os dados de navegação e o emblema de segurança detalha as credenciais de todos os sites. O Opera oferece até um VPN integrada gratuita Impeça seu ISP de bisbilhotar seus dados da Web gratuitamente com o OperaA melhor maneira de burlar a espionagem dos ISPs nos seus dados da Web é usar uma VPN protegida, mas se você precisar de uma alternativa sem complicações, poderá se dar bem com o navegador Opera. consulte Mais informação .

- Navegador Tor - Abreviação de The Onion Router, o navegador Tor (baseado no Firefox) conecta você a uma cadeia de nós Tor Navegação realmente privada: um guia não oficial do TorO Tor fornece navegação e mensagens verdadeiramente anônimas e não rastreáveis, além de acesso à chamada "Deep Web". O Tor não pode ser quebrado de maneira plausível por nenhuma organização do planeta. consulte Mais informação . Seu tráfego é criptografado e enviado pela cadeia antes de terminar no destino. Isso é feito na tentativa de obscurecer de onde veio. Tor também é seu gateway para a Deep Web 10 cantos pouco conhecidos da Deep Web que você pode realmente gostarA dark web tem uma má reputação, mas existem alguns sites dark realmente úteis que você pode querer conferir. consulte Mais informação .

Extensões do navegador

O Chrome e o Firefox se tornaram os navegadores dominantes em parte devido à sua capacidade de personalizar e melhorar a experiência padrão com as extensões. o Loja online do Chrome e Coleção de complementos do Mozilla permita que os desenvolvedores enviem extensões que você pode facilmente baixar e adicionar ao seu navegador. O Firefox ainda permite que você instale suas extensões em qualquer lugar com seus aplicativos para smartphones.

Como o Chrome é o navegador mais usado no mundo, ele possui um grande coleção de extensões de segurança As 8 principais extensões de segurança e privacidade do navegador ChromeA Chrome Web Store do Google hospeda muitas extensões que podem proteger sua segurança e privacidade ao usar o Chrome. Se você deseja bloquear JavaScript, plug-ins, cookies e scripts de rastreamento ou forçar sites a criptografar seu tráfego, ... consulte Mais informação . Raposa de fogo também tem uma faixa saudável Completamente seguro: 11 complementos obrigatórios do Firefox para segurançaPense no navegador que você está usando para visualizar este artigo agora. É seguro? É seguro? Você ficaria surpreso com essas respostas. consulte Mais informação , como o movimento de código aberto é naturalmente disposto à privacidade e segurança. Extensões como desconectar, HTTPS em todo o lado, Ghosterye Texugo de privacidade são até multiplataforma. Uma vantagem que as extensões têm sobre os aplicativos nativos é que elas geralmente não são bloqueadas pelos sistemas de gerenciamento do local de trabalho. Isso significa que você pode instalar livremente extensões focadas em segurança e privacidade - permitindo navegar de forma segura e privada onde quer que esteja.

Recomendações

- HTTPS em todos os lugares (cromada, Raposa de fogo, Ópera) - Se HTTPS estiver na barra de endereço, o os dados enviados entre você e o site são criptografados O que é HTTPS e como ativar conexões seguras por padrãoAs preocupações de segurança estão se espalhando por todo o mundo e alcançaram a vanguarda da mente de quase todos. Termos como antivírus ou firewall não são mais um vocabulário estranho e não são apenas entendidos, mas também usados por ... consulte Mais informação . O HTTPS Everywhere adiciona essa proteção a todos os sites.

- Texugo de privacidade (cromada, Raposa de fogo, Ópera) - Desenvolvido por ativistas da privacidade da Electronic Frontier Foundation (EFF), o Privacy Badger bloqueia anúncios de espionagem e rastreadores invisíveis.

- Rede de Confiança - A extensão Web of Trust adiciona um pequeno símbolo ao lado de qualquer site que classifique sua confiabilidade. Eles foram encontrados para ser abusando de sua posição Você deve desinstalar a Web of Trust agoraVocê deve desinstalar o WOT agora. Por quê? Porque o Web of Trust foi flagrado coletando e vendendo dados do usuário. Pior ainda, esses dados nem sempre foram anonimizados com sucesso. consulte Mais informação , mas tem desde tomaram medidas para remediar isso.

Provedores de Email

Pensamos no email como uma inovação relativamente recente, mas as sementes foram semeadas primeiro mais de 50 anos atrás A estranha história de como o email se tornou tão popularO e-mail parece uma tecnologia tão primitiva. Como isso se tornou tão popular? E como é que ainda o usamos até hoje? Aqui está a história de como tudo aconteceu. consulte Mais informação . À medida que os computadores se tornaram mais comuns ao longo da década de 1980, o email se transformou em uma parte essencial de nosso trabalho e vida pessoal. Algumas estimativas até dizem que enviamos coletivamente 205 bilhões de e-mails todo dia. Com tantas informações sendo enviadas ao redor do mundo, não é de admirar que criminosos e governos estejam ansiosos demais para olhar dentro de nossa caixa de correio global.

Recentemente, as preocupações com a vigilância do governo tornaram-se cada vez mais comuns. A criptografia é sua melhor linha de defesa contra a interceptação indesejada Como a criptografia funciona e é realmente seguro? consulte Mais informação . Ao codificar seus e-mails, apenas as partes com a chave de criptografia podem descriptografar suas mensagens. A criptografia de ponta a ponta (E2EE) é geralmente considerada o método mais seguro. Somente você e o destinatário mantêm a chave de criptografia, para que nem o servidor nem terceiros possam descriptografar suas mensagens. Infelizmente, uma mistura de razões técnicas e comerciais significa que a maioria dos provedores de e-mail convencionais não oferece E2EE.

Felizmente existem pelo menos alguns que têm sua privacidade em mente Os 5 fornecedores de email mais seguros e criptografadosFarto da vigilância do governo e de terceiros de seus e-mails? Proteja suas mensagens com um serviço de e-mail criptografado seguro. consulte Mais informação , como o ProtonMail. Desenvolvido por pesquisadores do CERN, o serviço usa E2EE e desabilita o log de IP por padrão. Seus servidores são baseados na Suíça, sob rigorosas leis de privacidade, e o software é até de código aberto. Atualmente, o ProtonMail só pode ser acessado através de o site deles ou aplicativos para dispositivos móveis. Apesar das vantagens de melhorar a privacidade, o E2EE impede a adição do ProtonMail ao Outlook ou a outros clientes de desktop. Se encontrar um provedor de e-mail seguro parecer muito complicado, pode valer a pena considerar apenas livrar-se completamente do email 4 pessoas influentes que não usam e-mail (e por que)É difícil imaginar uma vida sem e-mail, mas algumas pessoas optam por parar de usá-la completamente. Isso inclui senadores dos EUA e cineastas famosos. consulte Mais informação .

Recomendações

- ProtonMail(Android, iOS, Rede) - Com sede na Suíça e desenvolvido por pesquisadores do CERN, o ProtonMail coloca a privacidade e a segurança em primeiro plano. Eles consolidaram essa reputação ao lançar recentemente uma VPN gratuita.

- TutaNota(Android, iOS, Rede) - A TutaNota oferece um serviço semelhante ao ProtonMail, exceto que seus servidores estão baseados na Alemanha. Sua plataforma é de código aberto e oferece E2EE.

- MailFence (Rede) - O MailFence se distingue da concorrência ao oferecer um conjunto completo de ferramentas de produtividade, além de seu serviço de correio seguro. Eles demonstram seu compromisso com a privacidade doando 15% de sua renda para o EEF e EDRi.

Motores de busca conscientes da privacidade

Primeiro, houve Yahoo, AltaVista e Ask Jeeves. Então veio o Google e eles passaram a dominar o mercado. Pesquisa tornou-se sinônimo de Google - tanto que seu nome se tornou um verbo. O Google agora lida com mais de 3,5 bilhões de pesquisas por dia. Em troca de fornecer respostas quase instantâneas às suas perguntas, elas pegue seus dados e venda para anunciantes Pare de usar a Pesquisa do Google: veja por queO Google tem acesso incomparável aos seus hábitos de navegação. Dar tudo ao Google não é uma boa ideia. Aqui estão algumas excelentes alternativas do Google que ainda fazem o trabalho. consulte Mais informação . Se você preferir que o Google - ou o Yahoo e o Bing - não vendam seus dados de pesquisa ao maior lance, considere mudar para uma alternativa mais segura.

Um dos mais populares alternativas é DuckDuckGo Por que esse fã de longa data do Google agora prefere DuckDuckGoA maioria de nós não se lembra da vida antes da pesquisa no Google. Tente DuckDuckGo. Aprenda seus truques. Não há nada que você perca no Google. consulte Mais informação . Fundado em 2008, seu foco principal é fornecer resultados de pesquisa de alta qualidade sem comprometer sua privacidade. Seus Política de Privacidade é resumido em seu site como "Não coletamos ou compartilhamos informações pessoais". Isso inclui a etapa incomum de nem registrar seu endereço IP nas pesquisas. Apple e Mozilla listam o DuckDuckGo como uma opção de pesquisa em seus navegadores. Se não basta colocar a sua privacidade em primeiro lugar, você ficará feliz em saber que existem algumas coisas DuckDuckGo pode fazer isso que o Google não pode 8 truques de pesquisa que funcionam no DuckDuckGo, mas não no GoogleA Pesquisa do Google é o rei. Mas DuckDuckGo ganhou um fã fiel. Ele tem alguns recursos incomuns que nem o Google possui. consulte Mais informação .

Recomendações

- DuckDuckGo - DuckDuckGo atinge o equilíbrio perfeito entre privacidade e qualidade de pesquisa. A facilidade de uso é claramente importante para eles, e os desenvolvedores incorporam muitos recursos adicionais e ferramentas de pesquisa.

- Página inicial - O StartPage se preocupava com a sua privacidade antes que fosse legal - elas estão em operação desde 1998. É um mecanismo de meta-pesquisa, combinando site de várias fontes para oferecer a você um conjunto completo de resultados.

- SearX - Uma adição mais recente ao mercado voltado para a privacidade, o SearX é outro mecanismo de meta-pesquisa semelhante ao StartPage. O código fonte está disponível no GitHub se você deseja hospedar sua própria instância.

Redes Privadas Virtuais

UMA Rede Privada Virtual O pequeno guia MakeUseOf para terminologia de VPNA necessidade de uma conexão segura à Internet nunca foi tão vital. Uma VPN é uma ótima maneira de impedir a invasão indesejada no tráfego da Internet. Estamos aqui para discutir o jargão da VPN. consulte Mais informação (VPN) cria uma conexão entre o seu computador e um servidor remoto. Quando conectado, sempre que você solicita informações, todo o seu ISP pode ver uma conexão com o servidor VPN. Além de proteger seus dados dos ISPs, você parecerá estar localizado no endereço IP do servidor VPN. Você pode ter ouvido o mito de que somente aqueles com algo a esconder precisam de uma VPN 5 mitos comuns da VPN e por que você não deveria acreditar nelesPlanejando usar uma VPN? Não sabe por onde começar ou confuso sobre o que eles fazem? Vamos dar uma olhada nos cinco principais mitos sobre VPNs e por que eles simplesmente não são verdadeiros. consulte Mais informação . No entanto, VPNs tem muitos usos 11 razões pelas quais você precisa de uma VPN e o que éAs redes privadas virtuais podem proteger sua privacidade. Explicamos o que exatamente eles fazem e por que você deve usar uma VPN. consulte Mais informação - não menos importante, permitindo que você desbloquear conteúdo com restrição geográfica Quais VPNs ainda funcionam com o Netflix?A Netflix está reprimindo as VPNs, mas há algumas que ainda funcionam. Aqui estão as melhores VPNs para usar com o Netflix. consulte Mais informação - e são uma das maneiras mais eficazes de proteger sua privacidade e segurança online.

Embora os produtos gratuitos sejam vistos com um ceticismo bem merecido, existem algumas VPNs gratuitas que não comprometem sua privacidade 8 serviços VPN totalmente gratuitos para proteger sua privacidadeVPNs de dados ilimitadas e gratuitas não existem, a menos que sejam fraudes. Aqui estão as melhores VPNs gratuitas gratuitas que você pode experimentar com segurança. consulte Mais informação . A entrega de todos os seus dados a terceiros pode parecer arriscada; portanto, você precisa ter certeza de que você pode confiar no seu provedor de VPN 5 sinais de que você pode confiar no seu cliente VPNO uso de uma VPN ajuda a proteger seu tráfego contra invasões e suas informações contra roubo. Mas como você pode ter certeza de que sua VPN está protegendo você? Aqui estão cinco sinais de que sua VPN é confiável. consulte Mais informação . Apesar de todos os benefícios, é importante não cair na armadilha de acreditando que sua VPN é totalmente privada 5 maneiras de sua VPN não ser tão privada quanto você pensa que éSua VPN não é tão segura ou privada como você pensa. Explicamos por que você e seu histórico de navegação podem não ser anônimos, afinal. consulte Mais informação . Nosso guia atualizado regularmente para os melhores serviços de VPN Os melhores serviços de VPNCompilamos uma lista do que consideramos os melhores provedores de serviços de rede virtual privada (VPN), agrupados por premium, gratuito e compatível com torrent. consulte Mais informação deve lhe dar um lugar para começar.

Recomendações

- ExpressVPN - O ExpressVPN fornece acesso a 1.000 servidores físicos em 136 localizações geográficas em 87 países. Para o anonimato completo Desfrute de uma VPN segura e fácil de usar com ExpressVPNPor que você deve escolher o ExpressVPN? Bem, tentamos e gostamos do que vimos até agora. Nós pensamos que você também. consulte Mais informação , eles não mantêm registros e aceitam pagamento em Bitcoin.

- Acesso Privado à Internet - A VPN de acesso privado à Internet pode ser executada em praticamente todos os dispositivos Proteja sua atividade de navegação com VPN privada de acesso à Internet [Giveaway]Estamos oferecendo 10 contas de acesso à Internet privadas válidas por um ano! Leia nossa explicação passo a passo e participe da distribuição! consulte Mais informação , possui servidores em 25 países e usa a criptografia AES para proteger seus dados. Ele permite conectar até cinco dispositivos simultaneamente e não armazena logs de tráfego.

- TunnelBear - O TunnelBear do Canadá é o VPN perfeita para usuários casuais da Internet TunnelBear: a VPN mais fácil para proteger sua privacidadeO TunnelBear visa simplificar a VPN, tornando-a útil para todos. Seu compromisso de proteger sua privacidade online o torna um ótimo provedor. consulte Mais informação . Usando um aplicativo independente ou uma extensão do Chrome, você pode se conectar a servidores em 20 países. É um serviço de assinatura, mas oferece uma conta gratuita com 500 MB por mês.

Gerenciadores de senhas

Você está entre os 17% das pessoas que use "123456" como senha 7 erros de senha que provavelmente o levarão a ser invadidoAs piores senhas de 2015 foram divulgadas e são bastante preocupantes. Mas eles mostram que é absolutamente essencial fortalecer suas senhas fracas, com apenas alguns ajustes simples. consulte Mais informação ? Senhas como essa são terríveis - mas são curtas, fáceis de lembrar e convenientes. Uma maneira cada vez mais popular de melhorar sua segurança, sem precisar se lembrar de senhas complexas, é use um gerenciador de senhas Como os gerenciadores de senhas mantêm suas senhas segurasSenhas difíceis de decifrar também são difíceis de lembrar. Quer estar seguro? Você precisa de um gerenciador de senhas. Veja como eles funcionam e como mantêm você em segurança. consulte Mais informação . De maneira mais simplista, os gerenciadores de senhas criam uma versão mais segura do armazenamento de senhas do seu navegador. A maioria estenderá isso para um conjunto de ferramentas de gerenciamento, incluindo a geração de senhas aleatórias e seguras. O benefício se torna aparente quando você visita seu site favorito e o gerenciador de senhas preenche automaticamente seus detalhes de login.

Além de armazenar e gerar senhas, a maioria dos gerentes possui um recurso que permite audite suas senhas Domine suas senhas para sempre com o desafio de segurança da LastpassPassamos tanto tempo online, com tantas contas, que lembrar as senhas pode ser realmente difícil. Preocupado com os riscos? Descubra como usar o Desafio de segurança do LastPass para melhorar sua higiene de segurança. consulte Mais informação . Você pode ver rapidamente quais sites possuem senhas fracas, duplicadas ou antigas e até alterá-las com um único clique. Apesar do nome, você pode usar seu gerenciador de senhas como um cofre digital seguro 7 superpotências inteligentes do gerenciador de senhas que você precisa para começar a usarOs gerenciadores de senhas possuem muitos recursos excelentes, mas você sabia sobre eles? Aqui estão sete aspectos de um gerenciador de senhas que você deve aproveitar. consulte Mais informação . O armazenamento seguro de informações importantes, como números de cartão de crédito e detalhes da conta bancária, pode ser útil.

Você pode até armazenar credenciais Wi-Fi para fazer logon em redes diferentes. Compartilhar suas senhas geralmente é uma experiência incrivelmente insegura. Não é assim com um gerenciador de senhas. Basta digitar o endereço de e-mail do destinatário e você pode compartilhe sua senha com segurança Como compartilhar senhas com segurança com amigos e familiaresVocê nunca deve compartilhar suas senhas. Mas você faz, não é? É por isso que mostraremos como compartilhar suas senhas, mantendo suas contas o mais seguras possível. consulte Mais informação sem ter que revelar.

Palavras como "ovos" e "uma cesta" podem estar à deriva na sua mente. Muitos gerenciadores de senhas terão recursos de segurança, como autenticação de dois fatores, e impedirão logins de locais desconhecidos - mas você precisa certifique-se de usá-los Você está cometendo esses 6 erros de segurança do Password Manager?Os gerenciadores de senhas podem ser tão seguros quanto você deseja e, se você cometer algum desses seis erros básicos, acabará comprometendo sua segurança online. consulte Mais informação . É verdade que gerenciadores de senhas não são perfeitos 4 razões pelos quais os gerentes de senha não são suficientes para manter suas senhas segurasOs gerenciadores de senhas são valiosos na batalha contínua contra hackers, mas eles não oferecem proteção suficiente por conta própria. Esses quatro motivos mostram por que os gerenciadores de senhas não são suficientes para manter suas senhas seguras. consulte Mais informação - ainda oferecem proteção extra sobre o armazenamento de senhas do navegador e economizam deixando notas adesivas com a senha colada na tela.

Recomendações

- Última passagem - LastPass é o gerenciador de senhas mais popular. O suporte a várias plataformas significa que você pode usá-lo, independentemente do dispositivo em que está. Apesar de seus muitos benefícios O guia completo para simplificar e proteger sua vida com LastPass e XmarksEmbora a nuvem signifique que você possa acessar facilmente suas informações importantes onde quer que esteja, também significa que você tem muitas senhas para acompanhar. É por isso que o LastPass foi criado. consulte Mais informação , depois de adquirido pelos defensores da privacidade do LogMeIn, veja-o com suspeita.

- KeePass - Se você preferir usar um gerenciador de senhas de código aberto, O KeePass é para você KeePass Password Safe - O melhor sistema de senhas criptografadas [Windows, Portable]Armazene suas senhas com segurança. Completo com criptografia e um gerador de senhas decente - para não mencionar plugins para Chrome e Firefox - o KeePass pode ser o melhor sistema de gerenciamento de senhas disponível no mercado. Se vocês... consulte Mais informação . Embora não tenha a interface do usuário atraente da competição, é funcionalmente semelhante ao LastPass.

- Passar - Um pouco diferente dos outros, o Pass é um ferramenta de linha de comando para gerenciamento de senhas Como usar o Pass, o melhor gerenciador de senhas de código abertoProcurando um gerenciador de senhas para Linux ou Mac OS X de código aberto? Bem, você está com sorte, porque o Pass é gratuito, baseado em padrões de criptografia robustos e super fácil de usar! consulte Mais informação e armazena suas senhas em um arquivo criptografado por GPG. É de código aberto e roda em Linux, Mac e Windows.

Sistemas operacionais

O Windows sempre foi algo como um campo minado de privacidade. O lançamento do Windows 10 trouxe algumas práticas invasivas de coleta de dados e só piorou a situação. Enquanto a Microsoft se foi alguma maneira de acalmar esses medos Não deixe o Windows 10 espionar você: gerencie sua privacidade!O Windows 10 está observando você. O mais recente sistema operacional da Microsoft está, sem dúvida, coletando mais informações pessoais do que nunca. Mostraremos como controlar melhor sua privacidade. consulte Mais informação , é claro que o Windows é não é o sistema operacional mais consciente da privacidade Privacidade e Windows 10: Seu Guia para Telemetria do WindowsCom o advento da Atualização do Windows 10 Creator, a Microsoft parece ter decidido ser mais transparente sobre suas atividades de coleta de dados. Descubra quanto é recolhido e o que você pode fazer. consulte Mais informação . Felizmente, você tem opções. Entre as principais empresas de tecnologia, a Apple é uma das mais vigorosas na defesa do seu direito à privacidade. Eles até lutaram contra o FBI no tribunal quando pediram à Apple que quebrasse a criptografia do iPhone. Esse compromisso com a privacidade faz do macOS uma alternativa convencional atraente para o Windows. Vale ressaltar que, embora o macOS seja geralmente considerado muito seguro, não é à prova de balas Quais ameaças à segurança os usuários de Mac enfrentam em 2016?Merecido ou não, o Mac OS X tem uma reputação de ser mais seguro que o Windows. Mas essa reputação ainda é merecida? Quais ameaças à segurança existem para a plataforma Apple e como elas estão afetando os usuários? consulte Mais informação .

Como vimos antes, o software de código aberto geralmente é mais amigável à privacidade, pois qualquer um pode ver o código por trás dele O que é software de código aberto? [MakeUseOf explica]"Código aberto" é um termo que é muito usado nos dias de hoje. Você pode saber que certas coisas são de código aberto, como Linux e Android, mas você sabe o que isso implica? O que está aberto ... consulte Mais informação . O mesmo acontece com os sistemas operacionais de código aberto, o mais popular dos quais é o Linux. Se você nunca ouviu falar do Linux antes, pode ter sabido visto em shows como o excelente Mr Robot. Atualmente, a participação de mercado do Linux fica em torno de 2%, o que representa aproximadamente 40 milhões de dispositivos em todo o mundo. O Linux não é apenas um sistema operacional, mas uma coleção de distribuições gratuitas ("distros") que usam código subjacente semelhante. Se você decidir mudar para o Linux, terá um ampla gama de escolha Introdução ao Linux e UbuntuVocê está interessado em mudar para o Linux... mas por onde você começa? O seu PC é compatível? Seus aplicativos favoritos funcionam? Aqui está tudo o que você precisa saber para começar a usar o Linux. consulte Mais informação . Distros como Qubes são uniformes especializado em segurança Qubes OS 3.2: O sistema operacional Linux mais seguroO Qubes OS é um sistema operacional Linux funcional e intuitivo, orientado à segurança, e é usado por Edward Snowden. Seu ônus sobre segurança, soberba compartimentação, liberdade e recursos de privacidade integrados é o ideal para você? consulte Mais informação . Uma comunidade vibrante e comprometida significa que o Linux também tem alguns ferramentas excelentes para ajudar sua segurança 5 ferramentas de segurança que você deve ter no LinuxDesde o início, o Linux é bastante seguro, especialmente quando comparado a outros sistemas operacionais, como macOS ou Windows. Mesmo assim, é bom aproveitar isso, começando com essas ferramentas. consulte Mais informação .

Recomendações

- Mac OS - O sistema operacional proprietário desenvolvido pela Apple. Como a Apple opera uma abordagem de pacote completo para o design de hardware, ela só pode ser encontrada em seus dispositivos Existe um momento certo para comprar um novo Mac, iPhone ou iPad?Quer saber quando você deve comprar um iPhone, Mac ou iPad? Aqui estão os melhores horários para comprar hardware da Apple pelo valor máximo. consulte Mais informação - a não ser que você queira tente sua mão em um Hackintosh Como criar seu próprio HackintoshEste guia "Como Hackintosh" descreve o que você precisa fazer para criar um Power PC Hackintosh. Este guia mostra o caminho. consulte Mais informação .

- Qubes OS - Distribuição Linux focada em segurança. Usa uma abordagem chamada segurança por compartimentação. Isso permite que você mantenha diferentes partes da sua vida digital isoladas das outras. Edward Snowden aprovou.

- Caudas - Sistema Amnésico Incógnito em Direto, mais conhecido como Tails Sistemas operacionais Linux para paranóicos: Quais são as opções mais seguras?A mudança para o Linux oferece muitos benefícios para os usuários. De um sistema mais estável a uma vasta seleção de software de código aberto, você é o vencedor. E não vai te custar um centavo! consulte Mais informação , é um sistema operacional ao vivo portátil que você pode iniciar em qualquer computador a partir de um DVD, pendrive ou cartão SD. O principal objetivo do Tails é proteger sua privacidade e anonimato, com todos os dados roteados pelo Tor.

Going Mobile

Com tantas informações facilmente acessíveis em nossos dispositivos móveis, é fundamental que tomemos medidas para protegê-los também. O iOS é geralmente considerado o sistema operacional móvel mais seguro Qual é o sistema operacional móvel mais seguro?Lutando pelo título de sistema operacional móvel mais seguro, temos: Android, BlackBerry, Ubuntu, Windows Phone e iOS. Qual sistema operacional é o melhor para se defender contra ataques online? consulte Mais informação graças à abordagem do jardim murado da Apple. Apesar de sua natureza mais aberta O Android é realmente um código aberto? E isso importa mesmo?Aqui vamos explorar se o Android é ou não realmente um código aberto. Afinal, é baseado no Linux! consulte Mais informação , O sistema operacional Android do Google também é relativamente seguro. Você só precisa estar vigilante quais aplicativos você instala Não instale esses 10 aplicativos populares do AndroidEsses aplicativos para Android são extremamente populares, mas também comprometem sua segurança e privacidade. Se você os tiver instalado, convém desinstalá-los depois de ler isso. consulte Mais informação e o que permissões que eles pedem O que são permissões do Android e por que você deve se importar?Você já instala aplicativos Android sem pensar duas vezes? Aqui está tudo o que você precisa saber sobre as permissões de aplicativos para Android, como elas foram alteradas e como isso afeta você. consulte Mais informação . O Google está reinando no problema de fragmentação do Android, mas recebendo atualizações de segurança oportunas Por que meu telefone Android ainda não foi atualizado?O processo de atualização do Android é longo e complicado; vamos examiná-lo para descobrir exatamente por que seu telefone Android demora tanto para atualizar. consulte Mais informação ainda pode ser um problema em alguns aparelhos.

Sua escolha do sistema operacional faz parte do quebra-cabeça de segurança móvel - os aplicativos que você escolhe usar são os outros. Apesar das proteções estabelecidas pela Apple e pelo Google, ainda existe o risco de vírus e malware em seus dispositivos móveis. Se você está preocupado com o risco de infecções, pode ser bem atendido usando um aplicativo antivírus no seu smartphone Você precisa de aplicativos antivírus no Android? E o iPhone?O Android precisa de aplicativos antivírus? E o seu iPhone? Veja por que os aplicativos de segurança para smartphones são importantes. consulte Mais informação .

O Google Play tem uma coleção incrivelmente diversificada de aplicativos que atendem a todas as necessidades e interesses. Entre os 2,8 milhões de aplicativos, há alguns que abusar de sua posição privilegiada Não instale esses 10 aplicativos populares do AndroidEsses aplicativos para Android são extremamente populares, mas também comprometem sua segurança e privacidade. Se você os tiver instalado, convém desinstalá-los depois de ler isso. consulte Mais informação no seu celular. Como a Apple examina todos os envios antes de chegar à App Store, suas chances de baixar aplicativos não autorizados são mais remotas. Em vez disso, você deve se concentrar em gerenciar permissões do seu aplicativo e desativar o rastreamento Aumente a privacidade do seu iOS com essas configurações e ajustesTodos sabemos que governos e empresas coletam informações do seu telefone. Mas você está voluntariamente dando muito mais dados do que imagina? Vamos ver como consertar isso. consulte Mais informação . Permissões do Android não são tão intuitivos Aumente a privacidade do seu iOS com essas configurações e ajustesTodos sabemos que governos e empresas coletam informações do seu telefone. Mas você está voluntariamente dando muito mais dados do que imagina? Vamos ver como consertar isso. consulte Mais informação , mas eles são potencialmente mais invasivos. A abertura inerente do Android significa que existem mais opções para protegendo sua privacidade e segurança 8 ótimos aplicativos para Android que protegem sua privacidade e segurançaSe você deseja manter seu dispositivo Android seguro e protegido, recomendamos esses aplicativos. consulte Mais informação .

Recomendações

- Ache meu celular (Android, iOS) - Apple e Google oferecem recursos de rastreamento de telefone integrados em suas respectivas plataformas móveis. Ambos os serviços são gratuitos e permitem rastrear a localização do seu dispositivo e limpar remotamente seus dados.

- DuckDuckGo (Android, iOS) - Embora o DuckDuckGo tenha um site móvel, eles também fornecem aplicativos móveis que combinam seu mecanismo de pesquisa e navegador da web focados na privacidade.

- Avast Antivírus e segurança (Android, iOS) - O Avast tem sido uma escolha recomendada para software antivírus gratuito no Windows. Seus aplicativos para smartphones tornam a proteção antivírus móvel, além de oferecer uma variedade de recursos como bloqueador de chamadas e applocker.

Mensagens seguras

Os telefones celulares mudaram nosso relacionamento com a comunicação com os introdução de SMS. Começamos a confiar em chats baseados em texto para trocar informações frequentemente confidenciais. A introdução de smartphones e aplicativos de mensagens aumentou a popularidade dos chats de texto. No entanto, o compartilhamento de informações privadas por meio de um aplicativo exige que você confie no desenvolvedor e tenha certeza de que ninguém está ouvindo. Como sabemos que o governo escuta nossas comunicações, o E2EE é a melhor solução para proteger suas mensagens privadas. O Snowden vaza também expôs o programa PRISM O que é o PRISM? Tudo o que você precisa saberA Agência de Segurança Nacional dos EUA tem acesso a quaisquer dados que você esteja armazenando com provedores de serviços dos EUA, como Google Microsoft, Yahoo e Facebook. Eles também estão provavelmente monitorando a maior parte do tráfego que flui pelo ... consulte Mais informação que obrigou as empresas de tecnologia a entregar seus dados ao governo.

Se você quiser uma conversa verdadeiramente privada, precisará escolher um aplicativo de mensagens que não apenas ofereça E2EE, mas também valorize sua privacidade. Em uma reviravolta bastante surpreendente, o WhatsApp de propriedade do Facebook se tornou um dos líderes em sistema de mensagens E2EE seguro Como ativar a criptografia de segurança do WhatsAppO chamado protocolo de criptografia de ponta a ponta promete que "somente você e a pessoa com quem está se comunicando podem ler o que é enviado". Ninguém, nem mesmo o WhatsApp, tem acesso ao seu conteúdo. consulte Mais informação . Os vazamentos de Snowden deram início a um movimento para aplicativos criptografados, incluindo Sinal, Telegrama e Wickr 4 alternativas lisas do WhatsApp que protegem sua privacidadeO Facebook comprou o WhatsApp. Agora que superamos o choque dessas notícias, você está preocupado com a privacidade de seus dados? consulte Mais informação . Todos eles oferecem recursos muito semelhantes, portanto sua escolha de plataforma provavelmente se resumirá à qual seus amigos estão dispostos a usar.

Recomendações

- Whatsapp (Android, iOS, Rede) - O WhatsApp é confortavelmente o aplicativo de mensagens entre plataformas mais popular do mundo. Cheio de recursos e totalmente gratuito Os melhores novos recursos do WhatsApp que você pode ter perdidoO WhatsApp está constantemente adicionando novos recursos. Identificamos e rastreamos os melhores novos recursos adicionados ao WhatsApp ao longo dos anos. consulte Mais informação , é o favorito de viajantes internacionais. Ele fica um pouco estranho no portfólio do Facebook devido à falta de publicidade e (discutível Como parar o WhatsApp de entregar suas informações ao FacebookAgora que o WhatsApp pertence ao Facebook, seus dados podem ser entregues às mãos do Facebook - a menos que você impeça que isso aconteça. consulte Mais informação ) foco na privacidade do usuário.

- Sinal (Android, iOS) - Desenvolvido pela Open Whisper Systems, cujo software de criptografia é incorporado ao WhatsApp. Se você gosta da segurança E2E do WhatsApp, mas não confia no Facebook, o Signal é o caminho.

- Mensagens (iOS, macOS) - Anteriormente conhecido como iMessage, o aplicativo de mensagens da Apple permite que você converse com outros usuários de Mensagens gratuitamente. As mensagens são E2EE e podem ser acessadas no iOS e no macOS.

Armazenamento na núvem

Embora tenhamos elogiado o armazenamento em nuvem por sua capacidade de fazer backup de seus arquivos com facilidade, ele também pode comprometer sua privacidade e segurança. Infelizmente, existem riscos inerentes ao colocar dados na internet. Mesmo que ele evite a interceptação, você corre o risco de que seu provedor de armazenamento em nuvem pode ser hackeado Você é um dos 69 milhões de usuários hackeados do Dropbox?Foi confirmado que 68 milhões de contas do Dropbox foram invadidas em agosto de 2012. O seu era um deles? O que você deve fazer sobre isso? E por que o hack levou quatro anos para vir ... consulte Mais informação . Já sabemos que o Google extrai todos os seus dados, mas outros também podem estar dispostos a corroer sua privacidade. Como O Evernote demonstrou Mantenha suas anotações privadas: 5 alternativas criptografadas ao EvernoteO Evernote não criptografa e protege suas anotações por padrão. Se você estiver procurando por um aplicativo de notas criptografadas, tente estas alternativas. consulte Mais informação , os provedores de nuvem podem alterar sua Política de Privacidade com pouco aviso e deixá-lo exposto às práticas invasivas.

Assim como no e-mail, nenhum dos principais fornecedores oferece o E2EE para tornar seu serviço mais seguro. Isso geralmente ocorre porque adiciona uma etapa ou inconveniente adicional que pode limitar o apelo em massa de sua oferta. Se você deseja fortalecer as defesas no armazenamento em nuvem, considere usar um provedor como Tresorit. Todos os dados são criptografados no E2E, oferecem aplicativos para desktop e móveis e se integram ao Windows Explorer. Armazenar seus dados online sempre traz algum risco. No entanto, ao colocar o E2EE na mistura, você adiciona mais obstáculos para qualquer invasor mal-intencionado que deseja acessar seus dados.

Se você decidir que o armazenamento em nuvem não é para você, uma solução caseira pode ser mais apropriada. Você pode usar dispositivos NAS (Network Attached Storage) para faça backup local de todos os seus dados. Como os dispositivos NAS normalmente permitem conectar vários discos rígidos, você pode fazer backup de seus dados em vários discos para redundância aprimorada. Usando software como Seafile ou Nextcloud é possível criar o seu próprio servidor em nuvem auto-hospedado As 3 melhores alternativas auto-hospedadas do Dropbox, testadas e comparadasProcurando uma alternativa do Dropbox que não imponha restrições? Aqui estão as melhores alternativas auto-hospedadas do Dropbox. consulte Mais informação para uma maior tranquilidade.

Recomendações

- Tresorit - O Tresorit da Suíça é um serviço de armazenamento em nuvem funcionalmente semelhante ao Dropbox, mas com E2EE. O suporte completo para desktop, web e móvel facilita o acesso. Contas individuais começam em US $ 10,42 por 1 TB de armazenamento.

- Nextcloud - Outro concorrente do Dropbox, mas com uma diferença - é totalmente gratuito, criptografado e de código aberto. O software permite que você configure usando seus servidores em nuvem ou hospede seu próprio servidor privado.

- Seafile - Semelhante ao Nextcloud, pois permite que você hospede seu próprio armazenamento em nuvem Crie seu próprio armazenamento seguro na nuvem com o SeafileCom o Seafile, você pode executar seu próprio servidor privado para compartilhar documentos com grupos de colegas ou amigos. consulte Mais informação , oferecendo um serviço no estilo Dropbox.

Ferramentas de criptografia

Tradicionalmente, quando você deseja enviar uma mensagem, mas não deseja ler o conteúdo, escreveria em código. O destinatário usaria um conjunto de regras para decodificar com segurança a mensagem. Como o custo da computação de alto desempenho diminuiu de acordo com Lei de Moore, ficou mais fácil executar cálculos matemáticos complexos em um período relativamente curto. Isso levou ao aumento de criptografia como um método seguro de codificação de dados Como a criptografia funciona e é realmente seguro? consulte Mais informação .

O acesso não autorizado aos seus dados é um risco crescente. Ao criptografar seus dados antes que cheguem às mãos de outra pessoa, você impedi-los de acessar suas informações confidenciais Não apenas para paranóicos: 4 razões para criptografar sua vida digitalA criptografia não é apenas para teóricos da conspiração paranóica, nem apenas para os geeks da tecnologia. Criptografia é algo que todo usuário de computador pode se beneficiar. Os sites de tecnologia escrevem sobre como você pode criptografar sua vida digital, mas ... consulte Mais informação . Dependendo das suas necessidades, existem ferramentas que criptografarão arquivos únicos, até discos rígidos inteiros TrueCrypt Is Dead: 4 alternativas de criptografia de disco para WindowsTrueCrypt não existe mais, mas felizmente existem outros programas úteis de criptografia. Embora eles não sejam substituições exatas, eles devem atender às suas necessidades. consulte Mais informação . A criptografia de arquivo único não é uma tarefa exigente, mas a criptografia de disco rígido inteira pode tornar inconveniente o acesso aos seus dados. Antes de realizar a criptografia completa do disco, verifique se você considerou a taxa de risco a recompensa inteira.

Recomendações

- VeraCrypt - sucessor de código aberto para o agora extinto, TrueCrypt multiplataforma Guia do usuário do TrueCrypt: proteja seus arquivos particularesPara realmente manter seus dados seguros, você precisa criptografá-los. Não tem certeza de como começar? Você precisa ler o manual do usuário TrueCrypt de Lachlan Roy e aprender a usar o software de criptografia TrueCrypt. consulte Mais informação . Executa criptografia em tempo real com uma escolha de cinco algoritmos.

- PGP - Pretty Good Privacy (PGP) é uma das mais populares e antigas peças de software de criptografia. Comumente usado para criptografar comunicações PGP Me: Muito boa privacidade explicadaPretty Good Privacy é um método para criptografar mensagens entre duas pessoas. Veja como ele funciona e se é capaz de ser examinado. consulte Mais informação e e-mails, ele também pode executar a criptografia de disco inteiro seguindo o padrão OpenPGP.

- AESCrypt - O AESCrypt é um código aberto e gratuito, ferramenta de plataforma cruzada para criptografar seus arquivos 5 ferramentas eficazes para criptografar seus arquivos secretosPrecisamos prestar mais atenção do que nunca às ferramentas de criptografia e a qualquer coisa projetada para proteger nossa privacidade. Com as ferramentas certas, é fácil manter nossos dados em segurança. consulte Mais informação . Escolha um arquivo, digite uma senha e seu arquivo é protegido com criptografia AES de 256 bits.

Defensores de dados

Proteger seus dados contra o ataque constante de ataques pode parecer uma batalha difícil. No entanto, existem empresas e software por aí que realmente se preocupam com sua privacidade e segurança. Se você valoriza sua privacidade, abrir o código-fonte sempre que possível é provavelmente a melhor decisão que você pode tomar. Escapar das garras da Microsoft e da Apple também faz valer a transição para o Linux.

Encontrar um equilíbrio entre conveniência e segurança pode ser difícil. Para a maioria das pessoas, a conveniência supera as preocupações de segurança e, portanto, elas escolhem as opções principais do Google e similares. No entanto, vale a pena o esforço para se proteger dos hacks, vazamentos e vigilância cada vez mais comuns.

Você está preocupado com sua privacidade? Quais ferramentas você experimentará primeiro? Você acha que perdemos alguma coisa? Deixe-nos saber nos comentários abaixo!

James é o Editor de Guias de Compras e Hardware de Notícias da MakeUseOf e escritor freelancer apaixonado por tornar a tecnologia acessível e segura para todos. Paralelamente à tecnologia, também interessada em saúde, viagens, música e saúde mental. Licenciatura em Engenharia Mecânica pela Universidade de Surrey. Também pode ser encontrado escrevendo sobre doenças crônicas no PoTS Jots.