Propaganda

Criptografia é uma prática essencial de segurança. Embora seu sistema de arquivos possa ter a criptografia ativada, o que dizer de máquinas compartilhadas ou informações extremamente confidenciais?

Não tema, você pode manter sua coleção de músicas secretas de Justin Bieber em seu armário com o Tomb.

O que é um túmulo?

No sentido Linux da palavra, uma tumba é como uma pasta bloqueada que pode ser armazenada com segurança em um sistema de arquivos. Outra grande característica é que as chaves que destrancam a tumba podem ser mantidas separadamente. Por exemplo, você pode ter sua tumba em um computador compartilhado e suas chaves em uma unidade USB.

Uma das melhores coisas sobre o Tomb é que ele fica na tecnologia Linux padrão. A tecnologia subjacente usada pelo Tomb está nos kernels do Linux desde a versão 2.6, o que significa que você está usando a tecnologia desenvolvida por alguns dos melhores desenvolvedores do Linux.

A tumba afirma que sua ambição é fornecer segurança de nível militar por meio de:

- Um design minimalista que consiste em código pequeno e legível.

- Facilitação de boas práticas, como separação física de armazenamento e chaves.

- Adoção de algumas implementações padrão e bem testadas.

Túmulos são como arquivos únicos cujo conteúdo é inacessível na ausência da chave com a qual foram trancados e de sua senha. Uma vez abertos, os túmulos são como pastas comuns. Os túmulos podem até ser batidos perto, mesmo quando em uso.

Como mencionado, você deve ter o túmulo, sua chave e a senha para acessá-lo. Os arquivos podem ser ofuscados ainda mais usando a obscuridade para ocultar túmulos e incorporando chaves em JPEGs.

Interessado? Aqui está como fazer isso.

Instalando o Tomb

Instalar o Tomb e suas dependências é o mais fácil possível. Faça o download da versão mais recente, descompacte o arquivo e use o comando make.

As dependências necessárias são:

- zsh

- sudo

- gnupg

- cryptsetup

- maldições

Você já pode ter estes instalados. Caso contrário, depois de baixar todas as dependências usando apto ou qualquer que seja o gerenciador de pacotes seu sistema usa o tipo:

wget https://files.dyne.org/tomb/Tomb-2.5.tar.gz. tar xvfz Tomb-2.5.tar.gz. sudo make installE é só isso. Você está pronto para começar a criar e usar o Tomb!

Criando um túmulo

Tomb é um daqueles aplicativos que tem seus comandos com temas em torno de seu nome. Por exemplo, possui comandos como escavação, enterrare exumar. Para obter uma lista completa dos comandos do Tomb, confira página de manual digitando:

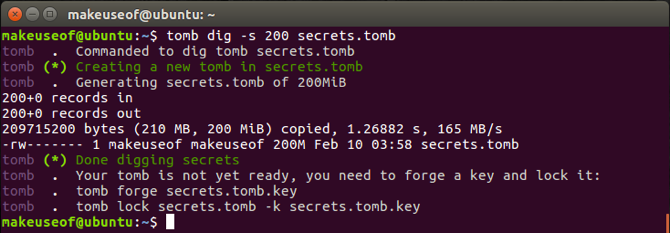

túmulo do homemPara criar sua primeira tumba, você precisa cavar! Quando estiver pronto, digite:

escavação do túmulo -s 200 secrets.tomb

Este comando cria uma tumba de 200 MB para armazenar sua coleção de fotos infelizes. Sinta-se livre para criar o tamanho que mais lhe convier. Uma tumba sempre pode ser redimensionada usando o redimensionar comando. Lembre-se de que você sempre pode cultivar um túmulo, mas não encolher um.

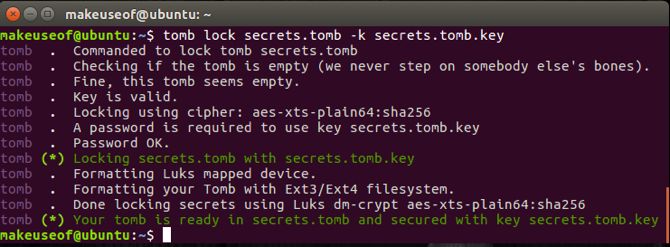

Travando o túmulo

Agora que temos uma parte do nosso arquivo seguro, precisamos criar uma chave e bloquear a tumba. Para criar isso, digite:

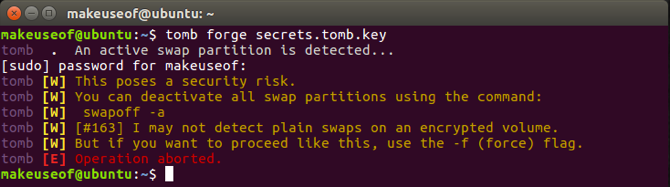

forja do túmulo secrets.tomb.key.

Você deve ter notado que este comando não foi executado e o Tomb emitiu um aviso. O aviso mostra que você tem um arquivo de troca em execução. Isso é um risco, porque o conteúdo da sua RAM pode ser gravado no seu arquivo de troca durante esse processo e, se alguém analisar o seu arquivo de troca, poderá escolher sua chave ou senha!

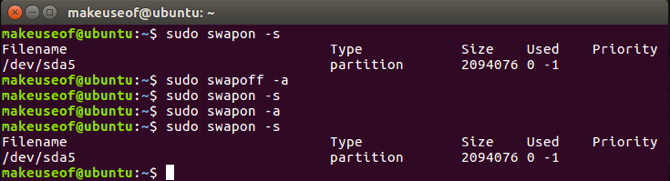

Neste momento, a tumba recomenda desativar o arquivo de troca ao trabalhar com a tumba e ativar a troca novamente depois que você terminar. Tomb gentilmente fornece o comando para fazê-lo! Para visualizar qualquer partição de troca configurada, digite:

sudo swapon -sVocê pode ativar e desativar sua troca usando os seguintes comandos:

sudo swapoff -a. sudo swapon -a

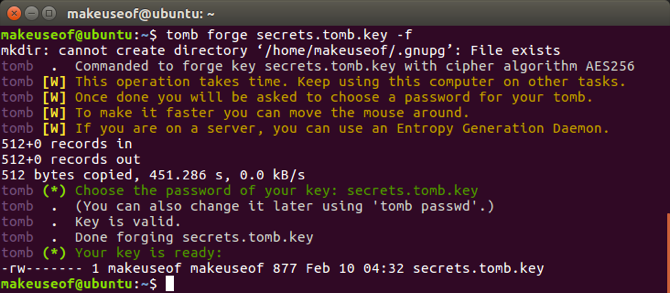

Se você não se incomoda com seu arquivo de troca, pode forçar a criação da chave digitando:

forja do túmulo secrets.tomb.key -f.

Dependendo da velocidade do seu PC, a geração de chaves pode demorar um pouco. Você pode acelerar isso com alguns movimentos aleatórios do mouse. Você será solicitado a digite e confirme uma senha Como criar uma senha forte que você não esqueceráVocê sabe como criar e lembrar uma boa senha? Aqui estão algumas dicas e truques para manter senhas fortes e separadas para todas as suas contas online. consulte Mais informação para sua chave. Agora, para bloquear sua tumba com a chave que você acabou de criar, digite:

fechamento do túmulo secrets.tomb -k secrets.tomb.key.

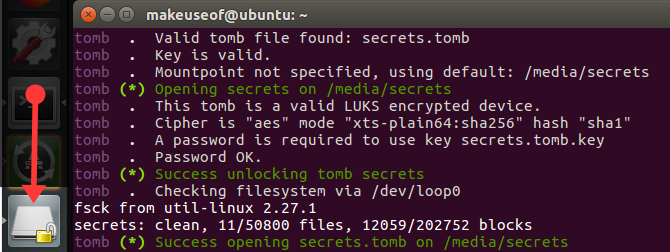

Usando um túmulo

Para abrir e usar seu tipo de túmulo:

túmulo aberto -k secrets.tomb.key secrets.tomb

Nesse ponto, você será solicitado a digitar sua senha para a chave. Uma vez feito, o túmulo será desbloqueado e montado como uma unidade externa.

Os túmulos também podem ser usados para armazenar arquivos de configuração para alguns de seus aplicativos. Você pode primeiro desbloquear sua tumba e iniciar um aplicativo que exija os referidos arquivos de configuração. Se alguém tentar iniciar o aplicativo sem desbloquear o túmulo, o aplicativo parecerá não estar configurado.

Depois de organizar os vídeos de ensaio do X Factor dentro do seu túmulo, você pode fechá-lo de duas maneiras. Ou usando o Fechar comando ou o bater comando.

túmulo perto [| tudo] túmulo slam tudo Se você tiver mais de um túmulo aberto, poderá especificar o nome do túmulo a ser fechado ou usar todos para fechar todos os túmulos abertos no momento. o Fechar O comando falhará se o túmulo estiver em uso por um processo em execução.

Se você estiver com pressa e precisar fechar seus túmulos, independentemente dos processos em execução, poderá usar o bater comando. Isso pode resultar em perda de dados não salvos nos arquivos em uso, portanto, use com cuidado.

Mais segurança através da obscuridade

Uma das coisas a ter em atenção ao usar o Tomb é que não há nenhum processo de limpeza. Isso significa que, assim que terminar sua tumba, você precisará garantir que a chave seja removida se ela existir na mesma máquina.

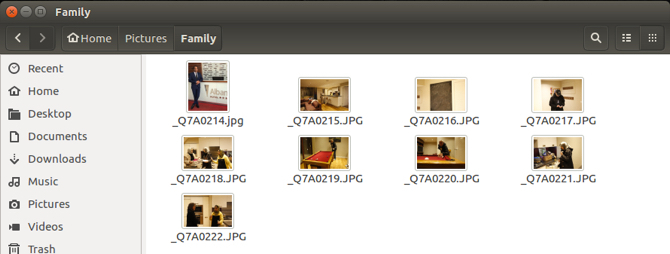

Manter uma tumba e uma chave na mesma máquina cria um elemento de risco. Existem maneiras de ser um pouco furtivo e ocultar as chaves à vista de todos. Pegue esta pasta por exemplo:

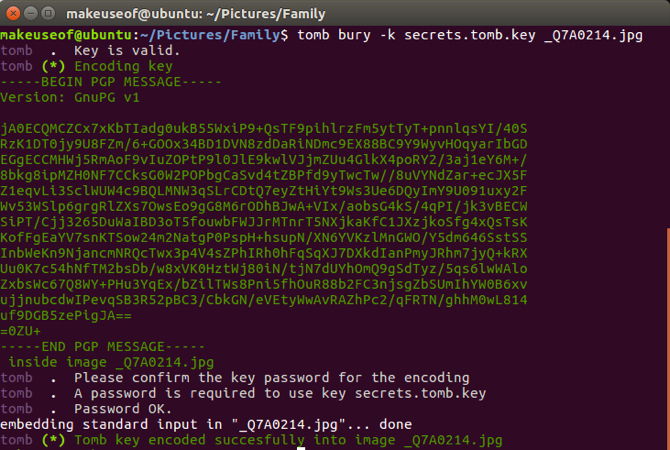

Ele contém algumas fotos de família, todas com nomes sequenciais. À primeira vista, nada parece fora de lugar. Qualquer um que olhe para essas fotos não será mais sábio. Agora, veja esta foto em particular:

Esta imagem tem muito mais que chama a atenção. Incorporada dentro desta figura, encontra-se uma chave usada para destravar uma tumba escondido usando esteganografia. Impressionante, certo? Se você se sente como James Bond e gostaria de fazer esse tipo:

sudo apt install steghidePara ocultar uma chave dentro de um tipo JPEG:

sepultura sepultura -k secrets.tomb.key Picture-name.jpg

Depois de inserir a senha do seu arquivo de chave, agora você pode excluir completamente o arquivo de chave. Isso significa que não haverá nenhum arquivo de chave à vista. Em vez disso, ele estará realmente oculto dentro de um JPEG. Para recuperar a chave, execute:

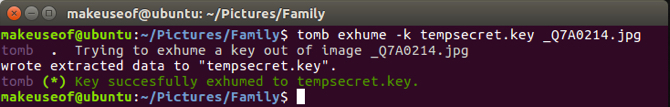

exume túmulo -k tempsecret.key Picture-name.jpg

Depois que sua chave tiver sido exumada ou extraída, use-a para abrir seu respectivo túmulo. Depois de bloquear a tumba, sinta-se à vontade para excluir a chave, pois ela sempre pode ser exumada do JPEG.

Por fim, verifique se seus túmulos estão ocultos entre outros arquivos, em vez de apenas mantê-los na raiz da sua unidade. Dê-lhes nomes que lhes permitam se misturar ao barulho.

Mantenha em segredo, mantenha em segurança!

O túmulo traz alguns ótimos recursos. No extras No diretório, existem algumas outras ferramentas úteis, como uma interface GUI e ícones de bandeja.

O Tomb adiciona uma camada extra de segurança aos arquivos extremamente sensíveis que você possa ter. A convenção temática também adiciona um pouco de diversão à experiência! Seus esqueletos agora podem descansar em paz.

Crédito de imagem: Photoloide /Depositphotos

A Yusuf quer viver em um mundo repleto de negócios inovadores, smartphones que acompanham café torrado escuro e computadores com campos de força hidrofóbicos que também repelem a poeira. Como analista de negócios e formado pela Universidade de Tecnologia de Durban, com mais de 10 anos de experiência em um setor de tecnologia em rápido crescimento, ele gosta de ser o intermediário entre…