Propaganda

As revelações de vulnerabilidade do processador Spectre e Meltdown foram um começo chocante para 2018. As vulnerabilidades afetam quase todos os processadores, em praticamente todos os sistemas operacionais e arquiteturas. Fabricantes de processadores e desenvolvedores de sistemas operacionais emitiram patches rapidamente para proteger contra as vulnerabilidades.

Mas havia alguns problemas graves de dentição também.

Agora, mais de um ano após os relatórios iniciais, estamos mais perto de corrigir genuinamente as vulnerabilidades Meltdown e Spectre?

Vulnerabilidades de espectro e colapso mais recentes

As vulnerabilidades Spectre e Meltdown descobertas no início de 2018 continuam impactando a computação. O colapso afeta especificamente os microprocessadores Intel desde 1995. A longevidade desse problema significa que a maioria dos processadores Intel do mundo está em risco e até serviços como Microsoft Azure e Amazon Web Services.

O espectro tem um efeito global semelhante. A vulnerabilidade Spectre afeta os microprocessadores da Intel, além de outros grandes designers, incluindo AMD e ARM. Assim, Spectre e Meltdown tornam a maior parte da computação do mundo vulnerável, uma situação que remonta a mais de 20 anos.

#Fusão & #Espectro - Uma comparação lado a lado#cíber segurança#Violação de dados#fatores humanos# CES2018#malware#Tecnologia

CC: @ ipfconline1@JimMarous@evankirstel@MikeQuindazzi@pierrepinna@ jblefevre60@ reach2ratan@KirkDBorne@Ronald_vanLoonpic.twitter.com/0S79P5jDbV

- Shira Rubinoff (@Shirastweet) 10 de janeiro de 2018

Compreensivelmente, as revelações continuam a causar consternação para consumidores e empresas. A preocupação é multifacetada. Intel, AMD e ARM lançaram patches para as vulnerabilidades; esses patches funcionam? É mais simples substituir estoques inteiros de microprocessadores? Quando um processador totalmente seguro será lançado no mercado? E quanto ao custo?

"Nunca vimos um bug tão expansivo como esse que afeta literalmente todos os principais processadores", diz David Kennedy, CEO da TrustedSec, que faz testes de penetração e consultoria de segurança para corporações.

"Estive em pelo menos dez ligações na semana passada com grandes empresas e duas ontem explicando o que está acontecendo. Eles não têm idéia do que fazer quando se trata de remendar. Está realmente causando uma bagunça. "

Spectre Next Generation

Não, não é o crossover de James Bond e Star Trek com o qual você sonha. A próxima geração de espectros é a segunda geração de vulnerabilidades do espectro. A segunda geração foi descoberta pelo Projeto Zero do Google (que também revelou a primeira geração).

O Project Zero é a força-tarefa do Google para encontrar e divulgar responsavelmente vulnerabilidades de dia zero antes que indivíduos nefastos as descubram.

Não vou abordar todos os detalhes aqui, mas aqui está um artigo explicando o implicações do Spectre Next Generation Vulnerabilidade de espectro da Intel retorna como um fantasma do passadoAs revelações Spectre / Meltdown no início de 2018 abalaram o mundo da computação. Agora, os pesquisadores de segurança descobriram oito novas vulnerabilidades no estilo Spectre que afetam as CPUs Intel, o que pode significar um risco maior ao seu computador. consulte Mais informação .

Existem patches para Spectre e Meltdown?

A grande variedade de dispositivos vulneráveis oferece outro problema. Cada tipo de hardware precisa de uma solução criada individualmente um pouco diferente. O processo de correção desde janeiro de 2018 não foi nada menos do que incompreensível.

A Intel correu para desenvolver e lançar um patch de segurança. A desvantagem foram problemas sérios de desempenho. A Intel disse infame: “qualquer impacto no desempenho depende da carga de trabalho e, para o usuário médio do computador, deve não será significativo e será mitigado com o tempo. ” A declaração não era verdadeira na época e permanece no momento da escrita.

Até os processadores mais novos que acabam de chegar ao mercado ainda sentem os efeitos.

De fato, em 22 de janeiro de 2018, a Intel retirou um de seus patches Spectre porque estava causando um problema de reinicialização aleatória. A Intel sugeriu que os administradores de rede simplesmente revertessem todas as atualizações já instaladas, com o vice-presidente executivo da Intel, Neil Shenoy. dizendo "Peço desculpas por qualquer interrupção que essa mudança de orientação possa causar". VMware, Lenovo e Dell fizeram anúncios semelhantes ao mesmo Tempo.

Então, no final de janeiro, a Microsoft também anunciou que os patches Spectre e Meltdown para Windows 10 comprometiam o desempenho e causavam erros fatais aleatórios, confirmando que suas correções de segurança eram carrinho.

Ah, e a Apple também retirou reivindicações sobre proteções para máquinas mais antigas, liberando uma infinidade de patches para High Sierra, Sierra e El Capitan.

Linus e Linux

Linus Torvalds, o criador e principal desenvolvedor do kernel Linux, permanece altamente crítico de todo o processo de patch Spectre / Meltdown. (O que é um kernel, afinal? O que é um kernel no Linux e como você verifica sua versão?Linux é um sistema operacional, certo? Bem, não exatamente! Na verdade, é um núcleo. Mas qual é o kernel do Linux? consulte Mais informação ). De fato, Torvalds chegou ao ponto de declarar os patches da Intel como "LIXO COMPLETO E UTTER".

Você pode leia o resto de seu discurso aqui. Vale a pena ler.

Linus analisou os remendos. Ele descobriu que a Intel estava tentando tornar os patches de segurança opcionais, assim como baseados no sistema operacional, para que eles não tivessem para revisar completamente o design da CPU (que é a única opção para segurança real - explicarei por que em um momento).

Uma alternativa seria emitir dois patches onde um habilita os patches de segurança e um segundo que implementa as correções no kernel.

Em vez disso, Torvalds afirma que a Intel está forçando os dois juntos a encobrir os resultados de desempenho, permitindo um "Modo seguro opcional" em que o usuário deve optar por sua CPU na correção e fazer com que o desempenho atinja a decisão do cliente, em vez de a Intel tomar a decisão flak. Além disso, se e quando os usuários inicializarem um sistema operacional mais antigo que nunca conheceu o patch, eles ficarão instantaneamente vulneráveis.

Em 29 de janeiro, o kernel Linux 4.15 foi disponibilizado, apresentando novos recursos de segurança expandidos nas CPUs Intel e AMD em dispositivos Linux. E enquanto Linus Torvalds discursava focado no Linux, é claro que os patches da Intel não eram adequados para nenhum sistema operacional.

A China sabia sobre o espectro e o colapso?

Apesar da Intel esquivar-se de uma bala em relação a seus relatórios de ganhos (apesar da vulnerabilidade crítica encontrada na maioria dos computadores do mundo, os lucros da Intel duram bastante agradavelmente), a Intel recebeu muitas críticas por divulgar supostamente o Meltdown e o Spectre a seus enormes clientes chineses, como Alibaba e Lenovo, antes de divulgar aos EUA. governo.

Várias agências principais dos EUA só foram informadas sobre Spectre e Meltdown quando os relatórios foram publicados, em vez de qualquer processo de notificação prévia à divulgação. E embora não haja indicação de que as informações tenham sido usadas indevidamente (por exemplo, repassadas e usadas pelo governo chinês), isso levanta preocupações significativas sobre a escolha da Intel de quem informar.

Dada a profundidade e a escala da vigilância na Internet chinesa, parece totalmente improvável que o governo chinês não estivesse ciente das vulnerabilidades antes do governo dos EUA.

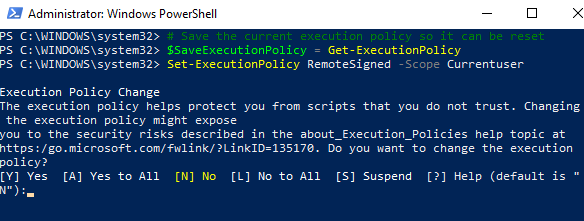

Windows 10 Retpoline Spectre Fix

Retpoline é um "Construção de software para impedir a injeção de alvo de filial". Em outras palavras, é um patch que protege contra Spectre, introduzindo um ramo de previsão alternativo, mantendo o sistema a salvo de especulações no estilo Spectre ataques.

Em dezembro de 2018, A Microsoft disponibilizou a correção retpoline para seu programa Insider. O programa Insider e as Insider Previews são onde a Microsoft testa a próxima versão do Windows 10 antes de chegar à versão principal. A atualização mais recente, 19H1, contém a atualização retpoline.

No entanto, em março de 2019, a Microsoft anunciou que a correção retpoline está disponível para quem deseja fazer o download. Existem algumas estipulações:

- O sistema deve estar executando a atualização do Windows 10 de outubro de 2018.

- A correção funciona apenas para processadores Skylake anteriores à Intel e mais antigos (a correção também funciona para máquinas AMD, leitores AMD).

Não sabe qual versão do Windows 10 você está usando atualmente? pressione Chave do Windows + I, então Sistema> Sobre. Você pode ver sua versão atual do Windows em Especificação do Windows. Se aparecer 1809, você poderá instalar a atualização. Caso contrário, você terá que esperar até que a sua versão do Windows seja atualizada.

A atualização do retpoline, KB4470788, chegará ao seu sistema através do processo regular do Windows Update. No entanto, você pode baixar a atualização KB4470788 através do catálogo do Microsoft Update. Faça o download da versão correta para a arquitetura do sistema operacional (por exemplo, x64 para 64 bits, x86 para 32 bits) e instale.

Specter e Meltdown serão corrigidos para sempre?

A primeira geração de patches Spectre e Meltdown foram soluções temporárias. O ônus não deve recair sobre os consumidores para habilitar os patches de bloqueio de vulnerabilidades, muito menos para decidir sobre o compromisso entre problemas de segurança no nível do kernel e acertos no desempenho da CPU. É simplesmente injusto, muito menos antiético.

O lançamento lento de correções de retpolina é melhor para os consumidores, corrigindo as vulnerabilidades do sistema e retornando a velocidade do sistema aos níveis anteriores. Ainda assim, alguns usuários não têm o benefício de uma correção de retpolina, portanto, não é um curativo mágico.

No início de 2018, o relatório financeiro da Intel apresentava informações do CEO Brian Krzanich, que prometeu que os chips com correções de hardware verdadeiras começariam a ser comercializados este ano. Infelizmente, Krzanich não detalhou o significado dessa declaração ousada.

No entanto, porque Krzanich confirmou que a Intel planeja continuar desenvolvendo seus produtos de 14 nm (CPUs Intel a partir de 2014 - Kaby Lake, Coffee Lake, Skylake, etc.) ao longo de 2018. Isso cria possibilidades: correções "in silicon" para a geração atual de CPUs e correções para os próximos processadores Cannon Lake, ou um ou outro.

Mais tarde em 2018, a Intel anunciou que as correções de hardware - que são baseadas no processador, em silício - chegarão com a próxima geração de CPU Intel. Algumas correções serão lançadas com a série de processadores de baixo consumo de energia, Whiskey Lake, enquanto outras estão programadas para chegar com os verdadeiros processadores de 10a geração, Ice Lake. A nova geração de CPUs Intel deve também proteger contra a vulnerabilidade Foreshadow, também.

Acha que você não é afetado por Spectre e Meltdown? Confira o lista de hardware de computador não afetada pelas vulnerabilidades Algum computador não é afetado pelos erros de fusão e espectro?As vulnerabilidades Meltdown e Spectre afetaram o hardware em todo o mundo. Parece que tudo é inseguro. Mas esse não é o caso. Confira esta lista de hardware seguro e nossas dicas para o futuro. consulte Mais informação e pense novamente.

Gavin é escritor sênior do MUO. Ele também é o editor e o gerente de SEO do site irmão da MakeUseOf, Blocks Decoded. Ele tem uma redação contemporânea BA (Hons) com práticas de arte digital saqueadas nas montanhas de Devon, além de mais de uma década de experiência profissional em redação. Ele gosta de grandes quantidades de chá.