Propaganda

Durante décadas, a biometria foi vista como futurista e impraticável. Somente nos últimos dez anos a tecnologia alcançou a fantasia, reduzindo o custo a um ponto em que podemos realisticamente comece a usar a identificação biométrica na vida cotidiana A história da segurança biométrica e como está sendo usada hojeOs dispositivos de segurança biométrica eram ideais mantidos há tempos em filmes de ficção científica que pareciam plausíveis o suficiente para realmente acontecer, mas um pouco exagerados para aplicação no mundo real. consulte Mais informação .

A Apple tem um histórico de trazer novas tecnologias para o mainstream, por isso não foi uma surpresa quando introduziu a identificação biométrica em 2014 nos iPhones e começou a "corrida biométrica". O Touch ID facilitou o desbloqueio do telefone, digitalizando sua impressão digital - sem a necessidade de senha.

Mas a digitalização de impressões digitais é apenas a ponta do iceberg.

Os tipos básicos de biometria

De acordo com o Dictionary.com

biometria é "O processo pelo qual as características físicas e outras características únicas de uma pessoa são detectadas e registradas por um dispositivo ou sistema eletrônico como forma de confirmar a identidade".

Como cada pessoa é única, segue-se que o melhor meio de identificar uma pessoa é por suas características físicas. Embora existam inúmeras características físicas que poderiam ser usadas, algumas das mais usadas são reconhecimento de impressões digitais, reconhecimento de voz, reconhecimento facial e verificação de DNA.

Reconhecimento de impressão digital: A forma mais amplamente reconhecida de identificação biométrica é a impressão digital. Seu emprego na aplicação da lei remonta a 1901 no Metropolitan Police Service do Reino Unido e seu uso revolucionou as investigações criminais.

Reconhecimento de voz: O reconhecimento de voz é usado para verificar sua identidade com base nas características da sua voz. Isso geralmente é confundido com o reconhecimento de fala, que é o ato de reconhecer o que foi dito Alexa, como funciona a Siri? Controle de voz explicadoO mundo está se movendo em direção a comandos de voz para tudo, mas como exatamente o controle de voz funciona? Por que é tão glitchy e restrito? Aqui está o que você precisa saber como usuário leigo. consulte Mais informação ao invés de quem disse isso.

Reconhecimento Facial: Enquanto o reconhecimento de voz usa dados de áudio, o reconhecimento facial usa informações visuais para verificar sua identidade. Marcadores visuais no tamanho e formato do seu rosto são comparados com uma imagem verificada.

Verificação de DNA: A verificação de DNA não é algo que você provavelmente usaria para desbloquear o telefone. Amplamente popularizada por programas como o CSI, a verificação de DNA é mais comumente usada na aplicação da lei. O DNA de cada pessoa é único, portanto, mesmo uma pequena amostra pode ser suficiente para verificar a identidade de um indivíduo em relação a uma amostra conhecida.

O que há no horizonte?

Tomografia de íris e retina já estão sendo usados em ambientes de alta segurança, como áreas seguras em prédios do governo ou nos controles de fronteira do aeroporto. No entanto, à medida que o custo da implementação dessa tecnologia diminui, é mais provável que acabe em nossos dispositivos móveis, potencialmente abrindo a tecnologia de escaneamento ocular para um público muito maior. Os scanners Retina / Iris são o próximo nível de segurança móvel?Há rumores de que o Samsung Galaxy Note 4 poderia ter um scanner de retina ou íris embutido. Parece um filme de ficção científica, mas esse tipo de mecanismo de bloqueio personalizado nem sempre é perfeito. consulte Mais informação

Enquanto verificação de assinatura já existe há algum tempo, o equivalente digital está começando a se desenvolver mais, pois há mais pessoas que tentam para esconder quem eles estão on-line e, muitas vezes, não percebem que estão revelando sua identidade pela maneira única como tipo.

Então, o que está impedindo a biometria?

1. Medo da vigilância

Atualmente, um dos maiores usos da identificação biométrica está na aplicação da lei.

O reconhecimento facial, em particular, está se tornando uma prática padrão no policiamento proativo, com a polícia na Inglaterra usá-lo em um festival de música em 2014 para digitalizar o rosto de cada participante e compará-lo com um banco de dados conhecido criminosos.

Certamente não foi a primeira vez que o reconhecimento facial foi usado em larga escala, mas foi um dos o mais invasivo, pois havia pouca justificativa na época sobre o motivo desse festival específico visadas.

Uma das justificativas mais comuns para esse tipo de vigilância é a proteção contra o terrorismo. No entanto, como George Orwell deixou claro em seu livro 1984, a vigilância total do governo pode levar à opressão dos cidadãos de um país, que todos reconhecemos ser uma coisa ruim Seu interesse pela privacidade garantirá que você seja direcionado pela NSASim está certo. Se você se preocupa com a privacidade, pode ser adicionado a uma lista. consulte Mais informação .

Uma das mais recentes controvérsias sobre o uso governamental de dados biométricos é o banco de dados de identificação de próxima geração (NGI) do FBI. O grupo de privacidade EFF é fazendo campanha para obter mais transparência sobre como essas informações são usadas, especialmente o aspecto do reconhecimento facial.

2. Medo de violações da privacidade

Embora você possa ou não concordar com a vigilância do governo, a maioria das pessoas ainda se sente desconfortável com a ideia de empresas privadas rastrear sua localização e comportamento, principalmente porque há pouco em transparência na maneira como essas informações são realmente armazenadas e usava.

O armazenamento seguro de dados tornou-se um ponto delicado nos últimos anos, pois a maioria das empresas permitiu que segurança ruim ou inexistente conceda aos hackers acesso a dados pessoais seguros 3 dicas de prevenção contra fraudes on-line que você precisa saber em 2014 consulte Mais informação . Se não podemos confiar neles para proteger nossas informações pessoais, por que confiaríamos nelas com nossas informações biométricas insubstituíveis?

Embora existam preocupações com a vigilância do governo, a ideia de empresas privadas rastrear todos os nossos movimentos tende a deixar as pessoas ainda mais nervosas. Os especialistas em personalização de varejo RichRelevance recentemente fizeram algumas pesquisas sobre como os clientes se sentiam sobre rastreamento e personalização:

A partir desses resultados, fica claro que a erosão da privacidade é principalmente o que as pessoas acham "assustador", com o reconhecimento facial no topo dessa lista. Se os clientes não gostam de um determinado tipo de identificação biométrica, é improvável que as lojas a adotem por medo de perder negócios.

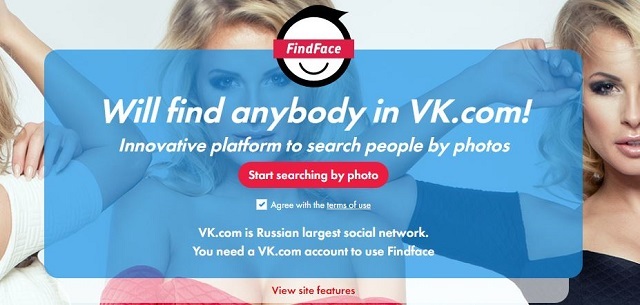

Recentemente, houve um alvoroço na Rússia em torno de um site chamado FindFace, que usa o reconhecimento facial para rastrear perfis na rede social russa VKontakte para encontrar qualquer pessoa que você procura. É apenas um dos muitos exemplos.

Embora muitas informações sejam públicas, é a maneira como os dados são usados que causa grande mal-estar.

3. Confiabilidade do ID

Os scanners de impressão digital se tornaram a principal forma de identificação biométrica devido à sua confiabilidade em comparação com outros métodos. Por exemplo, atualmente, o reconhecimento facial requer boa iluminação e posicionamento para fornecer resultados precisos.

Por outro lado, o reconhecimento de voz sofre muito ruído de áudio. Pode funcionar bem em condições muito silenciosas, absolutamente falha quando você está em uma rua movimentada ou em uma boate barulhenta. Os resultados são inconsistentes na melhor das hipóteses, mas na maioria das vezes estão errados.

Esses fatores ambientais limitam onde a autenticação pode ser confirmada com segurança, limitando sua conveniência e utilidade. Compare isso com senhas, que podem ser usadas a qualquer momento em qualquer dispositivo, sob quaisquer condições.

4. Roubo de identidade

O roubo de identidade é uma das coisas mais estressantes e preocupantes que podem acontecer. Roubar sua identidade pode ser difícil de provar, e é pior pelo fato de as taxas de roubo de identidade estarem aumentando em todo o mundo.

Hacks são um grande obstáculo para qualquer sistema de verificação de ID porque, uma vez que suas credenciais são expostas, qualquer pessoa pode usar essas informações para fingir ser você.

Mas e se seus atributos físicos únicos forem roubados em um hack? Não é possível que você vá ao DMV local e solicite uma nova face ou impressão digital. É muito mais fácil fazer login no Twitter ou Facebook e alterar sua senha.

Outro fator complicador é que alterar uma senha em vários sites é relativamente trivial e você pode aumentar sua segurança usando senhas diferentes em cada conta 8 dicas de segurança on-line usadas por especialistas em segurançaDeseja ficar seguro online? Depois, esqueça tudo o que acha que sabe sobre senhas, antivírus e segurança online, porque é hora de ser treinado novamente. Aqui está o que os especialistas realmente fazem. consulte Mais informação .

Seus dados biométricos, por outro lado, serão os mesmos em todos os sites - a única maneira de impedir o acesso indesejado seria alterar completamente o método de autenticação.

Se um hack em grande escala acontecesse com dados biométricos, seria realmente difícil para as pessoas verificar sua verdadeira identidade, especialmente com a vinculação de dados se torne mais comum (ou seja, todas as formas de identificação, incluindo hábitos de navegação, dados biométricos, senhas e perfis de publicidade, interligados).

5. Padrões pobres

Os padrões digitais são a razão pela qual podemos usar qualquer navegador da Web para acessar a Internet ou qualquer telefone para fazer uma ligação - eles garantem que tudo funcione perfeitamente.

O mesmo não se pode dizer da biometria. Até o momento, nenhum governo criou padrões para a criação, uso ou armazenamento de informações biométricas. O Fast Identity Online (FIDO) está no processo de escrever alguns padrões, mas com a rápida proliferação atual de dispositivos biométricos para consumidores, pode acabar sendo muito pouco, muito tarde.

Os padrões também podem ser usados para garantir que os métodos de identificação biométrica sejam consistentes. As impressões digitais podem mudar dependendo da quantidade de óleo na pele ou de um corte no dedo. Normalmente, uma impressão digital é transformada em um pequeno segmento de dados, mas não permite alterações na impressão digital de uma pessoa.

6. A biometria sozinha não é suficiente

Atualmente, a Índia está no meio de um projeto incrivelmente ambicioso para catalogar informações de identificação em cada um de seus 1,2 bilhões de cidadãos. O sistema, conhecido como Aadhaar, inclui informações biométricas, além de informações de texto, como nome, data de nascimento e endereço.

A idéia por trás do esquema é tornar a identificação de indivíduos para benefícios e serviços governamentais muito mais rápida e fácil.

Uma das maneiras pelas quais eles estão lidando com questões biométricas é usando a autenticação multifatorial, em que um usuário é identificado por "quem você é" (biometria) e "o que você tem" (dispositivo móvel, laptop, etc.). Ao usar esse sistema, eles criaram uma autenticação de dois fatores para informações biométricas.

A solução ainda sofre com a armadilha da verificação normal em duas etapas: se um indivíduo está sendo direcionado especificamente, pode ser possível ignorar as duas autenticações.

No entanto, se um hack acontecer e expor os dados, certamente seria muito mais difícil para os criminosos usar as informações para acessar informações privadas, pois não possuem o segundo passo necessário para verificação.

Muitas questões, direto ao núcleo

Embora a biometria possa não ser a alternativa a longo prazo das senhas, elas são mais seguras de usar. Em vez de vê-los como métodos separados para identificar que você é quem diz ser, eles devem ser vistos como métodos complementares que podem ser usados juntos para verificar um indivíduo.

A biometria é a identificação pessoal máxima? Provavelmente não. Existem muitos problemas fundamentais a serem resolvidos.

Embora a questão da verificação de identidade continue no futuro próximo, o melhor O que podemos fazer por enquanto é garantir uma proteção proativa de nossa segurança com fortes senhas, autenticação de dois fatores O que é autenticação de dois fatores e por que você deve usá-laA autenticação de dois fatores (2FA) é um método de segurança que requer duas maneiras diferentes de provar sua identidade. É comumente usado na vida cotidiana. Por exemplo, pagar com cartão de crédito não exige apenas o cartão, ... consulte Mais informação e bom higiene de segurança Proteja-se com um exame anual de segurança e privacidadeEstamos quase dois meses no ano novo, mas ainda há tempo para tomar uma resolução positiva. Esqueça de beber menos cafeína - estamos falando de tomar medidas para proteger a segurança e a privacidade online. consulte Mais informação .

O que você acha da biometria - emocionante ou exagerada? O que você acha que substituirá senhas no futuro? Ou você acha que as senhas precisam ser substituídas? Vamos discutir nos comentários abaixo.

Crédito de imagem: Bilhões de fotos via Shutterstock.com,pixinoo via Shutterstock.com, Anton Watman via Shutterstock.com, ra2studio via Shutterstock.com

James é o editor de guias de compras e notícias de hardware do MakeUseOf e escritor freelancer apaixonado por tornar a tecnologia acessível e segura para todos. Paralelamente à tecnologia, também interessada em saúde, viagens, música e saúde mental. Licenciatura em Engenharia Mecânica pela Universidade de Surrey. Também pode ser encontrado escrevendo sobre doenças crônicas no PoTS Jots.