Propaganda

Você provavelmente sabe que o sistema operacional do seu smartphone precisa ser atualizado regularmente para se proteger contra vulnerabilidades de segurança. Mas o seu cartão SIM também pode ser uma fonte de vulnerabilidades de segurança. Aqui, mostraremos algumas maneiras pelas quais os hackers podem usar os cartões SIM para obter acesso aos dispositivos e conselhos sobre como manter seu cartão SIM em segurança.

1. Simjacker

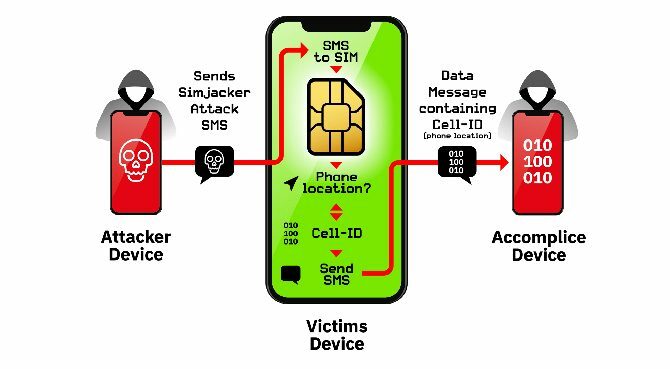

Em setembro de 2019, pesquisadores de segurança da AdaptiveMobile Security anunciaram que descobriram uma nova vulnerabilidade de segurança denominada Simjacker. Esse ataque complexo tem como alvo os cartões SIM. Isso é feito enviando um código semelhante ao spyware para um dispositivo de destino usando uma mensagem SMS.

Se o alvo abrir a mensagem, os hackers podem usar o código para vigiá-los espionando suas chamadas e mensagens e até rastreando sua localização.

A vulnerabilidade funciona usando um software chamado S @ T Browser, que faz parte do SIM Application Toolkit (STK) que muitas operadoras de telefonia usam em seus cartões SIM. O SIMalliance Toolbox Browser é uma maneira de acessar a Internet - essencialmente, é um navegador da Web básico - que permite que os provedores de serviços interajam com aplicativos da Web, como email.

No entanto, agora que a maioria das pessoas usa um navegador como o Chrome ou o Firefox em seus dispositivos, o S @ T Browser é raramente usado. O software ainda está instalado em um grande número de dispositivos, deixando-os vulneráveis ao ataque do Simjacker.

Os pesquisadores acreditam que esse ataque foi usado em vários países nos últimos dois anos, especificando que o protocolo S @ T é “usado por operadoras de telefonia móvel em pelo menos 30 países cuja população acumulada totaliza mais de um bilhão de pessoas ”, principalmente no Oriente Médio, Ásia, Norte da África e Europa Oriental.

Eles também acreditam que a exploração foi desenvolvida e usada por uma empresa privada específica, que está trabalhando com vários governos para monitorar pessoas em particular. Atualmente, entre 100 e 150 pessoas são alvo desse ataque por dia.

Como o ataque funciona em cartões SIM, todos os tipos de telefones são vulneráveis, incluindo iPhones e dispositivos Android, e até funciona em cartões SIM incorporados (eSIMs).

2. Troca do cartão SIM

Outro problema de segurança do cartão SIM que você já deve ter ouvido falar é Troca do cartão SIM O que é a troca do cartão SIM? 5 dicas para se proteger deste golpeCom o aumento do acesso à conta de celular e o 2FA para segurança, a troca do cartão SIM é um risco crescente à segurança. Aqui está como parar. consulte Mais informação . Os hackers usaram uma variação dessa técnica para assumir a conta pessoal do Twitter do CEO do Twitter, Jack Dorsey, em agosto de 2019. Esse evento aumentou a conscientização de como esses ataques podem ser destrutivos. A técnica relativamente simples usa truques e engenharia humana em vez de vulnerabilidades técnicas.

Para realizar uma troca de cartão SIM, um hacker primeiro chama seu provedor de telefone. Eles fingem ser você e solicitam um cartão SIM substituto. Eles dizem que desejam atualizar para um novo dispositivo e, portanto, precisam de um novo SIM. Se tiverem êxito, o provedor de telefone enviará o SIM.

Eles podem roubar seu número de telefone e vinculá-lo ao seu próprio dispositivo.

Isso tem dois efeitos. Primeiro, o seu cartão SIM real será desativado pelo seu provedor e deixará de funcionar. Em segundo lugar, o hacker agora tem controle sobre chamadas telefônicas, mensagens e solicitações de autenticação de dois fatores enviadas para o seu número de telefone. Isso significa que eles podem ter informações suficientes para acessar suas contas bancárias, email e muito mais.

E eles podem até bloquear você de outras contas.

É difícil proteger a troca do cartão SIM. Isso ocorre porque os hackers podem convencer um agente de suporte ao cliente de que eles são você. Depois que eles tiverem seu SIM, eles terão controle sobre o seu número de telefone. E você pode nem saber que é um alvo até que seja tarde demais.

Como manter seu cartão SIM seguro

Se você deseja proteger seu cartão SIM contra ataques como esses, você pode seguir algumas etapas.

Proteger contra ataques de engenharia social

Para se proteger contra trocas de cartões SIM, você deve dificultar a localização de informações por hackers. Os hackers usarão os dados que encontrarem sobre você online, como nomes de amigos e familiares ou seu endereço. Essas informações tornarão mais fácil convencer um agente de suporte ao cliente de que ele é você.

Tente bloquear essas informações definindo seu perfil do Facebook como somente amigos e limitando as informações públicas que você compartilha em outros sites. Além disso, lembre-se de excluir contas antigas que você não usa mais para impedir que elas sejam alvo de um hack.

Outra maneira de se proteger contra trocas de cartões SIM é tomar cuidado com phishing. Os hackers podem tentar enganar você para obter mais informações que eles podem usar para copiar seu SIM. Esteja atento a emails suspeitos ou páginas de login. Cuidado ao digitar seus detalhes de login para qualquer conta que você usar.

Por fim, considere o que métodos de autenticação de dois fatores Os prós e os contras dos métodos e tipos de autenticação de dois fatoresMétodos de autenticação de dois fatores não são criados iguais. Alguns são comprovadamente mais seguros e seguros. Veja a seguir os métodos mais comuns e quais melhor atendem às suas necessidades individuais. consulte Mais informação você usa. Alguns serviços de autenticação de dois fatores enviarão uma mensagem SMS para o seu dispositivo com um código de autenticação. Isso significa que, se o seu SIM estiver comprometido, os hackers poderão acessar suas contas, mesmo se a autenticação de dois fatores estiver ativada.

Em vez disso, use outro método de autenticação, como o aplicativo de autenticação do Google. Dessa forma, a autenticação está vinculada ao seu dispositivo, não ao seu número de telefone, o que o torna mais seguro contra trocas de cartões SIM.

Definir um bloqueio do cartão SIM

Para se proteger contra ataques do SIM, você também deve configurar algumas proteções no seu cartão SIM. A medida de segurança mais importante que você pode implementar é adicionar um código PIN ao seu cartão SIM. Dessa forma, se alguém quiser fazer alterações no seu cartão SIM, precisará do código PIN.

Antes de configurar um bloqueio do cartão SIM, verifique o número PIN fornecido pelo seu provedor de rede. Para configurá-lo, em um dispositivo Android, vá para Configurações> Tela de bloqueio e segurança> Outras configurações de segurança> Configurar bloqueio do cartão SIM. Em seguida, você pode ativar o controle deslizante para Bloquear cartão SIM.

Em um iPhone, vá para Configurações> Celular> PIN do SIM. Em um iPad, vá para Configurações> Dados móveis> PIN do SIM. Em seguida, digite o seu PIN existente para confirmar e o bloqueio do SIM será ativado.

Para obter mais conselhos e instruções sobre como configurar um PIN do SIM, consulte nosso artigo em como criptografar e definir um bloqueio do cartão SIM em qualquer dispositivo móvel Como criptografar e definir um bloqueio do cartão SIM em qualquer dispositivo móvelVocê criptografa os dados no seu smartphone? Caso contrário, você corre o risco de roubar seus dados no momento em que perde seu dispositivo. Criptografar seus dados é fácil; tudo o que você precisa é do software certo. consulte Mais informação .

Outras dicas de segurança

Como sempre, você deve usar senhas fortes geradas individualmente. Não reutilize senhas antigas ou use a mesma senha em várias contas.

Além disso, verifique se as respostas para as perguntas de recuperação de senha não estão disponíveis ao público, como o nome de solteira da sua mãe.

Proteja seu dispositivo contra ataques SIM

Ataques em dispositivos móveis estão se tornando cada vez mais sofisticados. O Simjacker e o SIM swap ataca ambos os cartões SIM, mas o fazem de maneiras diferentes. O Simjacker é um ataque técnico que explora vulnerabilidades em software usado por empresas de operadoras de telefonia. Os ataques de troca de SIM usam engenharia social para obter uma cópia do seu cartão SIM.

Existem proteções contra esses tipos de ataque, como manter suas informações pessoais em sigilo e configurar um bloqueio do cartão SIM.

Dito isto, os telefones estão se tornando mais seguros do que costumavam ser. Para saber por que, consulte nosso artigo sobre razões pelos quais os smartphones são mais seguros do que os telefones idiotas 5 razões pelas quais os smartphones são mais seguros do que os telefones mudosAcha que um telefone idiota pode tornar sua vida mais segura? Pense de novo. Aqui estão cinco maneiras pelas quais um smartphone é mais seguro que um telefone idiota. consulte Mais informação .

Georgina é uma escritora de ciência e tecnologia que vive em Berlim e tem um doutorado em psicologia. Quando ela não está escrevendo, geralmente é encontrada brincando com seu PC ou andando de bicicleta, e você pode ver mais sobre ela escrevendo em georginatorbet.com.