Propaganda

É um dilema que todos nós enfrentamos em algum momento. Seu chefe lhe enviou um arquivo por e-mail.

Por um lado, você conhece você tenho para olhar para ele. Mas, por outro lado, você sabe como é seu chefe. Seu navegador é coberto por 25 diferentes barras de ferramentas 4 barras de ferramentas do navegador irritantes e como se livrar delasAs barras de ferramentas do navegador simplesmente não parecem desaparecer. Vejamos alguns incômodos comuns e detalhe como removê-los. consulte Mais informação , e seu chefe tem não ideia de como eles chegaram lá. Quase semanalmente, o computador precisa ser colocado em quarentena, desinfetado e lavado com mangueira pelo departamento de TI.

Você pode realmente confiar nesse arquivo? Provavelmente não. Vocês poderia abra-o no seu computador e arrisque-se a receber uma infecção desagradável. Ou você pode simplesmente executá-lo em uma máquina virtual.

O que é uma máquina virtual?

Se você quiser pensar em um computador como uma coleção de componentes físicos de hardware,

uma máquina virtual O que é uma máquina virtual? Tudo que você precisa saberAs máquinas virtuais permitem que você execute outros sistemas operacionais em seu computador atual. Aqui está o que você deve saber sobre eles. consulte Mais informação é uma coleção de componentes simulados. Em vez de ter um disco rígido físico, RAM física e uma CPU física, cada um deles é simulado em um hardware de computador já existente.

Como os componentes de um computador são simulados, é possível instalar um sistema operacional de computador nesse hardware simulado, como o Windows, Linux ou FreeBSD Linux vs. BSD: Qual você deve usar?Ambos são baseados em Unix, mas é aí que as semelhanças terminam. Aqui está tudo o que você precisa saber sobre as diferenças entre Linux e BSD. consulte Mais informação .

As pessoas usam máquinas virtuais para uma ampla variedade de coisas, como a execução de servidores (incluindo servidores da web), jogando jogos antigos Como executar jogos e softwares antigos no Windows 8Um dos grandes pontos fortes - e fracos - da Microsoft é seu foco na compatibilidade com versões anteriores. A maioria dos aplicativos do Windows funcionam bem no Windows 8. Isso é especialmente verdadeiro se eles funcionaram no Windows 7, ... consulte Mais informação que lutam para funcionar adequadamente em sistemas operacionais modernos e para desenvolvimento web.

Mas, crucialmente, é importante lembrar que o que acontece nessa máquina virtual não se derrama em cascata para o computador host. Você pode, por exemplo, instalar intencionalmente o vírus CryptoLocker CryptoLocker é o malware mais desagradável de todos os tempos e aqui está o que você pode fazerCryptoLocker é um tipo de software malicioso que torna seu computador totalmente inutilizável, criptografando todos os seus arquivos. Em seguida, ele exige o pagamento em dinheiro antes que o acesso ao seu computador seja devolvido. consulte Mais informação em uma máquina virtual, e a máquina host não seria afetada. Isso é especialmente útil quando você recebeu um arquivo suspeito e precisa determinar se é seguro abri-lo.

Obtendo uma VM

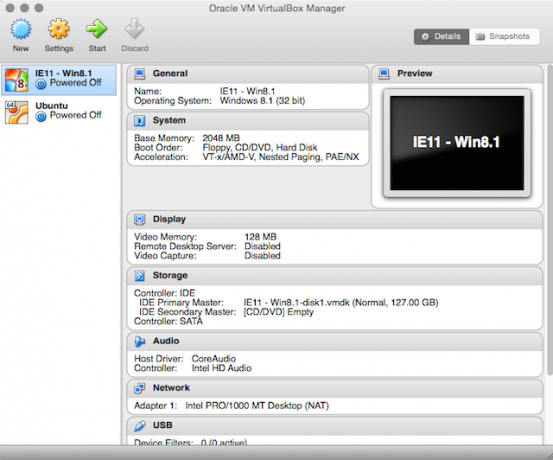

Não faltam plataformas VM disponíveis. Alguns deles são produtos proprietários pagos, como o Parallels for Mac. Mas também há uma série de pacotes de código aberto gratuitos que fazem o trabalho muito bem. Um dos mais proeminentes é VirtualBox da Oracle Como usar o VirtualBox: Guia do usuárioCom o VirtualBox, você pode facilmente instalar e testar vários sistemas operacionais. Mostraremos como configurar o Windows 10 e o Ubuntu Linux como uma máquina virtual. consulte Mais informação , que está disponível para Windows, Linux e Mac.

Depois de escolher seu software VM, você precisa escolher o sistema operacional que será executado em sua máquina. Obter uma cópia do Linux é apenas uma questão de baixar uma ISO, mas e o Windows?

O Windows geralmente não é gratuito, mesmo para pessoas que procuram apenas construir um ambiente de teste de VM. Mas há uma solução alternativa, com modern.ie.

VMs grátis?

Modern.ie permite que qualquer pessoa baixe uma versão com limite de tempo do Microsoft XP para o Windows 10, gratuitamente, sem registro. Ao distribuir versões gratuitas, embora deficientes, do Windows, a Microsoft espera reconquistar o interesse dos desenvolvedores da web, muitos dos quais migraram para o Mac e Linux.

Mas você não precisa ser um desenvolvedor da web para baixar uma VM do modern.ie. Isso permite que você teste o software suspeito, mas sem o risco de danificar irreparavelmente a instalação do Windows.

Basta selecionar a plataforma que deseja testar e o software de virtualização que está usando e você fará o download de um arquivo ZIP (considerável) contendo uma máquina virtual. Abra-o com sua plataforma de virtualização escolhida e pronto.

Aprenda algo novo

Uma das principais vantagens de ter uma caixa segura e livre de consequências para brincar é que ela permite que você corra riscos que, de outra forma, não assumiria. Para muitos, isso representa uma oportunidade de aprender habilidades que se prestam favoravelmente a uma carreira no campo em expansão de hacking ético Você pode ganhar a vida com hacking ético?Ser rotulado de “hacker” geralmente vem com muitas conotações negativas. Se você se autodenomina um hacker, as pessoas geralmente o perceberão como alguém que causa travessuras apenas para rir. Mas há uma diferença... consulte Mais informação .

Você poderia, por exemplo, testar uma variedade de ferramentas de segurança de rede Como testar a segurança da sua rede doméstica com ferramentas de hacking gratuitasNenhum sistema pode ser totalmente "à prova de hack", mas os testes de segurança do navegador e as proteções de rede podem tornar sua configuração mais robusta. Use essas ferramentas gratuitas para identificar "pontos fracos" em sua rede doméstica. consulte Mais informação , sem quebrar qualquer lei de crimes de informática The Computer Misuse Act: A lei que criminaliza o hacking no Reino UnidoNo Reino Unido, o Computer Misuse Act 1990 trata de crimes de hacking. Essa polêmica legislação foi recentemente atualizada para dar à organização de inteligência do Reino Unido, GCHQ, o direito legal de invadir qualquer computador. Até o seu. consulte Mais informação . Ou, por falar nisso, você pode aprender sobre a análise de malware, pesquisar e compartilhar suas descobertas e conseguir um emprego neste campo em expansão.

Blogueiro e analista de segurança Javvad Malik acredita que esta forma de aprendizagem é muito mais eficaz do que obter certificações e qualificações:

“A segurança de TI é tanto uma forma de arte quanto uma disciplina científica. Vemos muitos grandes profissionais de segurança entrarem no setor por meio de rotas não convencionais. Muitas vezes sou questionado por pessoas que desejam entrar no setor de qual certificação precisam ou o que claro que eles devem perseguir e minha resposta é que não existe uma maneira "certa" real de entrar segurança. Não é como lei ou contabilidade - você pode ir lá e praticar seu ofício - compartilhar suas descobertas e se tornar um colaborador da comunidade de segurança da informação. Isso provavelmente abrirá muito mais portas em termos de carreira do que um canal formal. ”

Mas as máquinas virtuais são realmente seguras?

As máquinas virtuais são seguras porque isolam o computador simulado do físico. Isso é algo que é, na maior parte, absolutamente verdadeiro. Embora tenha havido algumas exceções.

Exceções como bug do Venom corrigido recentemente, que afetou as plataformas de virtualização XEN, QEMU e KVM e permitiu que um invasor saísse de um sistema operacional protegido e ganhasse o controle da plataforma subjacente.

O risco desse bug - conhecido como bug de "escalonamento de privilégio de hipervisor" - não pode ser subestimado. Por exemplo, se um invasor se registrasse para um VPS em um provedor vulnerável e usasse um exploit Venom, isso permitiria para acessar todas as outras máquinas virtuais no sistema, permitindo-lhes roubar chaves de criptografia, senhas e bitcoin carteiras.

Symentec - uma empresa de segurança altamente respeitada - também levantou preocupações sobre o estado da segurança da virtualização, observando em seu “Ameaças a ambientes virtuais”White paper que os fabricantes de malware estão levando em consideração a tecnologia de virtualização, a fim de evitar a detecção e análises adicionais.

“O malware mais recente usa frequentemente técnicas de detecção para determinar se a ameaça é executada em um ambiente virtualizado. Descobrimos que cerca de 18 por cento de todas as amostras de malware detectam VMware e param de executar nele. ”

Aqueles que usam VMs para coisas práticas do mundo real também devem observar que seus sistemas não são invulneráveis aos muitos riscos de segurança que os computadores físicos enfrentam.

“O argumento inverso mostra que quatro em cada cinco amostras de malware serão executadas em máquinas virtuais, o que significa que esses sistemas também precisam de proteção regular contra malware.”

Os riscos de segurança para VMs são facilmente mitigados, no entanto. Os usuários de sistemas operacionais virtualizados são incentivados a fortalecer seus sistemas operacionais, instalar a detecção avançada de malware software e software de detecção de intrusão, e para garantir que seu sistema seja bloqueado e receba regularmente atualizações.

Coloque no contexto

É importante acrescentar que é excepcionalmente raro um malware escapar de uma VM. Quando uma exploração é encontrada para um software de virtualização, ela é rapidamente corrigida. Resumindo, é muito mais seguro testar softwares e arquivos suspeitos em uma VM do que em qualquer outro lugar.

Você tem alguma estratégia para lidar com arquivos suspeitos? Você encontrou um novo uso relacionado à segurança para VMs? Eu quero ouvir sobre eles. Deixe-me um comentário abaixo e conversaremos.

Matthew Hughes é desenvolvedor e escritor de software de Liverpool, Inglaterra. Ele raramente é encontrado sem uma xícara de café forte na mão e adora seu Macbook Pro e sua câmera. Você pode ler o blog dele em http://www.matthewhughes.co.uk e siga-o no twitter em @matthewhughes.