Propaganda

A National Crime Agency (NCA) é a resposta da Grã-Bretanha ao FBI. Eles têm jurisdição em todas as partes do Reino Unido e são responsáveis pelo combate aos traficantes de seres humanos, armas e drogas; criminosos cibernéticos; e crime econômico.

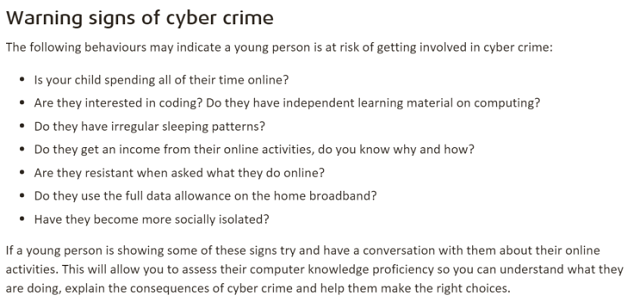

Na terça-feira, eles lançaram uma campanha para impedir que os jovens embarquem em uma vida de crime no computador. Além de um vídeo e uma hashtag ("#CyberChoices"), a NCA também publicou uma lista de sinais de alerta que os pais podem usar para saber se seu filho está no caminho de se tornar um nerd-bem-digital.

Pior. Adendo. Sempre.

Não posso culpar as intenções da Agência Nacional de Crimes. O cibercrime destrói vidas. O vazamento de dados de Ashley Madison destruiu um número incontável de famílias 3 razões pelas quais o Ashley Madison Hack é um caso sérioA Internet parece extática com o hack de Ashley Madison, com milhões de adúlteros e potenciais detalhes dos adúlteros hackeados e divulgados on-line, com artigos divulgando indivíduos encontrados nos dados despejo. Hilariante, certo? Não tão rápido. consulte Mais informação

. O TJX Hack de 2007 resultou no vazamento de 45,6 milhões de números de cartões de crédito e custou à empresa US $ 256 milhões.Depois, há o custo pessoal para os próprios hackers.

Albert Gonzales, o hacker TJX, foi condenado a 20 anos de prisão. Ele tinha 28 anos. Jake Davis, que era a voz de língua de prata atrás de Lulzsec, foi extraditado para Londres de sua casa em Shetland Island, e condenado a dois anos no instituto de jovens infratores e teve severas restrições impostas ao uso do Internet.

Claramente, a Agência Nacional de Crimes deseja impedir as pessoas de cometer crimes de computador. Mas o tom geral da campanha é que eles querem dissuadir os adolescentes (que são naturalmente impulsivos e podem lutar entender as conseqüências de uma determinada ação) de fazer algo que possa definir o restante de suas ações vidas.

Mas aqui está o problema: eles deram alguns conselhos realmente terríveis.

Conselho tão amplo que, se você o seguir à risca, poderá assumir com segurança alguém a leitura deste artigo é um hacker. Não, isso não é um exagero.

Bem, o seguinte não é de forma alguma uma lista exaustiva de seus conselhos. Isso pode ser encontrado no site da Agência Nacional de Crimes ou na imagem acima. Decidi escolher o conselho que considero mais flagrantemente ruim e explicar o porquê.

Eles estão interessados em codificação?

Dizendo alguém interessado em programação de computadores corre o risco de se tornar um criminoso de computador é como dizer que qualquer pessoa interessada em carros corre o risco de se transformar no tipo de réprobo que eu jogo no Grand Theft Auto V. Eles simplesmente não são.

Eu sei, a maioria das pessoas é inteligente o suficiente para não equiparar uma profissão legítima que está surgindo com empregos, com algo que é altamente ilegal. Mas eu me preocupo com o pai que, apesar de ter as melhores intenções, o lerá e impedirá que seus filhos aprendam sobre desenvolvimento de software por medo de serem presos. Isso é o que me preocupa.

Eles têm material de aprendizagem independente sobre computação?

Na Agência Nacional do Crime, essa pergunta estava no mesmo ponto como "Eles estão interessados em codificar?". Mas é importante, então vou abordar isso por conta própria.

Você sabe o que faz um ótimo desenvolvedor? Curiosidade.

Grandes desenvolvedores estão sempre lendo as coisas em seu próprio tempo. Eles aprendem sobre novas bibliotecas e estruturas nos fins de semana e, acima de tudo, têm a capacidade ensinar a si mesmos. Essas pessoas, em geral, não são criminosas de computador.

Os traços que fazem grandes desenvolvedores começam a se apresentar em uma idade jovem. As aulas de computação do ensino médio têm um currículo muito limitado. Enquanto eles poderia abrangem os conceitos básicos de aprender a programar, eles geralmente falham em abordar tópicos mais interessantes, como desenvolvimento web e robótica.

É natural que jovens brilhantes e curiosos desejem mais da educação em computação e busquem coisas em que estejam interessados. Em vez de tratar isso com suspeita, devemos aplaudir.

Eles têm padrões irregulares de sono?

Mostre-me uma adolescente que na realidade vai para a cama quando os pais mandam. Se eles forem como eu e meus amigos quando crescermos, provavelmente ficarão acordados para jogar videogames e conversar no MSN Messenger (ou equivalente em 2015). Isso é apenas parte de ser adolescente.

Há também uma infinidade de razões médicas pelas quais alguém pode experimentar padrões de sono perturbados. Um é chamado Transtorno tardio da fase do sonoe afeta desproporcionalmente os adolescentes. Os sintomas desse distúrbio afetam quando uma pessoa adormece e quando acorda, com sofrem geralmente adormecendo algumas horas depois da meia-noite e depois lutam para acordar no manhã.

Eles obtêm uma renda de suas atividades online?

Devemos suspeitar de ambição e empreendedorismo agora?

tem centenas de maneiras legais para as pessoas ganharem dinheiro online. Você não precisa ser um adulto para a maioria deles Melhores sites para adolescentes ganharem dinheiro onlineComo os alunos do ensino médio e da faculdade podem ganhar dinheiro fácil durante as férias de verão ou mesmo durante o ano letivo? Você ficará surpreso com as oportunidades disponíveis na web para adolescentes. consulte Mais informação .

Se seu filho recebe dinheiro da Internet, provavelmente é graças ao Twitch ou canal do YouTube Como se ganha dinheiro no YouTube [MakeUseOf Explain]Até que uma alternativa lucrativa e mutuamente benéfica chegue, os anúncios precisam existir para que nós - os consumidores - recebamos conteúdo gratuitamente. O YouTube não é ruim porque coloca anúncios no começo ... consulte Mais informação , ou um show paralelo nos testes de sites. Não faz a varredura de portas da NSA e a distribuição de malware das redes de bots.

Eles são resistentes quando perguntados sobre o que fazem online?

Eu acho que a maioria dos adolescentes é bastante resistente a falar sobre o que eles fazem online. Esse foi definitivamente o meu caso. Quando eu tinha 15 anos, jogava videogame por horas a fio com estranhos na América e na Finlândia. Eu participava de obscuros quadros de mensagens de música e tinha um blog secreto onde falava sobre inanidades da maneira que apenas um adolescente presunçoso e mal informado poderia. Quando meus pais me perguntavam o que eu estava fazendo, a resposta era sempre a mesma.

"Coisa. Coisas. Vá embora. Você não entenderia! "

Eu não estava fazendo nada desagradável ou criminoso. Quando os adolescentes vão, eu era tão baunilha quanto eles. Acho que nunca tive uma detenção no ensino médio! Mas, como a maioria dos adolescentes, eu era temperamental e hormonal, e pensava que meus pais simplesmente não conseguiria o que eu estava fazendo.

Isso não é criminoso. Isso é apenas ser adolescente.

Eles usam a permissão de dados completa na banda larga doméstica?

Espere o que? Sério NCA? Você escreveu isso em 2004?

As conexões limitadas são tão raras no Reino Unido, dois dos três maiores ISPs (Virgin Media e Talk Talk) nem sequer os oferecem. Não há mercado para eles, graças ao aumento estratosférico da Netflix e do YouTube.

Além disso, você não precisa de muita largura de banda para invadir um computador. O fato é que a maioria dos ataques usa menos largura de banda do que um vídeo do YouTube. Injeção de SQL (SQLi) O que é uma injeção de SQL? [MakeUseOf explica]O mundo da segurança na Internet é atormentado por portas abertas, backdoors, brechas de segurança, cavalos de Troia, worms, vulnerabilidades de firewall e uma série de outros problemas que nos mantêm atentos todos os dias. Para usuários particulares, ... consulte Mais informação e Script entre sites (XSS) O que é o script entre sites (XSS) e por que é uma ameaça à segurançaAs vulnerabilidades de script entre sites são o maior problema de segurança de sites atualmente. Estudos descobriram que eles são surpreendentemente comuns - 55% dos sites continham vulnerabilidades XSS em 2011, de acordo com o último relatório da White Hat Security, lançado em junho ... consulte Mais informação ataques podem ser feitos no navegador. Tudo o que você precisa fazer é passar uma entrada especialmente criada para um formulário da Web, uma caixa de pesquisa ou alguns parâmetros de URL. É isso aí.

Da mesma forma, você não precisa de muita largura de banda para usar o MetaSploit ou o Nessus, nem para procurar portas abertas em um servidor. Esses ataques podem ser medidos nos kilobytes.

Simplificando, não há ligação real entre uso de largura de banda e cibercriminalidade.

Eles se tornaram mais isolados socialmente?

Veja. O mesmo, cansado "Geek solitário" tropo. Exceto, na maioria das vezes, que besteira absoluta.

Muitos dos membros do lulzsec tinham famílias. Sabu, a líder da Lulzsec, era mãe adotiva de duas meninas. Ryan Cleary, que se chamava ViraL, tinha uma namorada. Os hackers da TJX começaram como amigos, antes de invadir uma das maiores lojas de roupas do planeta.

Eu deveria saber como são os hackers. Já participei de várias conferências sobre segurança de computadores, no Reino Unido e no exterior. Eu me misturei com todos os tons do espectro do chapéu, do preto ao branco. Na maioria das vezes, os hackers são gregários e estridentes. o completamente o oposto de um morador do porão tímido.

Terrível Conselho. Por favor ignore

Portanto, sabemos que a NCA deu alguns conselhos bastante ruins. Não apenas trata o comportamento natural dos adolescentes como suspeito, mas também desencoraja inerentemente as qualidades que queremos ver de nossos jovens.

Suponha que você conheça um pai ou mãe preocupado com o envolvimento de seu filho em hackers. Que conselho você daria a eles? Conte-me tudo sobre isso nos comentários abaixo.

Créditos fotográficos: Jovem usa laptop por Sean Locke Photography via Shutterstock, CulturaTTE BT Monster Dojo (Connor2NZ), Dinheiro (Keith Cooper), BT Home Hub (página de Tom), Adolescente Adormecido (Dan DeLuca)

Matthew Hughes é desenvolvedor e escritor de software de Liverpool, Inglaterra. Ele raramente é encontrado sem uma xícara de café preto forte na mão e adora absolutamente o Macbook Pro e a câmera. Você pode ler o blog dele em http://www.matthewhughes.co.uk e siga-o no twitter em @matthewhughes.